Implementasi Connection Zero Trust ing Lingkungan Multi Cloud

Informasi produk

Spesifikasi:

- Jeneng Produk: Implementasi Zero Trust ing Pandhuan Lingkungan Multicloud

- Partner: Sambungan

- Fokus: Ketahanan siber, model keamanan Zero Trust

- Target Pemirsa: Organisasi saka kabeh ukuran ing industri

Pitakonan sing Sering Ditakoni

P: Apa keuntungan utama nggunakake Zero Trust ing lingkungan multicloud?

A: Ngadopsi Zero Trust ing lingkungan multicloud mbantu organisasi ningkatake postur keamanan siber, nyuda risiko sing ana gandhengane karo layanan awan, nambah proteksi data, lan nguatake ketahanan keamanan sakabehe.

P: Kepiye organisasi bisa ngukur kemajuan ing perjalanan Zero Trust?

A: Organisasi bisa ngukur kemajuan ing perjalanan Zero Trust kanthi netepake implementasine akses hak istimewa sing paling sithik, segmentasi jaringan, mekanisme otentikasi terus-terusan, lan kemampuan ngawasi lan nanggepi.

Pambuka

Ketahanan siber nggabungake perencanaan kesinambungan bisnis, keamanan siber lan ketahanan operasional. Tujuane yaiku supaya bisa njaga operasi kanthi sethithik utawa ora ana downtime sanajan skenario paling awon-serangan cyber utawa bencana liyane.

Ing jagad saiki, ketahanan siber kudu ana ing antarane tujuan Bintang Utara saben organisasi. Ing skala global, cybercrime saiki biaya korbane luwih saka $11 triliun saben taun, jumlah sing diprediksi bakal munggah ing ndhuwur $20 triliun ing pungkasan taun 2026.1. luwih saka limang persen saben taun wiwit 2020.2 Nanging biaya iki ora ditanggung roto-roto dening kabeh korban. Sawetara organisasi-kayata ing industri sing diatur banget kaya perawatan kesehatan-ndeleng biaya sing ana gandhengane karo pelanggaran rata-rata sing luwih dhuwur, dene liyane-kayata organisasi kanthi program operasi keamanan diwasa sing nggunakake otomatisasi lan AI-cenderung ngalami biaya sing luwih murah.

Kesenjangan antarane korban cybercrime sing ngalami kerugian sing ngrusak lan sing mung ndeleng pengaruh cilik saka acara pelanggaran bakal saya tambah akeh amarga para aktor ancaman ngembangake kemampuane. Teknologi sing berkembang kaya AI generatif ndadekake penyerang bisa ngluncurake serangan sing kurang canggih (kayata phishing) kanthi skala sing luwih gedhe. Uga dadi luwih gampang kanggo nggawe kompromi email bisnis (BEC) lan teknik sosial sing disesuaikan campaigns

Kanggo nglindhungi bathi lan reputasi-lan mesthekake bisa njaga kapercayan pelanggan-organisasi kabeh ukuran ing industri kudu ngalih saka cara mikir wingi lan ngetrapake pertahanan cyber.

Iki persis sing ditangani Zero Trust.

$ 11 triliun

biaya taunan cybercrime donya1

58% mundhak

ing serangan phishing saka 2022 nganti 20233

108% mundhak

ing serangan kompromi email bisnis (BEC) sajrone wektu sing padha4

- Statista, Perkiraan biaya kejahatan cyber ing saindenging jagad 2018-2029, Juli 2024.

- IBM, 2023 Biaya Laporan Pelanggaran Data.

- Zscaler, Laporan Phishing ThreatLabz 2024

- Keamanan Abnormal, Laporan Ancaman Email H1 2024

Zero Trust: Visi Anyar kanggo Nglindhungi Ekosistem Teknologi Modern

- Kanthi luwih akeh organisasi sing mindhah bagean utama infrastruktur IT menyang awan, penting kanggo nggunakake strategi keamanan siber sing cocog kanggo lingkungan teknologi saiki. Biasane kompleks, disebarake, lan tanpa wates. Ing pangertèn iki, padha radikal malih beda saka jaringan ing panggonan-karo server lan komputer desktop sing dilindhungi dening perimeter firewall-sing pendekatan keamanan warisan digawe kanggo nglindhungi.

- Zero Trust diciptakake kanggo ngisi celah kasebut. Dirancang kanggo ngilangi kerentanan sing muncul nalika pangguna dipercaya kanthi otomatis minangka standar (kaya nalika lagi ana ing keliling jaringan warisan), Zero Trust cocog banget kanggo lingkungan IT modern, ing ngendi pangguna ing macem-macem lokasi terus-terusan ngakses. data lan layanan ing njero lan njaba jaringan perusahaan.

- Nanging pangerten apa sing dibutuhake kanggo nggunakake Zero Trust ora mesthi gampang. Uga ora gampang kanggo ngerteni carane ngembangake kedewasaan Zero Trust organisasi sampeyan. Milih teknologi sing tepat kanggo dileksanakake mbutuhake ngliwati segara klaim vendor sing saingan, lan sadurunge sampeyan bisa nindakake, sampeyan kudu nemokake strategi sing tepat.

- Kanggo luwih gampang, kita wis nggawe pandhuan praktis iki. Ing kono, sampeyan bakal nemokake rencana limang langkah kanggo mbantu organisasi sampeyan nyepetake kemajuan ing perjalanan menyang Zero Trust.

Apa Zero Trust

Zero Trust minangka strategi cybersecurity adhedhasar prinsip inti "aja percaya, tansah verifikasi." Istilah kasebut wiwit digunakake nalika para ahli industri ngerteni akeh serangan cyber sing keliling jaringan kasil dilanggar. Ing wiwitan taun 2000-an, umume jaringan perusahaan duwe "zona dipercaya" internal sing dilindhungi dening firewall, model sing dikenal minangka pendekatan kastil-lan-moat kanggo keamanan siber.

Nalika lingkungan IT lan lanskap ancaman berkembang, dadi saya jelas manawa meh kabeh aspek model iki cacat.

- Perimeter jaringan mung ora bisa diamanake kanthi cara sing 100% gagal aman.

Iku bakal tansah bisa kanggo panyerang ditemtokake kanggo golek bolongan utawa longkangan. - Yen panyerang bisa entuk akses menyang "zona sing dipercaya," dadi gampang banget kanggo nyolong data, nyebarake ransomware, utawa nyebabake cilaka, amarga ora ana sing mandheg.

- Nalika organisasi saya tambah akeh komputasi awan-lan ngidini karyawan bisa kerja saka jarak jauh-konsep ing jaringan dadi kurang relevan karo postur keamanan.

- Zero Trust digawe kanggo ngatasi tantangan kasebut, nyedhiyakake model anyar kanggo ngamanake data lan sumber daya sing adhedhasar terus-terusan validasi manawa pangguna / piranti kudu diwenehi akses sadurunge diijini nyambung menyang layanan utawa sumber daya.

Zero Trust Dadi Standar Lintas Industri

Zero Trust wis diadopsi sacara luas dening organisasi ing macem-macem vertikal. Miturut salah sawijining survey anyar, meh 70% pimpinan teknologi lagi nindakake kabijakan Zero Trust ing perusahaane.5 Ana uga upaya kanggo ngetrapake Zero Trust ing sektor publik. Pesenan Eksekutif 2021 babagan Ngapikake Keamanan Siber Bangsa, umpamane, njaluk pamrentah federal lan organisasi ing sektor infrastruktur kritis supaya bisa maju kedewasaan Zero Trust.6 Institut Standar lan Teknologi Nasional (NIST) lan Badan Keamanan Siber lan Infrastruktur. (CISA) wis diterbitake definisi rinci Zero Trust, bebarengan karo panuntun dhumateng ekstensif carane entuk.

Zero Trust: Definisi Resmi

Institut Standar lan Teknologi Nasional (NIST):

Zero Trust (ZT) minangka istilah kanggo paradigma cybersecurity sing terus berkembang sing mindhah pertahanan saka perimeter basis jaringan statis kanggo fokus ing pangguna, aset, lan sumber daya. Arsitektur Zero Trust (ZTA) nggunakake prinsip Zero Trust

kanggo ngrancang infrastruktur lan alur kerja industri lan perusahaan. Zero Trust nganggep ora ana kapercayan implisit sing diwenehake marang aset utawa akun pangguna mung adhedhasar lokasi fisik utawa jaringan (yaiku, jaringan area lokal lawan internet) utawa adhedhasar kepemilikan aset (perusahaan utawa milik pribadi). Otentikasi lan wewenang (loro subyek lan piranti) minangka fungsi diskret sing ditindakake sadurunge sesi menyang sumber daya perusahaan ditetepake. Zero Trust minangka respon kanggo tren jaringan perusahaan sing kalebu pangguna remot, nggawa piranti sampeyan dhewe (BYOD), lan aset basis awan sing ora ana ing wates jaringan sing diduweni perusahaan. Zero Trust fokus ing nglindhungi sumber daya (aset, layanan, alur kerja, akun jaringan, lan sapiturute), dudu segmen jaringan, amarga lokasi jaringan ora katon minangka komponen utama kanggo postur keamanan sumber kasebut. 7

Badan Keamanan Siber lan Infrastruktur (CISA):

Zero Trust nyedhiyakake koleksi konsep lan gagasan sing dirancang kanggo nyilikake kahanan sing durung mesthi sajrone ngetrapake keputusan akses saben panjaluk sing akurat lan paling ora hak istimewa ing sistem informasi lan layanan sajrone jaringan. viewed minangka kompromi. Zero Trust Architecture (ZTA) minangka rencana cybersecurity perusahaan sing nggunakake konsep Zero Trust lan nyakup hubungan komponen, perencanaan alur kerja, lan kabijakan akses. Mulane, perusahaan Zero Trust minangka infrastruktur jaringan (fisik lan virtual) lan kabijakan operasional sing ditrapake kanggo perusahaan minangka produk saka rencana ZTA.8

Nggawe Kemajuan ing Perjalanan Zero Trust Panjenengan

- Zero Trust ditampa sacara umum minangka standar keamanan sing kudu ditindakake dening organisasi. Iku uga, minangka definisi ndhuwur nggawe cetha, konsep Komplek.

- Umume organisasi sing duwe program keamanan sing wis mapan wis ngetrapake paling ora sawetara kontrol sing dirancang kanggo nglindhungi jaringan internal perusahaan (contone, firewall fisik). Kanggo organisasi kasebut, tantangane yaiku nyingkirake model warisan (lan cara mikir sing ngiringi) menyang adopsi Zero Trust - kanthi bertahap, nalika tetep ana ing anggaran, lan nalika terus maju visibilitas, kontrol, lan kemampuan kanggo nanggapi. kanggo ancaman.

- Iki bisa uga ora gampang, nanging bisa ditindakake kanthi strategi sing bener.

Langkah 1: Miwiti kanthi mangerteni kerangka Zero Trust.

- Dhéfinisi Zero Trust NIST njlèntrèhaké minangka arsitektur—yaiku cara kanggo ngrancang lan ngleksanakake infrastruktur keamanan perusahaan lan nyetel alur kerja adhedhasar prinsip Zero Trust. Fokus kanggo nglindhungi sumber daya individu, dudu jaringan utawa bagean (segmen) jaringan.

- NIST SP 800-207 uga kalebu peta dalan kanggo nggunakake Zero Trust. Publikasi kasebut nggambarake blok bangunan sing dibutuhake kanggo nggawe Arsitektur Zero Trust (ZTA). Piranti, solusi, lan/utawa proses sing beda-beda bisa digunakake ing kene, anggere padha duwe peran sing tepat ing desain arsitektur.

- Saka perspektif NIST, tujuan Zero Trust yaiku kanggo nyegah akses sing ora sah menyang sumber daya nalika nggawe penegakan kontrol akses minangka granular sabisa.

Ana rong area utama emphasis:

- Mekanisme kanggo nggawe keputusan babagan pangguna utawa aliran lalu lintas sing diwenehake akses menyang sumber daya

- Mekanisme kanggo ngetrapake keputusan akses kasebut

Ana macem-macem cara kanggo ngetrapake Arsitektur Zero Trust. Iki kalebu:

- Pendekatan adhedhasar tata kelola identitas

- Pendekatan berbasis mikro-segmentasi ing ngendi sumber daya individu utawa klompok cilik sumber daya diisolasi ing segmen jaringan sing dilindhungi dening solusi keamanan gateway

- Pendekatan basis perimeter sing ditetepake piranti lunak yaiku solusi jaringan kaya jaringan area wiyar sing ditemtokake piranti lunak (SD-WAN), pinggiran layanan akses aman (SASE), utawa pinggiran layanan keamanan (SSE) ngatur kabeh jaringan supaya bisa mbatesi akses. sumber daya miturut prinsip ZT

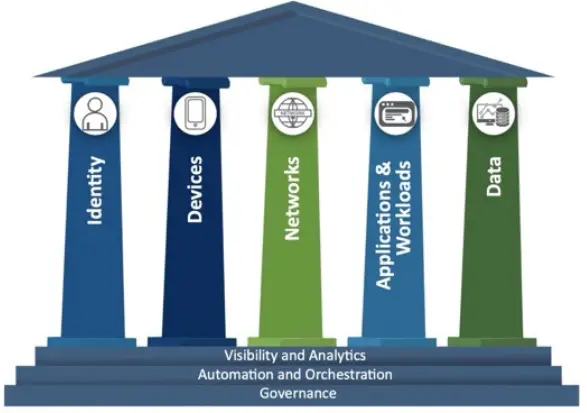

Model Kadewasan Zero Trust CISA adhedhasar konsep sing padha. Iki nandheske ngetrapake kontrol keamanan sing apik sing ngatur akses pangguna menyang sistem, aplikasi, data, lan aset, lan mbangun kontrol kasebut nalika mbudidaya identitas, konteks, lan kabutuhan akses data pangguna.

Pendekatan iki rumit. Miturut CISA, dalan menyang Zero Trust minangka proses tambahan sing mbutuhake pirang-pirang taun kanggo dileksanakake.

Model CISA kalebu limang pilar. Kemajuan bisa digawe ing saben wilayah kasebut kanggo ndhukung kemajuan organisasi menyang Zero Trust.

Zero trust nyedhiyakake owah-owahan saka model lokasi-sentris menyang identitas, konteks, lan pendekatan data-sentris kanthi kontrol keamanan sing apik ing antarane pangguna, sistem, aplikasi, data, lan aset sing owah saka wektu.

—CISA, Zero Trust Maturity Model, Versi 2.0

Lima Pilar saka Model Kematangan Zero Trust

Langkah 2: Ngerti apa tegese maju menyang kadewasan.

Model kadewasan Zero Trust CISA nggambarake papat stagKemajuan tumuju kedewasaan: tradisional, awal, maju, lan optimal.

Sampeyan bisa maju menyang kadewasan ing saben limang pilar (identitas, piranti, jaringan, aplikasi lan beban kerja, lan data). Iki biasane kalebu nambah otomatisasi, nambah visibilitas kanthi ngumpulake data kanggo digunakake ing analytics, lan nambah pamrentah.

Advancing Zero Trust Maturity

- Ayo dadi ngomong, kanggo Example, yen organisasi sampeyan mbukak aplikasi cloud-native ing AWS.

- Nggawe kemajuan ing pilar "identitas" bisa uga kalebu pindhah saka panyedhiya akses manual lan deprovisioning kanggo aplikasi iki (tradisional) kanggo miwiti ngotomatisasi penegakan kabijakan sing gegandhengan karo identitas (awal). Kanggo nambah kadewasan Zero Trust, sampeyan bisa ngetrapake kontrol manajemen siklus urip otomatis sing konsisten ing aplikasi iki lan sawetara liyane sing sampeyan lakoni (maju). Ngoptimalake kedewasaan Zero Trust bisa kalebu ngotomatisasi manajemen siklus urip identitas sing pas wektune, nambah penegakan kebijakan dinamis kanthi laporan otomatis, lan ngumpulake data telemetri sing ngidini visibilitas lengkap ing aplikasi iki lan kabeh liyane ing lingkungan sampeyan.

- Organisasi sampeyan luwih diwasa, luwih akeh sampeyan bakal bisa nggandhengake acara ing limang pilar kasebut. Kanthi cara iki, tim keamanan bisa ngerti kepiye hubungane ing siklus urip serangan-sing bisa diwiwiti kanthi identitas sing dikompromi ing piranti siji lan banjur pindhah menyang jaringan kanggo ngarahake data sensitif ing aplikasi cloud-native sing mlaku ing AWS.

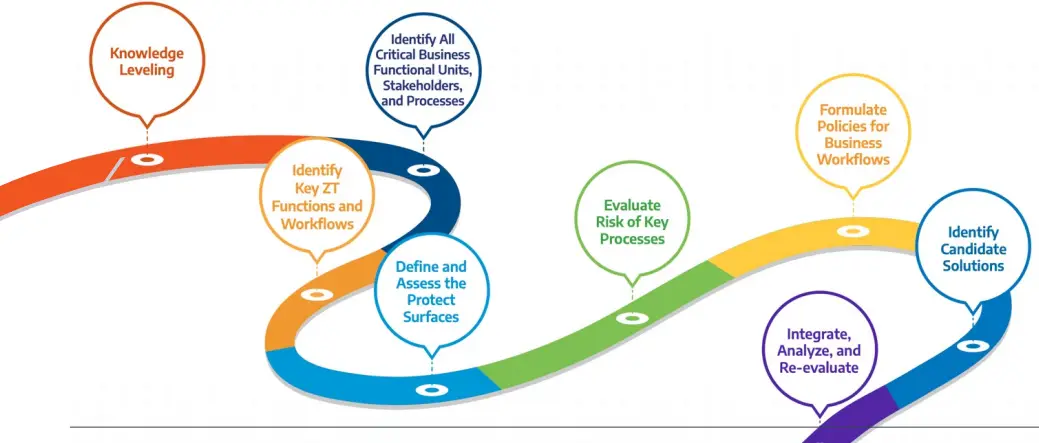

Zero Trust Roadmap

Langkah 3: Ngenali strategi adopsi utawa migrasi Zero Trust sing paling apik kanggo organisasi sampeyan.

Kajaba yen sampeyan mbangun arsitektur anyar saka wiwitan, biasane bakal nggawe pangertèn sing paling apik kanggo kerja kanthi bertahap. Iki tegese ngleksanakake komponen arsitektur Zero Trust siji-siji, nalika terus beroperasi ing lingkungan hibrida keliling / Zero Trust. Kanthi pendekatan iki, sampeyan bakal nggawe kemajuan bertahap ing inisiatif modernisasi sing terus-terusan.

Langkah-langkah sing kudu ditindakake kanthi pendekatan tambahan:

- Miwiti kanthi ngenali wilayah sing paling gedhe risiko cyber lan bisnis. Owah-owahan ing kene dhisik, kanggo nglindhungi aset data kanthi nilai paling dhuwur, lan terusake kanthi urutan saka ing kono.

- Priksa kanthi teliti kabeh aset, pangguna, alur kerja, lan ijol-ijolan data ing organisasi sampeyan. Iki bakal ngidini sampeyan nggawe peta sumber daya sing kudu sampeyan lindungi. Sawise sampeyan ngerti carane wong nggunakake sumber daya kasebut, sampeyan bisa nggawe kabijakan sing dibutuhake kanggo nglindhungi.

- Prioritas proyek adhedhasar risiko lan kesempatan bisnis. Kang bakal nggawe impact paling gedhe ing postur keamanan sakabèhé? Kang bakal paling gampang rampung cepet? Kang bakal paling disruptive kanggo pangguna pungkasan? Njaluk pitakonan kaya iki bakal nguatake tim sampeyan kanggo nggawe keputusan strategis.

Langkah 4: Evaluasi solusi teknologi kanggo ndeleng endi sing paling cocog karo proses bisnis lan ekosistem IT saiki.

Iki mbutuhake introspeksi uga analisa babagan apa sing ana ing pasar.

Pitakonan kanggo takon kalebu ing ngisor iki:

- Apa perusahaan kita ngidini nggunakake piranti sing diduweni karyawan? Yen mangkono, apa solusi iki bisa digunakake karo kabijakan piranti sampeyan (BYOD) sing wis ana?

- Apa solusi iki bisa digunakake ing awan umum utawa awan sing wis dibangun infrastruktur? Apa uga bisa ngatur akses menyang aplikasi SaaS (yen kita nggunakake)? Apa bisa uga kanggo aset ing papan (yen kita duwe)?

- Apa solusi iki ndhukung koleksi log? Apa nggabungake karo platform utawa solusi sing digunakake kanggo nggawe keputusan?

- Apa solusi kasebut ndhukung kabeh aplikasi, layanan, lan protokol sing digunakake ing lingkungan kita?

- Apa solusi kasebut cocog kanggo cara kerja karyawan? Apa latihan tambahan dibutuhake sadurunge implementasine?

Langkah 5: Ngleksanakake penyebaran awal lan ngawasi kinerja.

Sawise sampeyan wareg karo sukses proyek, sampeyan bisa mbangun iki kanthi njupuk langkah sabanjure menyang Zero Trust kadewasan.

Zero Trust ing Lingkungan Multi-cloud

- Miturut desain, Zero Trust dimaksudake kanggo digunakake ing ekosistem IT modern, sing meh tansah kalebu komponen saka siji utawa luwih panyedhiya awan. Zero Trust cocog kanggo lingkungan multi-cloud. Sing jarene, mbangun lan ngetrapake kabijakan sing konsisten ing macem-macem jinis piranti, pangguna, lan lokasi bisa dadi tantangan, lan gumantung ing macem-macem panyedhiya awan nambah kerumitan lan keragaman lingkungan sampeyan.

- Gumantung ing vertikal, tujuan bisnis, lan syarat kepatuhan, strategi organisasi individu sampeyan bakal beda karo wong liya. Penting kanggo njupuk prabédan kasebut nalika milih solusi lan ngembangake strategi implementasine.

- Mbangun arsitektur identitas multicloud sing kuwat iku penting banget. Piranti pangguna individu kudu bisa nyambung menyang jaringan internal, menyang sumber daya awan, lan (ing akeh kasus) menyang aset remot liyane. Solusi kaya SASE, SSE, utawa SD-WAN bisa ngaktifake konektivitas iki nalika ndhukung penegakan kebijakan granular. Solusi kontrol akses jaringan (NAC) multicloud sing dibangun kanthi tujuan kanggo ngetrapake Zero Trust bisa nggawe pengambilan keputusan otentikasi sing cerdas sanajan ing lingkungan sing beda-beda.

Aja lali babagan solusi sing diwenehake vendor awan.

Panyedhiya awan umum kaya AWS, Microsoft, lan Google nawakake alat asli sing bisa digunakake kanggo nganalisa, nambah, lan njaga postur keamanan awan sampeyan. Ing pirang-pirang kasus, nggunakake solusi kasebut ndadekake pangertèn bisnis sing apik. Padha bisa dadi loro biaya-efisiensin lan Highly saged.

Nilai Makarya karo Mitra Terpercaya

Akeh keputusan desain arsitektur sing kudu ditindakake nalika ngetrapake Zero Trust rumit. Mitra teknologi sing tepat bakal ngerti kabeh produk, layanan, lan solusi teknologi sing kasedhiya ing pasar saiki, supaya bisa ngerti apa sing paling apik kanggo bisnis sampeyan.

Tip pakar:

- Goleki mitra sing wis ngerti babagan nggabungake pirang-pirang awan lan platform umum.

- Kontrol biaya bisa dadi masalah ing lingkungan multicloud: nggunakake solusi sing disedhiyakake vendor bisa luwih murah nanging bisa uga nggawe luwih angel njaga kontrol sing konsisten ing macem-macem platform utawa infrastruktur. Nemtokake strategi sing paling apik bisa uga mbutuhake analisis biaya-manfaat uga pemahaman sing jero babagan lingkungan IT sampeyan.

- Mitra sing bener bisa mbantu sampeyan nggawe keputusan iki. Dheweke kudu duwe kemitraan ekstensif karo macem-macem vendor solusi keamanan, supaya bisa nulungi sampeyan ndeleng klaim vendor sing kepungkur kanggo nemokake solusi sing paling cocog kanggo kabutuhan sampeyan. Dheweke uga bisa ngamanake advantaged pricing kanggo sampeyan, amarga padha bisa karo sawetara vendor ing wektu sing padha.

- Goleki vendor sing bisa ngisi keterlibatan konsultasi siji-wektu yen perlu, nanging sing uga duwe keahlian kanggo ngirim layanan sing dikelola sajrone jangka panjang. Kanthi cara iki, sampeyan bisa yakin manawa sampeyan ora bakal nemoni beban administratif sing gedhe banget, lan sampeyan bakal bisa entuk nilai lengkap saka alat lan solusi sing sampeyan pilih.

Ketemu Sambungan

- Kanggo nglindhungi organisasi saka risiko cyber sing tambah akeh, ngleksanakake arsitektur Zero Trust penting banget. Nanging uga rumit. Saka pemahaman Zero Trust frameworks kanggo milih teknologi, kanggo

mbangun strategi implementasine, ningkatake kadewasan Zero Trust bisa dadi proyek jangka panjang kanthi akeh bagean sing obah. - Gabung karo layanan lan solusi sing bener bisa nggawe kemajuan menyang Zero Trust luwih gampang lan luwih terjangkau. Ing wektu sing luwih suwe, tim sampeyan bisa yakin manawa sampeyan bakal nyuda sawetara risiko paling gedhe (lan duweni potensi paling larang) sing diadhepi bisnis sampeyan.

- Connection, perusahaan Fortune 1000, nenangake kebingungan IT kanthi ngirim solusi teknologi sing unggul ing industri kanggo ningkatake wutah, ningkatake produktivitas, lan nguatake inovasi. Spesialis khusus fokus ing penawaran kustomisasi layanan sing luar biasa sing cocog karo kabutuhan unik pelanggan. Sambungan nawakake keahlian ing macem-macem wilayah teknologi, menehi solusi kanggo pelanggan ing luwih saka 174 negara.

- Kemitraan strategis kita karo perusahaan kaya Microsoft, AWS, HP, Intel, Cisco, Dell, lan VMware nggampangake para pelanggan golek solusi sing dibutuhake kanggo ngembangake kedewasaan Zero Trust.

Carane Sambungan Bisa Mbantu

Sambungan minangka mitra sampeyan kanggo implementasi Zero Trust. Saka hardware lan piranti lunak kanggo konsultasi lan solusi khusus, kita mimpin dalan ing wilayah kritis kanggo sukses karo Zero Trust lan lingkungan multicloud.

Jelajahi Sumber Daya kita

Infrastruktur Modern

Layanan Keamanan Siber

Hubungi salah sawijining pakar Sambungan dina iki:

Hubungi Kita

1.800.998.0067

©2024 PC Connection, Inc. Kabeh hak dilindhungi undhang-undhang. Connection® lan kita ngatasi IT® minangka merek dagang saka PC Connection, Inc. utawa anak perusahaan. Kabeh hak cipta lan merek dagang tetep dadi properti sing nduweni. 2879254-1224

ING PARTNERSHIP WITH

Liwat hubungan lan keahlian pelanggan sing tahan suwe karo teknologi Cisco, kita tansah nambah cara kita nindakake bisnis karo Cisco. Rentang kawruh lan layanan penasehat Cisco bisa nyepetake keunggulan kompetitif, mbantu nambah produksi, lan ningkatake efisiensi. Sambungan, bebarengan karo Cisco, bisa nuntun sampeyan ing perjalanan kanggo ngowahi bisnis ing jaman digital.

Liwat hubungan lan keahlian pelanggan sing tahan suwe karo teknologi Cisco, kita tansah nambah cara kita nindakake bisnis karo Cisco. Rentang kawruh lan layanan penasehat Cisco bisa nyepetake keunggulan kompetitif, mbantu nambah produksi, lan ningkatake efisiensi. Sambungan, bebarengan karo Cisco, bisa nuntun sampeyan ing perjalanan kanggo ngowahi bisnis ing jaman digital.

![]() Minangka Mitra Solusi Microsoft, Connection nawakake produk, keahlian teknis, layanan, lan solusi kanggo mbantu bisnis sampeyan adaptasi karo lanskap teknologi sing terus-terusan. Kita nyopir inovasi kanggo organisasi sampeyan liwat pangiriman lan panyebaran piranti keras, piranti lunak, lan solusi awan Microsoft-mupangatake kawruh lan kemampuan sing wis kabukten kanggo njamin sampeyan entuk paling akeh saka investasi Microsoft sampeyan.

Minangka Mitra Solusi Microsoft, Connection nawakake produk, keahlian teknis, layanan, lan solusi kanggo mbantu bisnis sampeyan adaptasi karo lanskap teknologi sing terus-terusan. Kita nyopir inovasi kanggo organisasi sampeyan liwat pangiriman lan panyebaran piranti keras, piranti lunak, lan solusi awan Microsoft-mupangatake kawruh lan kemampuan sing wis kabukten kanggo njamin sampeyan entuk paling akeh saka investasi Microsoft sampeyan.

Dokumen / Sumber Daya

|

Implementasi Connection Zero Trust ing Lingkungan Multi Cloud [pdf] Pandhuan pangguna Implementasi Zero Trust ing Lingkungan Multi Cloud, Implementasi Trust ing Lingkungan Multi Cloud, Implementasi ing Lingkungan Multi Cloud, ing Lingkungan Multi Cloud, Lingkungan Cloud, Lingkungan |