په ملټي کلاوډ چاپیریال کې د اتصال صفر باور پلي کول

د محصول معلومات

مشخصات:

- د محصول نوم: په ملټي کلاډ چاپیریال لارښود کې د صفر باور پلي کول

- ملګری: پیوستون

- تمرکز: د سایبر مقاومت، د صفر اعتماد امنیت ماډل

- هدف لیدونکي: په صنعتونو کې د ټولو اندازو تنظیمونه

په مکرر ډول پوښتل شوي پوښتنې

پوښتنه: په ملټي کلاډ چاپیریال کې د زیرو ټرسټ غوره کولو کلیدي ګټې څه دي؟

الف: په ملټي کلاوډ چاپیریال کې د زیرو ټرسټ غوره کول له سازمانونو سره مرسته کوي چې د دوی سایبر امنیت حالت ته وده ورکړي ، د کلاوډ خدماتو سره تړلي خطرونه کم کړي ، د ډیټا محافظت ښه کړي ، او د عمومي امنیت مقاومت پیاوړي کړي.

پوښتنه: سازمانونه څنګه کولی شي د صفر اعتماد په سفر کې خپل پرمختګ اندازه کړي؟

الف: سازمانونه کولی شي د صفر اعتماد په سفر کې خپل پرمختګ د لږ امتیازاتو لاسرسي، د شبکې ویشلو، دوامداره تصدیق میکانیزمونو، او د څارنې او غبرګون وړتیاوو د پلي کولو په ارزولو سره اندازه کړي.

پیژندنه

سایبر انعطاف د سوداګرۍ دوام پلان جوړونه، سایبر امنیت او عملیاتي انعطاف سره یوځای راوړي. هدف دا دی چې د دې وړتیا ولرئ چې د لږ یا هیڅ ځنډ سره عملیات وساتي حتی که ترټولو خراب حالت - یو ویجاړونکی سایبر برید یا نور ناورین پیښ شي.

په نننۍ نړۍ کې، سایبر انعطاف باید د هرې ادارې د شمالي ستوري اهدافو څخه وي. په نړیواله کچه، سایبر جرم اوس خپل قربانیان په کال کې له 11 ټریلیون ډالرو څخه ډیر لګښت لري، هغه شمیر چې اټکل کیږي د 20 تر پایه به د 2026.1 ټریلیون ډالرو څخه پورته پورته شي، د معلوماتو سرغړونې، ransomware، او د اختلاس بریدونو پورې اړوند لګښتونه دوام لري، په اوسط ډول وده کوي. د 2020.2 راهیسې په کال کې له پنځه سلنې څخه ډیر مګر دا لګښتونه د ټولو لخوا په مساوي ډول نه پیښیږي قربانیان ځینې سازمانونه - لکه د لوړ تنظیم شوي صنعتونو لکه روغتیا پاملرنې کې - د اوسط سرغړونې پورې اړوند لګښتونه ګوري ، پداسې حال کې چې نور - لکه هغه سازمانونه چې د امنیت عملیاتي برنامې بالغ شوي پروګرامونه لري چې اتومات او AI ګټه پورته کوي - د ټیټ لګښتونو تجربه کوي.

د سایبر جرم قربانیانو تر مینځ واټن چې د ویجاړونکي زیانونو تجربه کوي او هغه څوک چې د سرغړونې پیښې څخه یوازې لږې اغیزې لیدل کیږي به پراخه شي ځکه چې د ګواښ لوبغاړو خپل وړتیاوې پرمخ وړي. رامینځته کیدونکي ټیکنالوژي لکه تولیدي AI برید کونکو ته دا امکان ورکوي چې لږ پیچلي بریدونه (لکه فشینګ) په خورا لوی پیمانه پیل کړي. دا د خورا دودیز سوداګریز بریښنالیک جوړونې (BEC) او ټولنیز انجینرۍ رامینځته کول هم اسانه کیږيampپه نښه کوي.

د خپلو عایداتو او شهرت ساتلو لپاره - او ډاډ ترلاسه کړئ چې دوی کولی شي د خپلو پیرودونکو باور وساتي - په صنعتونو کې د ټولو اندازو تنظیمونه باید د سایبر دفاع په اړه د فکر کولو او پلي کولو د پرون لارو څخه لرې شي.

دا هغه څه دي چې د زیرو ټرسټ په ګوته کوي.

۱۱ ټریلیون ډالره

په ټوله نړۍ کې د سایبر جرمونو کلنی لګښت 1

۵۸٪ زیاتوالی

د 2022 څخه تر 20233 پورې په فشینګ بریدونو کې

۵۸٪ زیاتوالی

په ورته موده کې د سوداګرۍ بریښنالیک جوړجاړی (BEC) بریدونو کې 4

- Statista، په ټوله نړۍ کې د سایبر جرم اټکل شوی لګښت 2018-2029، جولای 2024.

- IBM، 2023 د معلوماتو سرغړونې راپور لګښت.

- Zscaler، 2024 ThreatLabz فشینګ راپور

- غیر معمولي امنیت، H1 2024 د بریښنالیک ګواښ راپور

صفر باور: د عصري ټیکنالوژۍ اکوسیستمونو ساتنې لپاره نوی لید

- د ډیرو او ډیرو سازمانونو سره د دوی د IT زیربنا کلیدي برخې بادل ته لیږدول کیږي، دا اړینه ده چې د سایبر امنیت ستراتیژیو غوره کړي چې د نن ورځې ټیکنالوژۍ چاپیریال لپاره مناسب دي. دوی عموما پیچلي، ویشل شوي، او بې سرحده دي. په دې معنی، دوی په بنسټیز ډول د پریمیس شبکې څخه توپیر لري - د سرورونو او ډیسټاپ کمپیوټرونو سره چې د پیرامیټر فائر وال لخوا خوندي شوي - چې د میراث امنیتي تګلارې د ساتنې لپاره رامینځته شوي.

- زیرو ټرسټ د دې تشې ډکولو لپاره ایجاد شوی. د هغه زیانونو له مینځه وړلو لپاره ډیزاین شوی چې رامینځته کیږي کله چې کاروونکي په اتوماتيک ډول د ډیفالټ لخوا باور کیږي (لکه کله چې دوی د میراثي شبکې په چوکاټ کې وي) ، زیرو ټرسټ د عصري IT چاپیریالونو لپاره مناسب دی ، چیرې چې کارونکي په پراخه کچه ځایونو کې په دوامداره توګه لاسرسی لري. ډاټا او خدمات دواړه د کارپوریټ شبکې دننه او بهر.

- مګر پدې پوهیدل چې د زیرو ټرسټ غوره کولو لپاره څه اخلي تل ساده ندي. او نه هم دا معلومه کول اسانه دي چې څنګه ستاسو د سازمان د زیرو ټرسټ بلوغت ته وده ورکړئ. د پلي کولو لپاره د سم ټیکنالوژیو غوره کول د سیالي پلورونکي ادعاګانو بحر له لارې ویډنګ ته اړتیا لري ، او حتی مخکې لدې چې تاسو دا کار وکړئ ، تاسو باید سم ستراتیژي ومومئ.

- د دې د اسانه کولو لپاره، موږ دا عملي لارښود یوځای کړی دی. پدې کې به تاسو پنځه مرحلې پلان ومومئ ترڅو ستاسو سازمان سره د زیرو ټرسټ په سفر کې خپل پرمختګ ګړندی کړي.

صفر باور څه شی دی

زیرو ټرسټ د سایبر امنیت ستراتیژي ده چې د "هیڅکله باور مه کوئ ، تل تایید کړئ" د اصلي اصولو پراساس. دا اصطلاح د اصلي جریان کارولو ته راغله ځکه چې د صنعت کارپوهانو د سایبر بریدونو مخ په زیاتیدونکي شمیر لیدلي چې د شبکې حدود په بریالیتوب سره مات شوي. د 2000 لسیزې په لومړیو کې، ډیری کارپوریټ شبکې یو داخلي "باور لرونکي زون" درلود چې د اور وژونکو لخوا خوندي شوی و، یو ماډل چې د سایبر امنیت لپاره د قلعه او خندق طریقې په نوم پیژندل کیږي.

لکه څنګه چې د معلوماتي ټکنالوجۍ چاپیریال او د ګواښ منظره رامینځته شوه، دا په زیاتیدونکې توګه روښانه شوه چې د دې ماډل نږدې هر اړخ نیمګړی و.

- د شبکې محیط په ساده ډول په داسې لارو خوندي کیدی نشي چې 100٪ ناکام خوندي وي.

دا به تل د ټاکل شوي برید کونکو لپاره ممکن وي چې سوري یا تشې ومومي. - هرکله چې برید کوونکی وکولی شي "باور لرونکي زون" ته لاسرسی ومومي ، دا د دوی لپاره خورا اسانه کیږي چې ډیټا غلا کړي ، د ransomware ځای په ځای کړي ، یا بل ډول زیان رامینځته کړي ، ځکه چې هیڅ شی د نور حرکت مخه نه نیسي.

- لکه څنګه چې سازمانونه په زیاتیدونکي توګه کلاوډ کمپیوټري ګنډل کوي — او خپلو کارمندانو ته اجازه ورکوي چې له لیرې کار وکړي — په شبکه کې د شتون مفهوم د دوی د امنیت وضعیت سره لږ او لږ تړاو لري.

- زیرو ټرسټ د دې ننګونو په نښه کولو لپاره رامینځته شوی ، د معلوماتو او سرچینو خوندي کولو لپاره نوی ماډل چمتو کوي چې په دوامداره توګه د اعتبار کولو پراساس دی چې یو کارونکي / وسیله باید مخکې له دې چې دوی ته اجازه ورکړل شي چې کوم خدمت یا سرچینې سره وصل شي لاسرسی ورکړل شي.

د صفر باور د کراس صنعت معیاري کیږي

د زیرو ټرسټ په پراخه کچه د ډیری مختلف عمودی سازمانونو لخوا منل شوی. د یوې وروستۍ سروې له مخې، د ټیکنالوژۍ نږدې 70٪ مشران په خپلو تصدیو کې د صفر باور پالیسي پلي کولو په پروسه کې دي. د 5 اجرایوي امر د ملت د سایبر امنیت د ښه کولو په اړه، د بیلګې په توګه، د فدرالي حکومت او سازمانونو څخه په مهمو زیربنایي سکتورونو کې غوښتنه وکړه چې د صفر اعتماد بشپړتیا ته وده ورکړي. (CISA) د زیرو ټرسټ مفصل تعریفونه خپاره کړي، سره د دې ترلاسه کولو څرنګوالي په اړه پراخه لارښود.

صفر باور: رسمي تعریفونه

د معیارونو او ټیکنالوژۍ ملي انسټیټیوټ (NIST):

زیرو ټرسټ (ZT) د سایبر امنیت پاراډیمونو د پرمختللې سیټ لپاره اصطالح ده چې د جامد ، شبکې میشته حدودو څخه دفاع حرکت کوي ترڅو په کاروونکو ، شتمنیو او سرچینو تمرکز وکړي. د صفر باور جوړښت (ZTA) د صفر باور اصول کاروي

د صنعتي او تصدۍ زیربنا او کاري جریان پلان کول. زیرو ټرسټ داسې انګیرل کیږي چې شتمنیو یا کارن حسابونو ته هیڅ ډول باور شتون نلري چې یوازې د دوی د فزیکي یا شبکې موقعیت (د مثال په توګه د انټرنیټ په مقابل کې سیمه ایزې شبکې) یا د شتمنیو ملکیت (شرکت یا شخصي ملکیت) پراساس. تصدیق او اختیار (دواړه موضوع او وسیله) جلا دندې دي چې د تصدۍ سرچینې ته د ناستې دمخه ترسره کیږي. زیرو ټرسټ د تصدۍ شبکې رجحاناتو ته ځواب دی چې پکې لیرې کارونکي شامل دي ، خپل وسیله راوړي (BYOD) ، او د کلاوډ میشته شتمنۍ چې د تصدۍ ملکیت شبکې حد کې موقعیت نلري. زیرو ټرسټ د منابعو په ساتنه تمرکز کوي ( شتمنۍ، خدمات، کاري جریان، د شبکې حسابونه، او نور)، نه د شبکې برخې، ځکه چې د شبکې موقعیت نور د سرچینې د امنیتي حالت لپاره د اصلي برخې په توګه نه لیدل کیږي. 7

د سایبر امنیت او زیربنا امنیت اداره (CISA):

زیرو ټرسټ د مفاهیمو او نظرونو ټولګه چمتو کوي چې د شبکې په مخ کې د معلوماتو سیسټمونو او خدماتو کې د دقیقو ، لږ تر لږه امتیازاتو لاسرسي پریکړې پلي کولو کې د ناڅرګندتیا کمولو لپاره ډیزاین شوي. viewed لکه څنګه چې جوړ شوی. د زیرو ټرسټ آرکیټیکچر (ZTA) د تصدۍ سایبر امنیت پلان دی چې د زیرو ټرسټ مفکورې کاروي او د اجزاو اړیکې ، د کاري فلو پلان کول ، او د لاسرسي تګلارې پکې شاملې دي. نو ځکه، د زیرو ټرسټ تصدۍ د شبکې زیربنا (فزیکي او مجازی) او عملیاتي پالیسۍ دي چې د ZTA پلان محصول په توګه د یوې تصدۍ لپاره شتون لري.

ستاسو د صفر اعتماد په سفر کې پرمختګ کول

- زیرو ټرسټ په پراخه کچه د امنیت معیار په توګه منل شوی چې سازمانونه یې باید هڅه وکړي. دا هم، لکه څنګه چې پورته تعریفونه روښانه کوي، یو پیچلي مفهوم.

- ډیری سازمانونه چې تاسیس شوي امنیتي برنامې لري به دمخه لږترلږه ځینې کنټرولونه پلي کړي چې د دوی داخلي کارپوریټ شبکې (د بیلګې په توګه فزیکي اور وژونکي) خوندي کولو لپاره ډیزاین شوي. د دې سازمانونو لپاره، ننګونه دا ده چې د میراث ماډل (او د فکر کولو طریقې چې ورسره مل وي) څخه د صفر باور منلو په لور حرکت وکړي - په تدریجي ډول، پداسې حال کې چې په بودیجه کې پاتې کیږي، او پداسې حال کې چې د لید، کنټرول، او ځواب ورکولو وړتیا ته دوام ورکوي. ګواښونو ته.

- دا ممکن اسانه نه وي، مګر دا د سمې ستراتیژۍ سره خورا ممکنه ده.

1 ګام: د صفر باور چوکاټونو په پوهیدو سره پیل کړئ.

- د زیرو ټرسټ تعریف د NIST تعریف دا د معمارۍ په توګه تشریح کوي - دا د زیرو ټرسټ اصولو پراساس د تصدۍ امنیت زیربنا او د کاري جریانونو سیټ پلان او پلي کولو لاره ده. تمرکز د انفرادي سرچینو په ساتنه کې دی، نه د شبکو یا برخې (برخې).

- د NIST SP 800-207 کې د صفر باور غوره کولو لپاره د سړک نقشه هم شامله ده. خپرونه د ودانۍ بلاکونه تشریح کوي چې د زیرو ټرسټ آرکیټیکچر (ZTA) رامینځته کولو لپاره اړین دي. مختلف وسایل، حلونه، او/یا پروسې دلته کارول کیدی شي، تر هغه چې دوی د معمارۍ په ډیزاین کې سم رول لوبوي.

- د NIST له نظره، د زیرو ټرسټ هدف دا دی چې سرچینو ته د غیر مجاز لاسرسي مخه ونیسي پداسې حال کې چې د لاسرسي کنټرول پلي کول د امکان تر حده دانه وي.

د ټینګار دوه کلیدي ساحې شتون لري:

- د تصمیم نیولو میکانیزمونه چې کوم کاروونکي یا د ټرافیک جریان سرچینو ته لاسرسی لري

- د دې لاسرسي پریکړو پلي کولو میکانیزمونه

د صفر ټرسټ معمار پلي کولو لپاره ډیری لارې شتون لري. پدې کې شامل دي:

- د هویت د حکومتولۍ پر بنسټ چلند

- د مایکرو سیګمینټیشن پراساس چلند چې په کې انفرادي سرچینې یا د سرچینو کوچنۍ ډلې د شبکې برخې کې جلا کیږي چې د دروازې امنیت حل لخوا خوندي کیږي

- د سافټویر تعریف شوي محیط پراساس چلند په کوم کې چې د شبکې حل لکه سافټویر تعریف شوی پراخه سیمه شبکه (SD-WAN) ، د خوندي لاسرسي خدماتو څنډه (SASE) ، یا د امنیت خدماتو څنډه (SSE) ټوله شبکه تنظیموي ترڅو لاسرسی محدود کړي. د ZT اصولو سره سم سرچینو ته

د CISA د زیرو ټرسټ میټوریت ماډل د ورته مفکورو پراساس دی. دا د ښه امنیتي کنټرولونو پلي کولو ټینګار کوي چې سیسټمونو، غوښتنلیکونو، ډیټا، او شتمنیو ته د کاروونکو لاسرسۍ اداره کوي، او دا کنټرولونه رامینځته کوي پداسې حال کې چې د کاروونکو هویت، شرایطو، او ډیټا ته لاسرسي اړتیاوې په ذهن کې ساتي.

دا طریقه پیچلې ده. د CISA په وینا، د صفر باور ته لاره یو مخ پر ودې بهیر دی چې کیدای شي پلي کول کلونه وخت ونیسي.

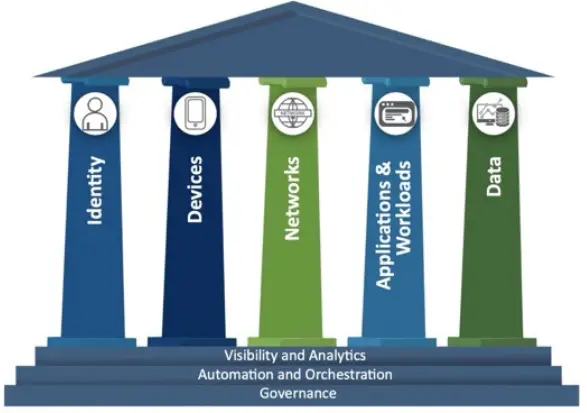

د CISA ماډل پنځه ستنې لري. د زیرو ټرسټ په لور د سازمان پرمختګ مالتړ لپاره د دې هرې ساحې دننه پرمختګونه کیدی شي.

زیرو باور د ځای متمرکز ماډل څخه د پیژندنې ، شرایطو ، او ډیټا متمرکز طرزالعمل ته د کاروونکو ، سیسټمونو ، غوښتنلیکونو ، ډیټا او شتمنیو ترمینځ د ښه امنیت کنټرولونو سره بدلون وړاندې کوي چې د وخت په تیریدو سره بدلیږي.

- CISA، د صفر باور د بشپړتیا ماډل، نسخه 2.0

د صفر ټرسټ د بشپړتیا ماډل پنځه ستنې

2 ګام: پوه شئ چې د بلوغ په لور پرمختګ څه معنی لري.

د CISA د زیرو ټرسټ میټیورټي ماډل څلور s تشریح کويtagد بلوغ په لور د پرمختګ es: دودیز، ابتدايي، پرمختللی، او غوره.

دا ممکنه ده چې د هر پنځه ستنې (پیژندګلوۍ، وسایل، شبکې، غوښتنلیکونه او د کار بار، او ډاټا) کې د بشپړتیا په لور پرمختګ وکړو. پدې کې عموما د اتوماتیک اضافه کول، په تحلیلونو کې د کارولو لپاره د معلوماتو راټولولو له الرې د لید زیاتوالی، او د حکومتدارۍ ښه کول شامل دي.

د صفر اعتماد پختوالي ته وده ورکول

- راځئ چې ووایو، د مثال لپارهampد دې لپاره چې ستاسو اداره په AWS کې د کلاوډ اصلي غوښتنلیک پرمخ وړي.

- د "پیژندګلوۍ" ستنې کې پرمختګ کول ممکن د دې اپلیکیشن (دودیز) لپاره د لاسي لاسرسي چمتو کولو څخه حرکت کول او د پیژندنې پورې اړوند پالیسۍ پلي کولو اتومات کولو پیل (ابتدايي) ته شامل وي. ستاسو د زیرو ټرسټ بشپړتیا ته وده ورکولو لپاره ، تاسو کولی شئ د ژوند دورې مدیریت اتومات کنټرولونه پلي کړئ چې د دې غوښتنلیک او یو شمیر نورو سره مطابقت لري چې تاسو یې پرمخ وړئ (پرمختللي). د زیرو ټرسټ بشپړتیا اصلاح کول ممکن په بشپړ ډول د وخت په وخت کې د پیژندنې د ژوند دورې مدیریت بشپړ اتومات کول شامل وي ، د اتوماتیک راپور ورکولو سره د متحرک پالیسۍ پلي کول اضافه کول ، او د ټیلی میټري ډیټا راټولول چې ستاسو په چاپیریال کې د دې اپلیکیشن او نورو ټولو برخو کې هراړخیز لید ته اجازه ورکوي.

- هرڅومره چې ستاسو سازمان بالغ وي ، هومره به تاسو وکولی شئ په پنځو ستنو کې پیښې سره اړیکه ونیسئ. په دې توګه، امنیتي ټیمونه کولی شي پوه شي چې دوی د برید د ژوند په اوږدو کې څنګه تړاو لري — کوم چې ممکن په یوه وسیله کې د جوړ شوي هویت سره پیل شي او بیا په ټوله شبکه کې حرکت وکړي ترڅو ستاسو د کلاوډ اصلي ایپ کې حساس معلومات په نښه کړي چې په AWS کې روان دي.

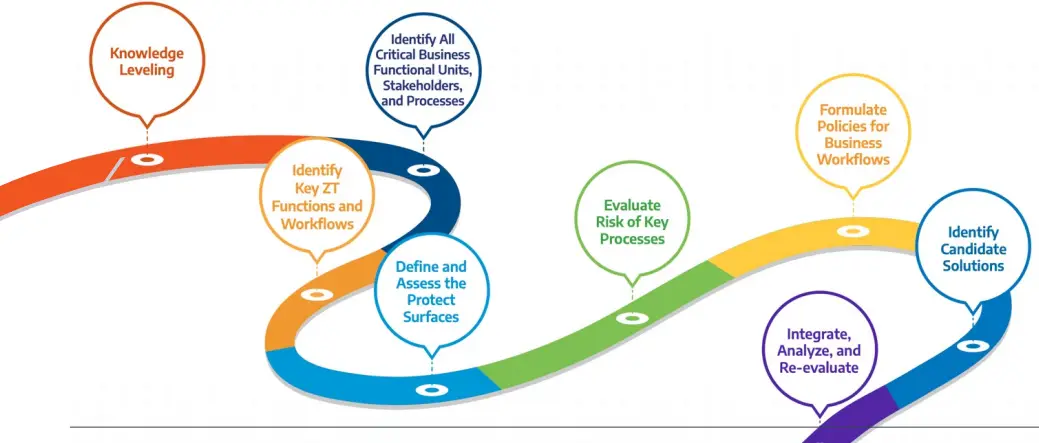

د صفر باور سړک نقشه

3 ګام: د زیرو ټرسټ اختیار یا د مهاجرت ستراتیژي په ګوته کړئ چې ستاسو د انفرادي سازمان لپاره به غوره کار وکړي.

تر هغه چې تاسو د ځمکې څخه یو نوی جوړښت جوړ نه کړئ، دا به معمولا په زیاتیدونکي توګه کار کولو لپاره خورا معنی ولري. دا پدې مانا ده چې د زیرو ټرسټ جوړښت اجزاو پلي کول یو له بل سره ، پداسې حال کې چې د هایبرډ پیریمیټ پراساس / زیرو ټرسټ چاپیریال کې کار کولو ته دوام ورکوي. د دې تګلارې سره، تاسو به په خپلو روانو عصري نوښتونو کې تدریجي پرمختګ وکړئ.

په زیاتیدونکي چلند کې د اخیستلو لپاره ګامونه:

- د لوی سایبر او سوداګرۍ خطر ساحو په پیژندلو سره پیل کړئ. لومړی دلته بدلونونه وکړئ، ترڅو ستاسو د لوړ ارزښت لرونکي ډیټا شتمنیو ساتنه وکړئ، او له هغه ځایه په ترتیب سره حرکت وکړئ.

- ستاسو په سازمان کې ټولې شتمنۍ، کاروونکي، کاري جریان، او د معلوماتو تبادله په احتیاط سره معاینه کړئ. دا به تاسو ته وړتیا ورکړي چې هغه سرچینې نقشه کړئ چې تاسو ورته اړتیا لرئ ساتنه وکړئ. یوځل چې تاسو پوه شئ چې خلک دا سرچینې څنګه کاروي ، تاسو کولی شئ هغه پالیسۍ رامینځته کړئ چې تاسو ورته اړتیا لرئ د دوی ساتنه وکړئ.

- د سوداګرۍ خطر او فرصت پراساس پروژو ته لومړیتوب ورکړئ. کوم به ستاسو په ټولیز امنیتي پوست کې ترټولو لوی اغیزه وکړي؟ کوم به د چټک بشپړولو لپاره ترټولو اسانه وي؟ کوم به د پای کاروونکو لپاره لږترلږه ګډوډ وي؟ د دې په څیر پوښتنې کول به ستاسو ټیم ځواکمن کړي چې ستراتیژیک پریکړې وکړي.

4 ګام: د ټیکنالوژۍ حلونو ارزونه وکړئ ترڅو وګورئ چې کوم یو ستاسو د سوداګرۍ پروسې او اوسني آی ټي اکوسیستم سره غوره سمون لري.

دا به د ځان تفتیش او همدارنګه د هغه څه تحلیل ته اړتیا ولري چې په بازار کې دي.

د پوښتنې کولو لپاره لاندې پوښتنې شاملې دي:

- ایا زموږ شرکت د کارمندانو ملکیت وسیلو کارولو ته اجازه ورکوي؟ که داسې وي، ایا دا حل به ستاسو د موجوده وسیله (BYOD) پالیسي سره کار وکړي؟

- ایا دا حل په عامه بادل یا بادل کې کار کوي چیرې چې موږ خپل زیربنا جوړه کړې؟ ایا دا د SaaS ایپسونو ته لاسرسی هم اداره کولی شي (که موږ یې کاروو)؟ ایا دا کولی شي د ودانۍ دننه شتمنیو لپاره هم کار وکړي (که موږ یې لرو)؟

- ایا دا حل د لاګونو راټولولو ملاتړ کوي؟ ایا دا د هغه پلیټ فارم یا حل سره مدغم کیږي چې موږ د لاسرسي پریکړې کولو لپاره کاروو؟

- ایا حل زموږ په چاپیریال کې د کارونې ټولو غوښتنلیکونو ، خدماتو ، او پروتوکولونو ملاتړ کوي؟

- ایا حل زموږ د کارمندانو د کار کولو لارو لپاره مناسب دی؟ ایا د پلي کیدو دمخه به اضافي روزنې ته اړتیا وي؟

5 ګام: ابتدايي ګمارنه پلي کړئ او د هغې فعالیت وڅارئ.

یوځل چې تاسو د خپلې پروژې له بریا څخه راضي یاست ، تاسو کولی شئ د زیرو ټرسټ د بشپړتیا په لور د راتلونکو ګامونو په اخیستلو سره دا رامینځته کړئ.

په څو بادل چاپیریال کې صفر باور

- د ډیزاین په واسطه، زیرو ټرسټ په عصري IT ایکوسیستمونو کې د کارولو لپاره ټاکل شوی، کوم چې نږدې تل د یو یا ډیرو بادل چمتو کونکو اجزا شاملوي. زیرو ټرسټ د څو بادل چاپیریال لپاره طبیعي فټ دی. هغه وویل، د مختلفو وسیلو، کاروونکو، او ځایونو په اوږدو کې د دوامداره پالیسیو جوړول او پلي کول کیدای شي ننګونې وي، او په ډیری بادل چمتو کونکو باندې تکیه کول ستاسو د چاپیریال پیچلتیا او تنوع ډیروي.

- ستاسو د عمودی، سوداګریزو موخو، او د موافقت اړتیاو پورې اړه لري، ستاسو د انفرادي سازمان ستراتیژي به د هرچا څخه توپیر ولري. دا مهمه ده چې دا توپیرونه په پام کې ونیسئ کله چې د حل لارې غوره کول او د پلي کولو ستراتیژي رامینځته کول.

- د قوي ملټي کلاډ پیژندنې جوړښت رامینځته کول خورا مهم دي. د انفرادي کاروونکو وسیلې باید وړتیا ولري چې ستاسو داخلي شبکې سره وصل شي ، د بادل سرچینو سره ، او (په ډیری مواردو کې) نورو لرې پرتو شتمنیو سره. یو حل لکه SASE، SSE، یا SD-WAN کولی شي دا ارتباط فعال کړي پداسې حال کې چې د ګرانو پالیسي پلي کولو ملاتړ کوي. د ملټي کلاوډ شبکې لاسرسي کنټرول (NAC) حل چې هدف یې د زیرو ټرسټ پلي کولو لپاره جوړ شوی و کولی شي د هوښیار تصدیق کولو پریکړه کول حتی په خورا متنوع چاپیریال کې ممکن کړي.

د بادل پلورونکي لخوا چمتو شوي حلونو په اړه مه هېروئ.

د عامه کلاوډ چمتو کونکي لکه AWS ، مایکروسافټ ، او ګوګل اصلي وسیلې وړاندیز کوي چې ستاسو د بادل امنیت حالت تحلیل ، ښه کولو او ساتلو لپاره کارول کیدی شي. په ډیری قضیو کې ، د دې حلونو ګټه پورته کول د سوداګرۍ ښه احساس رامینځته کوي. دوی دواړه د لګښت وړ او خورا وړ وړ کیدی شي.

د یو باوري ملګري سره د کار کولو ارزښت

ډیری د معمارۍ ډیزاین پریکړې چې باید د زیرو ټرسټ پلي کولو پرمهال ترسره شي پیچلې دي. د ټیکنالوژۍ سم ملګري به د نن ورځې په بازار کې د ټولو ټیکنالوژۍ محصولاتو، خدماتو او حلونو څخه ښه خبر وي، نو دوی به په دې اړه ژور احساس ولري چې کوم یو ستاسو د سوداګرۍ لپاره غوره دي.

د متخصص لارښوونه:

- د یو ملګري په لټه کې شئ چې په ډیری عامه بادلونو او پلیټ فارمونو کې په ادغام کې ښه مهارت لري.

- د لګښت کنټرول په ملټي کلاډ چاپیریال کې یوه مسله کیدی شي: د پلورونکي لخوا چمتو شوي حلونو کارول لږ ګران کیدی شي مګر ممکن په مختلف پلیټ فارمونو یا زیربناوو کې د دوامداره کنټرول ساتل خورا ستونزمن کړي. د غوره ستراتیژۍ په ګوته کول ممکن د لګښت ګټې تحلیل او همدارنګه ستاسو د معلوماتي ټیکنالوژۍ چاپیریال ژور پوهاوي ته اړتیا ولري.

- سم ملګري کولی شي تاسو سره پدې پریکړه کولو کې مرسته وکړي. دوی باید د ډیری امنیتي حل پلورونکو سره پراخه ملګرتیا ولري، نو دوی به وکولی شي تاسو سره مرسته وکړي چې د تیرو انفرادي پلورونکو ادعاګانې وګورئ ترڅو ومومئ چې کوم حلونه ستاسو د اړتیاو لپاره واقعیا غوره دي. دوی ممکن وکوالی شي د اډوان خوندي کړيtagستاسو په استازیتوب ed قیمتونه، ځکه چې دوی په ورته وخت کې د ډیری پلورونکو سره کار کوي.

- د یو پلورونکي په لټه کې شئ چې د اړتیا په صورت کې د یو وخت مشورتي بوختیا ډکولی شي، مګر څوک چې د اوږدې مودې په اوږدو کې د مدیریت خدماتو وړاندې کولو مهارت هم لري. په دې توګه، تاسو ډاډه اوسئ چې تاسو به د ډیر اداري بار سره مخ نه شئ، او دا چې تاسو به وکولی شئ د هغه وسیلو او حلونو څخه چې تاسو یې غوره کوئ بشپړ ارزښت ترلاسه کړئ.

د پیوستون لیدنه

- د سایبر خطرونو په وړاندې د سازمانونو د ساتنې لپاره، د زیرو ټرسټ جوړښت پلي کول خورا مهم دي. مګر دا هم پیچلې ده. د زیرو ټرسټ چوکاټونو د پوهیدو څخه د ټیکنالوژیو غوره کولو پورې

د پلي کولو ستراتیژۍ رامینځته کول ، ستاسو د صفر باور بشپړتیا ته وده ورکول کیدی شي د ډیری خواړو برخو سره اوږدمهاله پروژه وي. - د سم خدمت او حل سره ټیم کول کولی شي د صفر باور په لور پرمختګ وکړي دواړه اسانه او ډیر ارزانه. د اوږدې مودې لپاره، ستاسو ټیم کولی شي باور ولري چې تاسو ځینې لوی (او احتمالي خورا ګران) خطرونه کم کړئ چې ستاسو سوداګرۍ ورسره مخ دي.

- کنکشن، د فارچون 1000 شرکت، پیرودونکو ته د صنعت مخکښ ټیکنالوژۍ حلونو په وړاندې کولو سره د IT ګډوډۍ کموي ترڅو د ودې وده، د تولید کچه لوړه کړي، او د نوښت پیاوړتیا. وقف شوي متخصصین د غیر معمولي خدماتو دودیز وړاندیزونو باندې تمرکز کوي چې د پیرودونکي ځانګړي اړتیاو سره مطابقت لري. اتصال د ټیکنالوژۍ ډیری برخو کې تخصص وړاندې کوي، په 174 هیوادونو کې پیرودونکو ته حلونه وړاندې کوي.

- د مایکروسافټ، AWS، HP، Intel، Cisco، Dell، او VMware په څیر شرکتونو سره زموږ ستراتیژیک شراکتونه زموږ د پیرودونکو لپاره دا اسانه کوي چې هغه حلونه ومومي چې دوی ورته اړتیا لري د دوی د صفر باور بشپړتیا ته وده ورکړي.

اړیکه څنګه مرسته کولی شي

اړیکه د صفر اعتماد پلي کولو لپاره ستاسو ملګری دی. له هارډویر او سافټویر څخه تر مشورې او دودیز حلونو پورې ، موږ د زیرو ټرسټ او ملټي کلاوډ چاپیریالونو سره د بریا لپاره خورا مهم برخو کې رهبري کوو.

زموږ سرچینې وپلټئ

عصري زیربناوې

د سایبر امنیت خدمتونه

نن ورځ زموږ د ارتباط متخصصینو ته ورشئ:

موږ سره اړیکه ونیسئ

1.800.998.0067

©2024 PC Connection, Inc. ټول حقونه خوندي دي. Connection® او موږ حل کوو IT® د PC Connection، Inc. یا د هغې فرعي شرکتونو سوداګریزې نښې دي. ټول کاپي حقونه او سوداګریزې نښې د دوی د اړوندو مالکینو ملکیت پاتې کیږي. 2879254-1224

سره په ملګرتیا کې

د سیسکو ټیکنالوژیو سره زموږ د اوږدمهاله پیرودونکو اړیکو او تخصص له لارې، موږ تل د سیسکو سره د سوداګرۍ کولو لارې ته وده ورکوو. زموږ د سیسکو پوهه او مشورتي خدماتو موده کولی شي ستاسو سیالي ګړندۍ کړي، د تولید په زیاتولو کې مرسته وکړي، او موثریتونه ښه کړي. اړیکه، د سیسکو سره یوځای، کولی شي تاسو ته ستاسو په سفر کې لارښوونه وکړي ترڅو ستاسو سوداګرۍ په ډیجیټل دور کې بدل کړي.

د سیسکو ټیکنالوژیو سره زموږ د اوږدمهاله پیرودونکو اړیکو او تخصص له لارې، موږ تل د سیسکو سره د سوداګرۍ کولو لارې ته وده ورکوو. زموږ د سیسکو پوهه او مشورتي خدماتو موده کولی شي ستاسو سیالي ګړندۍ کړي، د تولید په زیاتولو کې مرسته وکړي، او موثریتونه ښه کړي. اړیکه، د سیسکو سره یوځای، کولی شي تاسو ته ستاسو په سفر کې لارښوونه وکړي ترڅو ستاسو سوداګرۍ په ډیجیټل دور کې بدل کړي.

![]() د مایکروسافټ حل ملګري په توګه، کنکشن محصولات، تخنیکي مهارتونه، خدمتونه، او حلونه وړاندې کوي ترڅو ستاسو سوداګرۍ سره د تل پاتې ټیکنالوژۍ منظرې سره سمون کې مرسته وکړي. موږ ستاسو د سازمان لپاره د مایکروسافټ هارډویر، سافټویر، او کلاوډ حلونو رسولو او ځای په ځای کولو له لارې نوښت رامینځته کوو — زموږ د پوهې پراخه او ثابت ظرفیتونو څخه ګټه پورته کول ترڅو ډاډ ترلاسه شي چې تاسو د مایکروسافټ پانګوونې څخه ډیره ګټه ترلاسه کوئ.

د مایکروسافټ حل ملګري په توګه، کنکشن محصولات، تخنیکي مهارتونه، خدمتونه، او حلونه وړاندې کوي ترڅو ستاسو سوداګرۍ سره د تل پاتې ټیکنالوژۍ منظرې سره سمون کې مرسته وکړي. موږ ستاسو د سازمان لپاره د مایکروسافټ هارډویر، سافټویر، او کلاوډ حلونو رسولو او ځای په ځای کولو له لارې نوښت رامینځته کوو — زموږ د پوهې پراخه او ثابت ظرفیتونو څخه ګټه پورته کول ترڅو ډاډ ترلاسه شي چې تاسو د مایکروسافټ پانګوونې څخه ډیره ګټه ترلاسه کوئ.

اسناد / سرچینې

|

په ملټي کلاوډ چاپیریال کې د اتصال صفر باور پلي کول [pdf] د کارونکي لارښود په ملټي کلاوډ چاپیریال کې د صفر باور پلي کول ، په څو کلاوډ چاپیریالونو کې د باور پلي کول ، په څو کلاوډ چاپیریالونو کې پلي کول ، په څو کلاوډ چاپیریالونو کې ، کلاوډ چاپیریالونه ، چاپیریالونه |