Çoklu Bulut Ortamlarında Bağlantı Sıfır Güven Uygulaması

Ürün Bilgileri

Özellikler:

- Ürün Adı: Çoklu Bulut Ortamlarında Sıfır Güven Uygulaması Kılavuzu

- Ortak: Bağlantı

- Odak: Siber dayanıklılık, Sıfır Güven güvenlik modeli

- Hedef Kitle: Sektördeki her büyüklükteki kuruluş

Sıkça Sorulan Sorular

S: Çoklu bulut ortamlarında Sıfır Güven'i benimsemenin temel faydaları nelerdir?

A: Çoklu bulut ortamlarında Sıfır Güven'i benimsemek, kuruluşların siber güvenlik duruşlarını iyileştirmelerine, bulut hizmetleriyle ilişkili riskleri azaltmalarına, veri korumasını iyileştirmelerine ve genel güvenlik dayanıklılığını güçlendirmelerine yardımcı olur.

S: Kuruluşlar Sıfır Güven yolculuğundaki ilerlemelerini nasıl ölçebilirler?

A: Kuruluşlar, en az ayrıcalıklı erişim, ağ segmentasyonu, sürekli kimlik doğrulama mekanizmaları ve izleme ve yanıt yeteneklerinin uygulanmasını değerlendirerek Sıfır Güven yolculuğundaki ilerlemelerini ölçebilirler.

giriiş

Siber dayanıklılık, iş sürekliliği planlamasını, siber güvenliği ve operasyonel dayanıklılığı bir araya getirir. Amaç, en kötü senaryo - yıkıcı bir siber saldırı veya başka bir felaket - meydana gelse bile operasyonları çok az veya hiç kesinti olmadan sürdürebilmektir.

Günümüz dünyasında siber dayanıklılık her organizasyonun Kuzey Yıldızı hedefleri arasında yer almalıdır. Küresel ölçekte, siber suç artık kurbanlarına yılda 11 trilyon dolardan fazla maliyet çıkarıyor ve bu rakamın 20 yılı sonuna kadar 2026.1 trilyon doların üzerine çıkması öngörülüyor.2020.2 Veri ihlalleri, fidye yazılımları ve gasp saldırılarıyla ilişkili masraflar artmaya devam ediyor ve XNUMX'den bu yana yılda ortalama yüzde beşten fazla büyüyor.XNUMX Ancak bu masraflar tüm kurbanlar tarafından eşit olarak karşılanmıyor. Sağlık hizmetleri gibi sıkı bir şekilde düzenlenen sektörlerdeki bazı kuruluşlar daha yüksek ortalama ihlalle ilişkili masraflar görürken, otomasyon ve yapay zekayı kullanan olgun güvenlik operasyon programlarına sahip kuruluşlar gibi diğerleri daha düşük maliyetler yaşama eğilimindedir.

Yıkıcı kayıplar yaşayan siber suç mağdurları ile bir ihlal olayından yalnızca küçük etkiler görenler arasındaki uçurum, tehdit aktörleri yeteneklerini geliştirdikçe daha da büyüyecek. Üretken AI gibi yeni ortaya çıkan teknolojiler, saldırganların giderek daha büyük ölçekte daha az karmaşık saldırılar (kimlik avı gibi) başlatmasını mümkün kılıyor. Ayrıca, son derece özelleştirilmiş iş e-postası ihlali (BEC) ve sosyal mühendislik c'leri oluşturmak da kolaylaşıyorampişaret eder.

Gelirlerini ve itibarlarını korumak ve müşterilerinin güvenini koruyabilmek için, her sektörden her büyüklükteki kuruluşun siber savunma hakkında geçmişteki düşünce ve uygulama biçimlerinden uzaklaşması gerekiyor.

Zero Trust tam da bu konuya değiniyor.

11 trilyon dolar

Dünya çapında siber suçun yıllık maliyeti1

%58 artış

2022'den 20233'e kadar kimlik avı saldırılarında

%108 artış

Aynı dönemde iş e-postası ihlali (BEC) saldırıları4

- Statista, Siber suçların dünya çapında tahmini maliyeti 2018-2029, Temmuz 2024.

- IBM, 2023 Veri İhlali Raporunun Maliyeti.

- Zscaler, 2024 ThreatLabz Kimlik Avı Raporu

- Anormal Güvenlik, H1 2024 E-posta Tehdit Raporu

Sıfır Güven: Modern Teknoloji Ekosistemlerini Korumaya Yönelik Yeni Bir Vizyon

- Giderek daha fazla kuruluş BT altyapılarının önemli bölümlerini buluta taşıdığından, günümüzün teknoloji ortamlarına uygun siber güvenlik stratejileri benimsemek önemlidir. Bunlar genellikle karmaşık, dağıtılmış ve sınırsızdır. Bu anlamda, eski güvenlik yaklaşımlarının korumak için yaratıldığı sunucular ve masaüstü bilgisayarların çevre güvenlik duvarıyla korunduğu şirket içi ağlardan kökten farklıdırlar.

- Zero Trust bu boşluğu doldurmak için icat edildi. Kullanıcılara varsayılan olarak otomatik olarak güvenildiğinde (örneğin eski bir ağın çevresi içinde olduklarında) ortaya çıkan güvenlik açıklarını ortadan kaldırmak için tasarlanan Zero Trust, kullanıcıların çok çeşitli konumlarda sürekli olarak kurumsal ağın hem içinde hem de dışında verilere ve hizmetlere eriştiği modern BT ortamları için oldukça uygundur.

- Ancak Sıfır Güven'i benimsemenin ne gerektirdiğini anlamak her zaman kolay değildir. Kuruluşunuzun Sıfır Güven olgunluğunu nasıl ilerleteceğinizi anlamak da kolay değildir. Uygulanacak doğru teknolojileri seçmek, rekabet eden satıcı iddialarının denizinde yol almayı gerektirir ve bunu yapmadan önce bile doğru stratejiyi bulmanız gerekir.

- Bunu kolaylaştırmak için bu pratik rehberi bir araya getirdik. İçinde, kuruluşunuzun Sıfır Güven yolculuğunda ilerlemesini hızlandırmasına yardımcı olacak beş adımlı bir plan bulacaksınız.

Sıfır Güven Nedir

Sıfır Güven, "asla güvenme, her zaman doğrula" temel ilkesine dayanan bir siber güvenlik stratejisidir. Terim, endüstri uzmanlarının ağ çevrelerinin başarıyla ihlal edildiği artan sayıda siber saldırıyı gözlemlemesiyle ana akım kullanıma girdi. 2000'lerin başında, çoğu kurumsal ağ, güvenlik duvarlarıyla korunan dahili bir "güvenilir bölgeye" sahipti; bu, siber güvenliğe kale ve hendek yaklaşımı olarak bilinen bir modeldi.

BT ortamları ve tehdit ortamı geliştikçe, bu modelin hemen hemen her yönünün hatalı olduğu giderek daha da belirginleşti.

- Ağ çevrelerinin %100 güvenli bir şekilde güvence altına alınması mümkün değildir.

Kararlı saldırganların delikler veya boşluklar bulması her zaman mümkün olacaktır. - Bir saldırgan "güvenilir bölgeye" erişim sağlamayı başardığında, verileri çalması, fidye yazılımı dağıtması veya başka şekilde zarar vermesi çok kolaylaşır, çünkü daha fazla hareket etmesini engelleyecek hiçbir şey yoktur.

- Kuruluşlar bulut bilişimi giderek daha fazla benimsedikçe ve çalışanlarının uzaktan çalışmasına izin verdikçe, ağda olma kavramı güvenlik duruşları açısından giderek daha az önem taşıyor.

- Zero Trust, bu zorlukların üstesinden gelmek ve bir kullanıcının/cihazın herhangi bir hizmete veya kaynağa bağlanmasına izin verilmeden önce erişim izninin sürekli olarak doğrulanması temelinde, verilerin ve kaynakların güvenliğini sağlamak için yeni bir model sağlamak amacıyla oluşturuldu.

Sıfır Güven Sektörler Arası Bir Standart Haline Geliyor

Zero Trust, birçok farklı dikeydeki kuruluşlar tarafından yaygın olarak benimsenmiştir. Son anketlerden birine göre, teknoloji liderlerinin yaklaşık %70'i işletmelerinde Zero Trust politikalarını uygulama sürecindedir.5 Kamu sektöründe de Zero Trust'ı benimsemek için kapsamlı çabalar olmuştur. Örneğin, 2021 Ulusal Siber Güvenliğini İyileştirme Yürütme Emri, federal hükümet ve kritik altyapı sektörlerindeki kuruluşların Zero Trust olgunluklarını ilerletmelerini talep etmiştir.6 Hem Ulusal Standartlar ve Teknolojiler Enstitüsü (NIST) hem de Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), Zero Trust'ın ayrıntılı tanımlarını ve buna nasıl ulaşılacağına dair kapsamlı rehberliği yayınlamıştır.

Sıfır Güven: Resmi Tanımlar

Ulusal Standartlar ve Teknolojiler Enstitüsü (NIST):

Sıfır Güven (ZT), savunmaları statik, ağ tabanlı çevrelerden kullanıcılara, varlıklara ve kaynaklara odaklanacak şekilde hareket ettiren, gelişen bir siber güvenlik paradigması kümesi için kullanılan terimdir. Sıfır Güven mimarisi (ZTA), Sıfır Güven ilkelerini kullanır

endüstriyel ve kurumsal altyapı ve iş akışlarını planlamak için. Zero Trust, varlıklara veya kullanıcı hesaplarına yalnızca fiziksel veya ağ konumlarına (yani yerel alan ağları ile internet) veya varlık sahipliğine (kurumsal veya kişisel sahipli) dayalı olarak örtük bir güven verilmediğini varsayar. Kimlik doğrulama ve yetkilendirme (hem özne hem de cihaz), bir kurumsal kaynağa bir oturum kurulmadan önce gerçekleştirilen ayrı işlevlerdir. Zero Trust, uzak kullanıcıları, kendi cihazınızı getirin (BYOD) ve kurumsal bir ağ sınırında bulunmayan bulut tabanlı varlıkları içeren kurumsal ağ eğilimlerine bir yanıttır. Zero Trust, ağ konumunun artık kaynağın güvenlik duruşunun birincil bileşeni olarak görülmemesi nedeniyle ağ segmentlerini değil kaynakları (varlıklar, hizmetler, iş akışları, ağ hesapları vb.) korumaya odaklanır. 7

Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA):

Zero Trust, bir ağ karşısında bilgi sistemleri ve hizmetlerinde doğru, en az ayrıcalıklı istek başına erişim kararlarının uygulanmasında belirsizliği en aza indirmek için tasarlanmış bir kavram ve fikir koleksiyonu sağlar viewtehlikeye atılmış olarak ed. Zero Trust Mimarisi (ZTA), Zero Trust kavramlarını kullanan ve bileşen ilişkilerini, iş akışı planlamasını ve erişim politikalarını kapsayan bir kuruluşun siber güvenlik planıdır. Bu nedenle, bir Zero Trust kuruluşu, bir ZTA planının ürünü olarak bir kuruluş için yerinde olan ağ altyapısı (fiziksel ve sanal) ve operasyonel politikalardır.8

Sıfır Güven Yolculuğunuzda İlerleme Kaydediliyor

- Sıfır Güven, kuruluşların çabalaması gereken bir güvenlik standardı olarak genel kabul görmüştür. Ayrıca, yukarıdaki tanımların da açıkça belirttiği gibi, karmaşık bir kavramdır.

- Yerleşik güvenlik programlarına sahip çoğu kuruluş, dahili kurumsal ağlarını korumak için tasarlanmış en azından bazı kontrolleri (örneğin, fiziksel güvenlik duvarları) zaten uygulamış olacaktır. Bu kuruluşlar için zorluk, eski modelden (ve ona eşlik eden düşünce biçimlerinden) Sıfır Güven benimsemeye doğru ilerlemektir; kademeli olarak, bütçe dahilinde kalırken ve görünürlüğü, kontrolü ve tehditlere yanıt verme yeteneğini geliştirmeye devam ederken.

- Bu kolay olmayabilir, ancak doğru stratejiyle oldukça mümkündür.

1. Adım: Sıfır Güven çerçevelerini anlayarak başlayın.

- NIST'in Sıfır Güven tanımı, bunu bir mimari olarak tanımlar; yani, Sıfır Güven ilkeleri temelinde bir kurumsal güvenlik altyapısı ve iş akışı kümesi planlama ve uygulama yolu. Odak noktası, ağları veya ağların bölümlerini (segmentlerini) değil, bireysel kaynakları korumaktır.

- NIST SP 800-207 ayrıca Sıfır Güven'i benimsemek için bir yol haritası içerir. Yayın, Sıfır Güven Mimarisi (ZTA) oluşturmak için gereken yapı taşlarını açıklar. Burada, mimarinin tasarımında doğru rolü oynadıkları sürece farklı araçlar, çözümler ve/veya süreçler kullanılabilir.

- NIST'in bakış açısına göre, Sıfır Güven'in amacı, erişim kontrolü uygulamasını mümkün olduğunca ayrıntılı hale getirirken kaynaklara yetkisiz erişimi engellemektir.

Vurgulanan iki temel alan vardır:

- Hangi kullanıcıların veya trafik akışlarının kaynaklara erişim izni alacağına dair karar alma mekanizmaları

- Bu erişim kararlarını uygulamaya koyma mekanizmaları

Sıfır Güven Mimarisi'ni uygulamanın birden fazla yolu vardır. Bunlar şunları içerir:

- Kimlik yönetimine dayalı yaklaşım

- Bireysel kaynakların veya küçük kaynak gruplarının bir ağ geçidi güvenlik çözümü tarafından korunan bir ağ segmentinde izole edildiği mikro segmentasyona dayalı yaklaşım

- Yazılım tanımlı çevre tabanlı yaklaşım, yazılım tanımlı geniş alan ağı (SD-WAN), güvenli erişim hizmeti kenarı (SASE) veya güvenlik hizmeti kenarı (SSE) gibi bir ağ çözümünün, ZT ilkelerine uygun olarak kaynaklara erişimi kısıtlayacak şekilde tüm ağı yapılandırdığı yaklaşımdır.

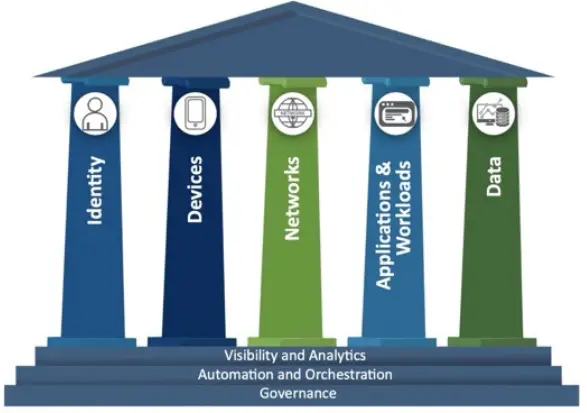

CISA'nın Sıfır Güven Olgunluk Modeli benzer kavramlara dayanmaktadır. Kullanıcıların sistemlere, uygulamalara, verilere ve varlıklara erişimini yöneten ayrıntılı güvenlik kontrollerini uygulamaya koymayı ve bu kontrolleri kullanıcıların kimliklerini, bağlamını ve veri erişim ihtiyaçlarını akılda tutarak oluşturmayı vurgular.

Bu yaklaşım karmaşıktır. CISA'ya göre Sıfır Güven'e giden yol, uygulanması yıllar alabilecek kademeli bir süreçtir.

CISA'nın modeli beş sütundan oluşmaktadır. Kuruluşun Sıfır Güven'e doğru ilerlemesini desteklemek için bu alanların her birinde ilerleme kaydedilebilir.

Sıfır güven, konum merkezli bir modelden, zamanla değişen kullanıcılar, sistemler, uygulamalar, veriler ve varlıklar arasında ayrıntılı güvenlik kontrolleri içeren kimlik, bağlam ve veri merkezli bir yaklaşıma geçişi temsil eder.

—CISA, Sıfır Güven Olgunluk Modeli, Sürüm 2.0

Sıfır Güven Olgunluk Modelinin Beş Temel Ayağı

2. Adım: Olgunluğa doğru ilerlemenin ne anlama geldiğini anlayın.

CISA'nın Sıfır Güven Olgunluk Modeli dört aşamayı açıklartagOlgunluğa doğru ilerleme aşamaları: geleneksel, başlangıç, ileri ve optimum.

Beş ayağın her birinde (kimlik, cihazlar, ağlar, uygulamalar ve iş yükleri ve veriler) olgunluğa doğru ilerlemek mümkündür. Bu genellikle otomasyon eklemeyi, analitikte kullanım için veri toplayarak görünürlüğü artırmayı ve yönetişimi iyileştirmeyi içerir.

Sıfır Güven Olgunluğunun İlerlemesi

- Örneğin, diyelimampKuruluşunuzun AWS üzerinde bulut tabanlı bir uygulama çalıştırdığından emin olun.

- "Kimlik" ayağında ilerleme kaydetmek, bu uygulama için manuel erişim sağlama ve sağlamayı kaldırmadan (geleneksel) kimlikle ilgili politika uygulamasını otomatikleştirmeye başlamaya (başlangıç) geçmeyi içerebilir. Sıfır Güven olgunluğunuzu daha da ileri götürmek için, bu uygulamada ve çalıştırdığınız diğer bazı uygulamalarda tutarlı olan otomatik yaşam döngüsü yönetimi kontrollerini uygulayabilirsiniz (gelişmiş). Sıfır Güven olgunluğunu optimize etmek, tam zamanında kimlik yaşam döngüsü yönetimini tamamen otomatikleştirmeyi, otomatik raporlamayla dinamik politika uygulamasını eklemeyi ve bu uygulamada ve ortamınızdaki diğer tüm uygulamalarda kapsamlı görünürlük sağlayan telemetri verilerini toplamayı içerebilir.

- Kuruluşunuz ne kadar olgunlaşırsa, beş sütundaki olayları o kadar fazla ilişkilendirebilirsiniz. Bu şekilde, güvenlik ekipleri bunların saldırı yaşam döngüsü boyunca nasıl ilişkili olduğunu anlayabilir; bu, tek bir cihazda tehlikeye atılmış bir kimlikle başlayabilir ve ardından AWS'de çalışan bulut tabanlı uygulamanızdaki hassas verileri hedeflemek için ağ üzerinden hareket edebilir.

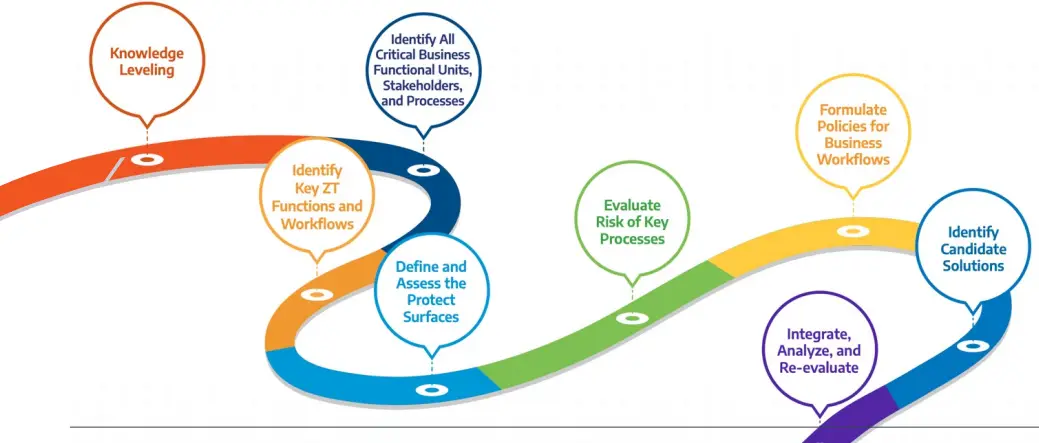

Sıfır Güven Yol Haritası

Adım 3: Organizasyonunuz için en iyi işe yarayacak Sıfır Güven benimseme veya geçiş stratejisini belirleyin.

Sıfırdan yeni bir mimari inşa etmiyorsanız, genellikle kademeli olarak çalışmak en mantıklısı olacaktır. Bu, hibrit çevre tabanlı/Sıfır Güven ortamında çalışmaya devam ederken Sıfır Güven mimari bileşenlerini tek tek uygulamak anlamına gelir. Bu yaklaşımla, devam eden modernizasyon girişimlerinizde kademeli ilerleme kaydedeceksiniz.

Kademeli yaklaşımda atılacak adımlar:

- En büyük siber ve ticari risk alanlarını belirleyerek başlayın. En yüksek değerli veri varlıklarınızı korumak için önce burada değişiklikler yapın ve oradan sırayla ilerleyin.

- Kuruluşunuzdaki tüm varlıkları, kullanıcıları, iş akışlarını ve veri alışverişlerini dikkatlice inceleyin. Bu, korumanız gereken kaynakları haritalamanızı sağlayacaktır. İnsanların bu kaynakları nasıl kullandığını anladığınızda, bunları korumak için ihtiyaç duyacağınız politikaları oluşturabilirsiniz.

- Projeleri iş riski ve fırsatı temelinde önceliklendirin. Genel güvenlik duruşunuz üzerinde en büyük etkiyi hangisi yaratacak? Hangisi hızlı bir şekilde tamamlanması en kolay olanı olacak? Hangisi son kullanıcılar için en az kesintiye neden olacak? Bu tür sorular sormak ekibinizin stratejik kararlar almasını sağlayacaktır.

Adım 4: İş süreçlerinize ve mevcut BT ekosisteminize en uygun olanların hangileri olduğunu görmek için teknoloji çözümlerini değerlendirin.

Bu, iç gözlemin yanı sıra piyasada ne olduğuna dair bir analiz de gerektirecektir.

Sorulması gereken sorular şunlardır:

- Şirketimiz çalışanların sahip olduğu cihazların kullanımına izin veriyor mu? Eğer öyleyse, bu çözüm mevcut kendi cihazınızı getirin (BYOD) politikanızla uyumlu olacak mı?

- Bu çözüm, altyapımızı kurduğumuz genel bulut veya bulutlarda çalışır mı? Ayrıca SaaS uygulamalarına erişimi (kullanıyorsak) yönetebilir mi? Şirket içi varlıklar için de çalışabilir mi (eğer varsa)?

- Bu çözüm günlüklerin toplanmasını destekliyor mu? Erişim karar alma sürecinde kullandığımız platform veya çözümle entegre oluyor mu?

- Çözüm, ortamımızda kullanılan tüm uygulamaları, hizmetleri ve protokolleri destekliyor mu?

- Çözüm çalışanlarımızın çalışma biçimlerine uygun mu? Uygulamadan önce ek eğitim gerekli mi?

Adım 5: İlk dağıtımı uygulayın ve performansını izleyin.

Projenizin başarısından memnun kaldığınızda, Sıfır Güven olgunluğuna doğru bir sonraki adımları atarak bunu geliştirebilirsiniz.

Çoklu Bulut Ortamlarında Sıfır Güven

- Tasarım gereği Zero Trust, neredeyse her zaman bir veya daha fazla bulut sağlayıcısından bileşenler içeren modern BT ekosistemlerinde kullanılmak üzere tasarlanmıştır. Zero Trust, çoklu bulut ortamları için doğal bir uyumdur. Bununla birlikte, çeşitli cihaz, kullanıcı ve konum türlerinde tutarlı politikalar oluşturmak ve bunları uygulamak zor olabilir ve birden fazla bulut sağlayıcısına güvenmek ortamınızın karmaşıklığını ve çeşitliliğini artırır.

- Dikey, iş hedefleriniz ve uyumluluk gereksinimlerinize bağlı olarak, bireysel kuruluşunuzun stratejisi herkesinkinden farklı olacaktır. Çözümleri seçerken ve bir uygulama stratejisi geliştirirken bu farklılıkları hesaba katmak önemlidir.

- Güçlü bir çoklu bulut kimlik mimarisi oluşturmak çok önemlidir. Bireysel kullanıcıların cihazlarının dahili ağınıza, bulut kaynaklarına ve (çoğu durumda) diğer uzak varlıklara bağlanabilmesi gerekir. SASE, SSE veya SD-WAN gibi bir çözüm, ayrıntılı politika uygulamasını desteklerken bu bağlantıyı sağlayabilir. Sıfır Güveni uygulamak için özel olarak oluşturulmuş bir çoklu bulut ağ erişim denetimi (NAC) çözümü, çok çeşitli ortamlarda bile akıllı kimlik doğrulama karar vermeyi mümkün kılabilir.

Bulut sağlayıcılarının sağladığı çözümleri unutmayın.

AWS, Microsoft ve Google gibi genel bulut sağlayıcıları, bulut güvenliği duruşunuzu analiz etmek, iyileştirmek ve sürdürmek için yararlanılabilecek yerel araçlar sunar. Çoğu durumda, bu çözümlerden yararlanmak iyi bir iş anlayışıdır. Hem maliyet açısından verimli hem de oldukça yetenekli olabilirler.

Güvenilir Bir Ortakla Çalışmanın Değeri

Zero Trust'ı uygularken alınması gereken mimari tasarım kararlarının çoğu karmaşıktır. Doğru teknoloji ortağı, bugün piyasada bulunan tüm teknoloji ürünleri, hizmetleri ve çözümleri konusunda bilgili olacaktır, bu nedenle işletmeniz için hangilerinin en iyi olduğuna dair keskin bir anlayışa sahip olacaktır.

Uzman tavsiyesi:

- Birden fazla genel bulut ve platform arasında entegrasyon konusunda deneyimli bir ortak arayın.

- Çoklu bulut ortamlarında maliyet kontrolü bir sorun olabilir: satıcı tarafından sağlanan çözümlerin kullanılması daha az masraflı olabilir ancak farklı platformlar veya altyapılar arasında tutarlı kontrollerin sürdürülmesini zorlaştırabilir. En iyi stratejiyi bulmak, maliyet-fayda analizinin yanı sıra BT ortamınız hakkında derin bir anlayış gerektirebilir.

- Doğru ortak bu karar alma sürecinde size yardımcı olabilir. Birden fazla güvenlik çözümü sağlayıcısıyla kapsamlı ortaklıkları olmalıdır, böylece bireysel sağlayıcı iddialarının ötesini görüp ihtiyaçlarınız için gerçekten en uygun çözümlerin hangileri olduğunu keşfetmenize yardımcı olabilirler. Ayrıca, avans güvencesi sağlayabilirlertagAynı anda birden fazla tedarikçiyle çalıştıklarından, sizin adınıza fiyatlandırma yaparlar.

- Gerektiğinde tek seferlik danışmanlık görevini yerine getirebilecek ancak uzun vadede yönetilen hizmetler sunma konusunda uzmanlığa sahip bir satıcı arayın. Bu şekilde, aşırı idari yük ile karşılaşmayacağınızdan ve seçtiğiniz araçlardan ve çözümlerden tam değer elde edebileceğinizden emin olabilirsiniz.

Bağlantıyla tanışın

- Kuruluşları artan siber risklere karşı korumak için Sıfır Güven mimarisini uygulamak hayati önem taşır. Ancak aynı zamanda karmaşıktır. Sıfır Güven çerçevelerini anlamaktan teknoloji seçmeye,

Bir uygulama stratejisi oluşturmak, Sıfır Güven olgunluğunuzu ilerletmek, birçok hareketli parçaya sahip uzun vadeli bir proje olabilir. - Doğru hizmet ve çözümle iş birliği yapmak, Sıfır Güven'e doğru ilerlemeyi hem daha kolay hem de daha uygun fiyatlı hale getirebilir. Uzun vadede, ekibiniz işletmenizin karşılaştığı en büyük (ve potansiyel olarak en pahalı) risklerden bazılarını azalttığınıza güvenebilir.

- Fortune 1000 şirketlerinden Connection, müşterilere büyümeyi artırmak, üretkenliği yükseltmek ve yeniliği güçlendirmek için sektör lideri teknoloji çözümleri sunarak BT'nin karmaşasını yatıştırır. Olağanüstü hizmete odaklanan özel uzmanlar, müşterinin benzersiz ihtiyaçlarına göre uyarlanmış teklifleri özelleştirir. Connection, 174'ten fazla ülkedeki müşterilere çözümler sunarak birden fazla teknoloji alanında uzmanlık sunar.

- Microsoft, AWS, HP, Intel, Cisco, Dell ve VMware gibi şirketlerle kurduğumuz stratejik ortaklıklar, müşterilerimizin Sıfır Güven olgunluklarını ilerletmek için ihtiyaç duydukları çözümleri bulmalarını kolaylaştırıyor.

Bağlantı Nasıl Yardımcı Olabilir?

Connection, Zero Trust uygulaması için ortağınızdır. Donanım ve yazılımdan danışmanlığa ve özelleştirilmiş çözümlere kadar, Zero Trust ve çoklu bulut ortamlarında başarı için kritik alanlarda öncülük ediyoruz.

Kaynaklarımızı keşfedin

Modern Altyapı

Siber Güvenlik Hizmetleri

Bugün Bağlantı uzmanlarımızdan biriyle iletişime geçin:

Bize Ulaşın

1.800.998.0067

©2024 PC Connection, Inc. Tüm hakları saklıdır. Connection® ve we solve IT®, PC Connection, Inc. veya bağlı şirketlerinin ticari markalarıdır. Tüm telif hakları ve ticari markalar ilgili sahiplerinin mülkiyetindedir. 2879254-1224

ORTAKLIĞIMIZLA

Uzun süreli müşteri ilişkilerimiz ve Cisco teknolojileriyle ilgili uzmanlığımız sayesinde Cisco ile iş yapma şeklimizi sürekli olarak iyileştiriyoruz. Cisco bilgi birikimimiz ve danışmanlık hizmetlerimiz rekabet avantajınızı artırabilir, üretimi artırmanıza ve verimliliğinizi geliştirmenize yardımcı olabilir. Connection, Cisco ile birlikte dijital çağda işinizi dönüştürme yolculuğunuzda size rehberlik edebilir.

Uzun süreli müşteri ilişkilerimiz ve Cisco teknolojileriyle ilgili uzmanlığımız sayesinde Cisco ile iş yapma şeklimizi sürekli olarak iyileştiriyoruz. Cisco bilgi birikimimiz ve danışmanlık hizmetlerimiz rekabet avantajınızı artırabilir, üretimi artırmanıza ve verimliliğinizi geliştirmenize yardımcı olabilir. Connection, Cisco ile birlikte dijital çağda işinizi dönüştürme yolculuğunuzda size rehberlik edebilir.

![]() Microsoft Çözüm Ortağı olarak Connection, işletmenizin sürekli değişen teknoloji ortamına uyum sağlamasına yardımcı olmak için ürünler, teknik uzmanlık, hizmetler ve çözümler sunar. Microsoft donanım, yazılım ve bulut çözümlerinin teslimatı ve dağıtımı yoluyla kuruluşunuz için inovasyonu teşvik ediyoruz; Microsoft yatırımlarınızdan en iyi şekilde yararlanmanızı sağlamak için bilgi birikimimizden ve kanıtlanmış yeteneklerimizden yararlanıyoruz.

Microsoft Çözüm Ortağı olarak Connection, işletmenizin sürekli değişen teknoloji ortamına uyum sağlamasına yardımcı olmak için ürünler, teknik uzmanlık, hizmetler ve çözümler sunar. Microsoft donanım, yazılım ve bulut çözümlerinin teslimatı ve dağıtımı yoluyla kuruluşunuz için inovasyonu teşvik ediyoruz; Microsoft yatırımlarınızdan en iyi şekilde yararlanmanızı sağlamak için bilgi birikimimizden ve kanıtlanmış yeteneklerimizden yararlanıyoruz.

Belgeler / Kaynaklar

|

Çoklu Bulut Ortamlarında Bağlantı Sıfır Güven Uygulaması [pdf] Kullanıcı Kılavuzu Çoklu Bulut Ortamlarında Sıfır Güven Uygulaması, Çoklu Bulut Ortamlarında Güven Uygulaması, Çoklu Bulut Ortamlarında Uygulama, Çoklu Bulut Ortamlarında, Bulut Ortamları, Ortamlar |