Олон үүлэн орчинд холболтын тэг итгэлийг хэрэгжүүлэх

Бүтээгдэхүүний мэдээлэл

Үзүүлэлтүүд:

- Бүтээгдэхүүний нэр: Олон үүлний орчинд тэг итгэлцлийг хэрэгжүүлэх гарын авлага

- Түнш: Холболт

- Анхаарах зүйл: Кибер уян хатан байдал, Zero Trust аюулгүй байдлын загвар

- Зорилтот үзэгчид: Салбарын бүхий л хэмжээний байгууллагууд

Байнга асуудаг асуултууд

Асуулт: Олон үүлэн орчинд Zero Trust-ийг нэвтрүүлэхийн гол давуу талууд юу вэ?

Х: Олон үүлэн орчинд Zero Trust-ийг нэвтрүүлэх нь байгууллагуудад кибер аюулгүй байдлын байр сууриа сайжруулах, үүлэн үйлчилгээтэй холбоотой эрсдлийг бууруулах, мэдээллийн хамгаалалтыг сайжруулах, аюулгүй байдлын ерөнхий уян хатан байдлыг бэхжүүлэхэд тусалдаг.

Асуулт: Байгууллагууд Zero Trust аялалд ахиц дэвшлээ хэрхэн хэмжих вэ?

Хариулт: Байгууллагууд хамгийн бага давуу эрхтэй хандалт, сүлжээний сегментчилэл, баталгаажуулалтын тасралтгүй механизм, хяналт, хариу арга хэмжээний чадавхийг хэрэгжүүлэх замаар Zero Trust аялалд ахиц дэвшлээ хэмжиж болно.

Танилцуулга

Кибер уян хатан байдал нь бизнесийн тасралтгүй төлөвлөлт, кибер аюулгүй байдал, үйл ажиллагааны уян хатан байдлыг нэгтгэдэг. Зорилго нь кибер халдлага эсвэл бусад гамшиг тохиолдсон хамгийн муу хувилбар тохиолдсон ч гэсэн бага эсвэл огт зогсолтгүй үйл ажиллагаагаа үргэлжлүүлэх боломжтой байх явдал юм.

Өнөөгийн ертөнцөд кибер уян хатан байдал нь байгууллага бүрийн Хойд Оддын зорилтуудын нэг байх ёстой. Дэлхийн хэмжээнд кибер гэмт хэргийн хохирогчдод жил бүр 11 их наяд ам.долларын хохирол учирч байгаа нь 20 оны эцэс гэхэд энэ тоо 2026.1 их наяд ам.доллар давах төлөвтэй байна.2020.2 Өгөгдлийн зөрчил, ransomware болон хулгайн халдлагатай холбоотой зардал өссөөр байгаа бөгөөд дунджаар XNUMX дахин нэмэгдсээр байна. XNUMX оноос хойш жил бүр таваас дээш хувьтай байна.XNUMX Гэвч эдгээр зардлыг бүх хохирогчид жигд төлдөггүй. Зарим байгууллага, тухайлбал, эрүүл мэндийн үйлчилгээ зэрэг өндөр зохицуулалттай салбаруудад зөрчилтэй холбоотой зардал дунджаар өндөр байдаг бол зарим нь автоматжуулалт болон хиймэл оюун ухааны хөшүүрэг бүхий аюулгүй байдлын үйл ажиллагааны төлөвшсөн хөтөлбөртэй байгууллагууд бага зардалтай байх хандлагатай байдаг.

Цахим гэмт хэргийн хохирогчид асар их хохирол амсаж байгаа болон зөрчлийн улмаас бага зэргийн нөлөөлөл үзүүлж байгаа хүмүүсийн хоорондын ялгаа нь заналхийлэгчид өөрсдийн чадавхийг дээшлүүлэх тусам улам бүр нэмэгдэх болно. Хиймэл оюун ухаан гэх мэт шинээр гарч ирж буй технологиуд нь халдагчид илүү өргөн цар хүрээтэй илүү нарийн төвөгтэй халдлага (фишинг гэх мэт) хийх боломжтой болгож байна. Бизнесийн цахим шуудангийн тохирол (BEC) болон нийгмийн инженерчлэлийг бий болгох нь бас хялбар болж байна campтохирч байна.

Орлого, нэр хүндээ хамгаалж, үйлчлүүлэгчдийнхээ итгэлийг хадгалж үлдэхийн тулд бүх салбар дахь байгууллагууд кибер хамгаалалтын талаар бодож, хэрэгжүүлэх өчигдрийн арга барилаас татгалзах ёстой.

Zero Trust яг ийм зүйлд ханддаг.

11 их наяд доллар

дэлхий даяар кибер гэмт хэргийн жилийн зардал1

58% өссөн байна

2022-20233 он хүртэл фишинг халдлагад өртсөн

108% өссөн байна

ижил хугацаанд бизнесийн цахим шуудангийн буулт (BEC) халдлагад4

- Статиста, 2018-2029 он хүртэл дэлхий даяарх кибер гэмт хэргийн тооцоолсон өртөг, 2024 оны XNUMX-р сар.

- IBM, 2023 Өгөгдлийн зөрчлийн тайлан.

- Zscaler, 2024 ThreatLabz фишингийн тайлан

- Хэвийн бус аюулгүй байдал, 1 оны 2024-р сарын Имэйлийн аюулын тайлан

Тэг итгэл: Орчин үеийн технологийн экосистемийг хамгаалах шинэ алсын хараа

- Мэдээллийн технологийн дэд бүтцийн гол хэсгийг үүлэн систем рүү шилжүүлж байгаа байгууллагууд улам олон болж байгаа тул өнөөгийн технологийн орчинд тохирсон кибер аюулгүй байдлын стратегийг хэрэгжүүлэх нь нэн чухал болж байна. Тэдгээр нь ихэвчлэн нарийн төвөгтэй, тархсан, хил хязгааргүй байдаг. Энэ утгаараа тэдгээр нь периметрийн галт ханаар хамгаалагдсан серверүүд болон ширээний компьютерууд бүхий орон нутгийн сүлжээнүүдээс эрс ялгаатай бөгөөд хамгаалахын тулд хуучин аюулгүй байдлын аргуудыг бий болгосон.

- Энэ цоорхойг нөхөхийн тулд Zero Trust-ийг зохион бүтээсэн. Хэрэглэгчдэд анхдагчаар автоматаар итгэсэн үед үүсдэг эмзэг байдлыг арилгахад зориулагдсан (тэд хуучин сүлжээний периметр дотор байх гэх мэт) Zero Trust нь янз бүрийн байршилд байгаа хэрэглэгчид байнга ханддаг орчин үеийн мэдээллийн технологийн орчинд тохиромжтой. корпорацийн сүлжээ доторх болон гаднах өгөгдөл, үйлчилгээ.

- Гэхдээ Zero Trust-ийг нэвтрүүлэхэд юу хэрэгтэйг ойлгох нь тийм ч хялбар биш юм. Байгууллагынхаа Zero Trust төлөвшилтийг хэрхэн ахиулахыг ойлгоход хялбар биш юм. Хэрэгжүүлэх зөв технологийг сонгохын тулд өрсөлдөгч үйлдвэрлэгчдийн нэхэмжлэлийн далайг туулах шаардлагатай бөгөөд үүнийг хийхээсээ өмнө та зөв стратегийг олох хэрэгтэй.

- Үүнийг хөнгөвчлөхийн тулд бид энэхүү практик гарын авлагыг нэгтгэсэн. Эндээс та Zero Trust руу явах замдаа танай байгууллагад ахиц дэвшил гаргахад нь туслах таван алхамт төлөвлөгөөг олох болно.

Тэг итгэл гэж юу вэ

Zero Trust бол “хэзээ ч бүү итгэ, үргэлж шалга” гэсэн үндсэн зарчим дээр суурилсан кибер аюулгүй байдлын стратеги юм. Салбарын мэргэжилтнүүд сүлжээний периметрийг амжилттай зөрчсөн кибер довтолгооны тоо нэмэгдэж байгааг ажигласнаар энэ нэр томъёо түгээмэл хэрэглэгдэх болсон. 2000-аад оны эхээр ихэнх корпорацийн сүлжээнүүд нь галт ханаар хамгаалагдсан дотоод "итгэмжлэгдсэн бүс"-тэй байсан бөгөөд энэ загвар нь кибер аюулгүй байдлын цайз ба шуудууны хандлага гэгддэг.

Мэдээллийн технологийн орчин болон аюул заналхийллийн орчин өөрчлөгдөхийн хэрээр энэ загварын бараг бүх тал нь алдаатай байсан нь улам бүр тодорхой болсон.

- Сүлжээний периметрийг 100% эвдрэлээс хамгаалах арга замаар хамгаалах боломжгүй.

Шийдвэрлэсэн халдагчдад нүх, цоорхойг олох нь үргэлж боломжтой байх болно. - Халдагчид "итгэмжлэгдсэн бүс" рүү нэвтрэх боломжтой болсон тохиолдолд өгөгдөл хулгайлах, ransomware байршуулах, эсвэл өөр аргаар хохирол учруулах нь маш амархан болдог, учир нь цаашдын хөдөлгөөнийг зогсоох зүйл байхгүй.

- Байгууллага улам бүр үүлэн тооцооллыг нэвтрүүлж, ажилтнууддаа алсаас ажиллах боломжийг олгож байгаа тул сүлжээнд байх тухай ойлголт тэдний аюулгүй байдлын төлөв байдалд улам бүр багассаар байна.

- Zero Trust нь эдгээр сорилтыг шийдвэрлэх зорилгоор бүтээгдсэн бөгөөд хэрэглэгч/төхөөрөмжийг ямар нэгэн үйлчилгээ, нөөцөд холбогдохоос өмнө хандах эрх олгох ёстой гэдгийг байнга баталгаажуулахад үндэслэсэн өгөгдөл, нөөцийг хамгаалах шинэ загварыг бий болгосон.

Zero Trust нь салбар хоорондын стандарт болж байна

Zero Trust-ийг олон янзын босоо чиглэлийн байгууллагууд өргөнөөр нэвтрүүлсэн. Саяхны нэгэн судалгаагаар технологийн удирдагчдын бараг 70% нь аж ахуйн нэгжүүддээ Zero Trust бодлогыг хэрэгжүүлэх шатандаа явж байна.5 Мөн төрийн салбарт Zero Trust-ийг нэвтрүүлэх талаар өргөн хүрээтэй хүчин чармайлт гаргасан байна. Тухайлбал, 2021 оны Үндэсний кибер аюулгүй байдлыг сайжруулах тухай тушаалд холбооны засгийн газар болон дэд бүтцийн чухал салбар дахь байгууллагуудыг "Тэг итгэлцлийн төлөвшил"-ээ ахиулахыг уриалсан.6 Үндэсний Стандарт, Технологийн Хүрээлэн (NIST) болон Кибер аюулгүй байдал, дэд бүтцийн аюулгүй байдлын агентлаг хоёулаа (CISA) нь Zero Trust-ийн нарийвчилсан тодорхойлолтыг өргөн хүрээний хамт нийтэлсэн хэрхэн хүрэх талаар зааварчилгаа.

Тэг итгэл: Албан ёсны тодорхойлолтууд

Стандарт, технологийн үндэсний хүрээлэн (NIST):

Zero Trust (ZT) гэдэг нь хамгаалалтыг статик, сүлжээнд суурилсан периметрээс хэрэглэгчид, хөрөнгө, нөөцөд анхаарлаа хандуулахын тулд хөгжүүлж буй кибер аюулгүй байдлын парадигмуудын багц нэр томъёо юм. Zero Trust архитектур (ZTA) нь Zero Trust зарчмуудыг ашигладаг

үйлдвэр, аж ахуйн нэгжийн дэд бүтэц, ажлын урсгалыг төлөвлөх. Zero Trust нь зөвхөн биет болон сүлжээний байршилд (өөрөөр хэлбэл дотоод сүлжээ болон интернет) эсвэл хөрөнгийн эзэмшил (байгууллага эсвэл хувийн өмч) дээр тулгуурлан хөрөнгө эсвэл хэрэглэгчийн бүртгэлд далд итгэл олгогдоогүй гэж үздэг. Баталгаажуулалт ба зөвшөөрөл (субъект болон төхөөрөмж хоёулаа) нь байгууллагын эх сурвалж руу сесс хийхээс өмнө гүйцэтгэгддэг салангид функцууд юм. Zero Trust нь алслагдсан хэрэглэгчид, өөрийн төхөөрөмж (BYOD) болон аж ахуйн нэгжийн эзэмшдэг сүлжээний хил хязгаарт оршдоггүй үүлэнд суурилсан хөрөнгө зэргийг багтаасан аж ахуйн нэгжийн сүлжээний чиг хандлагын хариу үйлдэл юм. Zero Trust нь сүлжээний байршлыг нөөцийн аюулгүй байдлын үндсэн бүрэлдэхүүн хэсэг гэж үзэхээ больсон тул сүлжээний сегментийг бус нөөцийг (хөрөнгө, үйлчилгээ, ажлын урсгал, сүлжээний данс гэх мэт) хамгаалахад анхаардаг. 7

Кибер аюулгүй байдал, дэд бүтцийн аюулгүй байдлын агентлаг (CISA):

Zero Trust нь сүлжээний үед мэдээллийн систем, үйлчилгээнд хүсэлт бүрт үнэн зөв, хамгийн бага давуу эрх олгох хандалтын шийдвэрийг хэрэгжүүлэхэд тодорхой бус байдлыг багасгах зорилготой ойлголт, санаануудын цуглуулга юм. viewED гэж буулт хийсэн. Zero Trust Architecture (ZTA) нь Zero Trust үзэл баримтлалыг ашигладаг, бүрэлдэхүүн хэсгүүдийн харилцаа, ажлын урсгалын төлөвлөлт, хандалтын бодлогыг багтаасан аж ахуйн нэгжийн кибер аюулгүй байдлын төлөвлөгөө юм. Иймээс Zero Trust аж ахуйн нэгж нь ZTA төлөвлөгөөний бүтээгдэхүүн болох аж ахуйн нэгжид хэрэгжиж буй сүлжээний дэд бүтэц (биет болон виртуал) болон үйл ажиллагааны бодлого юм.8

Тэг итгэлийн аяндаа ахиц дэвшил гаргаж байна

- Zero Trust нь байгууллагуудын тэмүүлэх ёстой аюулгүй байдлын стандарт гэж нийтээр хүлээн зөвшөөрдөг. Дээр дурдсан тодорхойлолтуудаас харахад энэ нь нарийн төвөгтэй ойлголт юм.

- Аюулгүй байдлын тогтсон программтай ихэнх байгууллагууд корпорацийн дотоод сүлжээгээ (жишээ нь физик галт хана) хамгаалахад зориулагдсан ядаж зарим хяналтыг аль хэдийн хэрэгжүүлсэн байх болно. Эдгээр байгууллагуудын хувьд тулгамдсан асуудал бол хуучин загвараас (мөн түүнийг дагалдах сэтгэлгээний арга барилаас) аажмаар Zero Trust-д шилжих явдал юм. аюул заналхийлэлд.

- Энэ нь тийм ч амар биш байж болох ч зөв стратеги хэрэглэвэл маш их боломжтой.

Алхам 1: Zero Trust хүрээг ойлгож эхэл.

- NIST-ийн Zero Trust-ийн тодорхойлолт нь үүнийг архитектур буюу Zero Trust зарчимд үндэслэн байгууллагын аюулгүй байдлын дэд бүтэц, ажлын урсгалын багцыг төлөвлөх, хэрэгжүүлэх арга зам гэж тодорхойлдог. Гол анхаарал нь сүлжээ эсвэл сүлжээний хэсэг (сегмент) биш харин хувь хүний нөөцийг хамгаалахад чиглэгддэг.

- NIST SP 800-207 нь Zero Trust-ийг нэвтрүүлэх замын зураглалыг агуулдаг. Уг нийтлэлд Zero Trust Architecture (ZTA) бий болгоход шаардлагатай барилгын блокуудыг тайлбарласан болно. Архитектурын дизайнд зөв үүрэг гүйцэтгэдэг л бол өөр өөр хэрэгсэл, шийдэл ба/эсвэл процессуудыг энд ашиглаж болно.

- NIST-ийн үүднээс авч үзвэл Zero Trust-ийн зорилго нь нөөцөд зөвшөөрөлгүй нэвтрэхээс урьдчилан сэргийлэхийн зэрэгцээ хандалтын хяналтын хэрэгжилтийг аль болох нарийн болгох явдал юм.

Онцлох хоёр үндсэн чиглэл байдаг:

- Аль хэрэглэгчид эсвэл замын хөдөлгөөний урсгалд нөөцөд хандах эрх олгох талаар шийдвэр гаргах механизмууд

- Эдгээр хандалтын шийдвэрийг хэрэгжүүлэх механизмууд

Zero Trust Architecture-ийг хэрэгжүүлэх олон арга бий. Үүнд:

- Identity засаглалд суурилсан хандлага

- Бичил сегментчилэлд суурилсан арга бөгөөд энэ нь гарцын аюулгүй байдлын шийдлээр хамгаалагдсан сүлжээний сегмент дээр бие даасан нөөц эсвэл жижиг бүлгүүдийг тусгаарладаг.

- Програм хангамжаар тодорхойлсон өргөн хүрээний сүлжээ (SD-WAN), аюулгүй хандалтын үйлчилгээний ирмэг (SASE), аюулгүй байдлын үйлчилгээний ирмэг (SSE) зэрэг сүлжээний шийдэл нь хандалтыг хязгаарлах үүднээс сүлжээг бүхэлд нь тохируулдаг програм хангамжаар тодорхойлсон периметрт суурилсан арга. ЗТ зарчмын дагуу нөөцөд

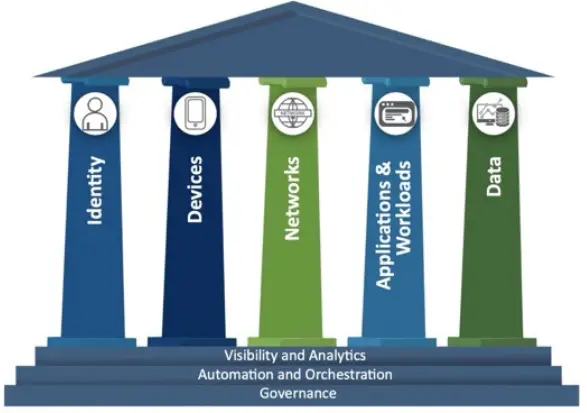

CISA-ийн Zero Trust Maturity Model нь ижил төстэй үзэл баримтлал дээр суурилдаг. Энэ нь хэрэглэгчдийн систем, программ, өгөгдөл, эд хөрөнгөд хандах хандалтыг зохицуулдаг аюулгүй байдлын нарийн хяналтыг хэрэгжүүлэх, мөн эдгээр хяналтыг бий болгохын зэрэгцээ хэрэглэгчдийн таних тэмдэг, нөхцөл байдал, өгөгдөлд хандах хэрэгцээг анхаарч үзэхийг онцолдог.

Энэ арга нь төвөгтэй юм. CISA-ийн мэдээлснээр, Zero Trust-д хүрэх зам нь хэрэгжүүлэхэд хэдэн жил шаардагдах шат дамжлагатай үйл явц юм.

CISA-ийн загвар нь таван тулгуурыг агуулдаг. Байгууллагыг тэг итгэлцэл рүү чиглэсэн ахиц дэвшлийг дэмжихийн тулд эдгээр талбар бүрт ахиц дэвшил гаргаж болно.

Тэг итгэл нь байршилд суурилсан загвараас цаг хугацааны явцад өөрчлөгддөг хэрэглэгчид, системүүд, программууд, өгөгдөл, хөрөнгийн хоорондох аюулгүй байдлын нарийн хяналт бүхий таних тэмдэг, контекст, өгөгдөлд төвлөрсөн хандлага руу шилжих шилжилтийг харуулж байна.

—CISA, Zero Trust Maturity Model, Хувилбар 2.0

Тэг итгэлцлийн төлөвшлийн загварын таван тулгуур

Алхам 2: Төлөвшил рүү ахих нь юу гэсэн үг болохыг ойлго.

CISA-ийн Zero Trust Maturity Model нь дөрвөн с-ийг тодорхойлсонtagТөлөвшлийн ахиц дэвшил: уламжлалт, анхны, ахисан, оновчтой.

Таван тулгуур (танилт, төхөөрөмж, сүлжээ, программууд болон ажлын ачаалал, өгөгдөл) тус бүрийн хүрээнд төлөвшил рүү ахих боломжтой. Үүнд ихэвчлэн автоматжуулалтыг нэмж, аналитикт ашиглахаар өгөгдөл цуглуулах замаар харагдах байдлыг нэмэгдүүлэх, засаглалыг сайжруулах зэрэг орно.

Итгэлцлийн төлөвийг тэглэх

- Жишээ нь гэж хэльеample, танай байгууллага AWS дээр үүлд суурилсан програм ажиллуулж байна.

- "Identity" тулгуурын хүрээнд ахиц дэвшил гаргахын тулд энэ апп-д гар аргаар хандалт хийх, хамгаалалтыг хасахаас (уламжлалт) таних тэмдэгтэй холбоотой бодлогын хэрэгжилтийг автоматжуулахад шилжих (анхны) багтаж болно. Zero Trust төлөвшлийг нэмэгдүүлэхийн тулд та энэ аппликешн болон таны ажиллуулж буй бусад хэд хэдэн программ (дэвшилтэт) дээр нийцсэн амьдралын мөчлөгийн удирдлагын автомат удирдлагыг ашиглаж болно. Zero Trust-ийн төлөвшлийг оновчтой болгох нь яг цаг хугацаанд нь таних амьдралын мөчлөгийн удирдлагыг бүрэн автоматжуулах, автоматжуулсан тайлагналын тусламжтайгаар динамик бодлогын хэрэгжилтийг нэмэх, энэ аппликешн болон бусад бүх орчинд иж бүрэн харагдах боломжийг олгодог телеметрийн өгөгдлийг цуглуулах зэрэг багтаж болно.

- Танай байгууллага хэдий чинээ боловсорч гүйцсэн байна төдий чинээ та таван тулгуурт үйл явдлуудыг уялдуулах боломжтой болно. Ингэснээр аюулгүй байдлын багууд халдлагын амьдралын мөчлөгийн туршид хэрхэн холбоотой болохыг ойлгох боломжтой бөгөөд энэ нь нэг төхөөрөмж дээрх таних нууцлалаас эхэлж, дараа нь AWS дээр ажиллаж байгаа үүлэн программ дахь нууц мэдээллийг чиглүүлэхийн тулд сүлжээгээр дамжиж болно.

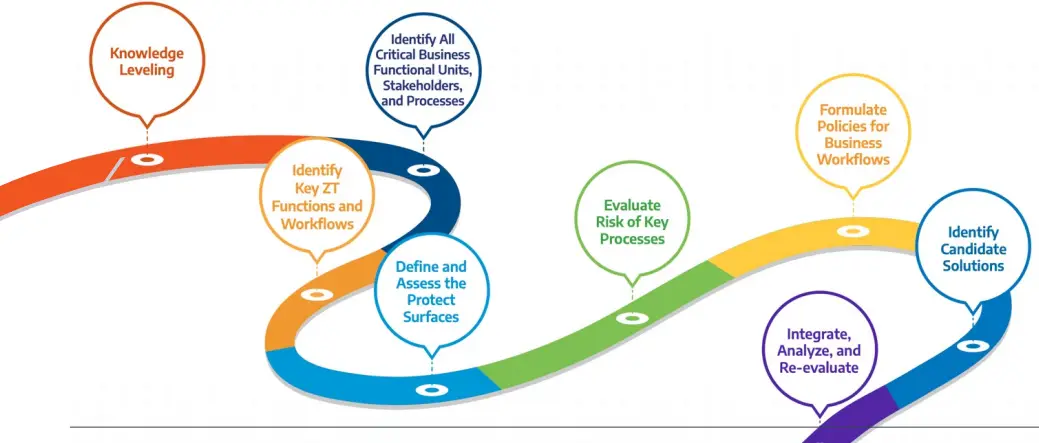

Тэг итгэлцлийн замын зураг

Алхам 3: Танай байгууллагад хамгийн сайн тохирох Zero Trust-ийг нэвтрүүлэх эсвэл шилжих стратегийг тодорхойл.

Хэрэв та шинэ архитектурыг эхнээс нь босгохгүй бол аажмаар ажиллах нь хамгийн утга учиртай байх болно. Энэ нь Zero Trust архитектурын бүрэлдэхүүн хэсгүүдийг нэг нэгээр нь хэрэгжүүлэхийн зэрэгцээ эрлийз периметрт суурилсан/Zero Trust орчинд үргэлжлүүлэн ажиллана гэсэн үг юм. Энэ аргын тусламжтайгаар та шинэчлэлийн санаачилгадаа аажмаар ахиц дэвшил гаргах болно.

Өсөн нэмэгдэж буй арга барилаар хийх алхамууд:

- Кибер болон бизнесийн хамгийн их эрсдэлтэй газруудыг тодорхойлж эхэл. Хамгийн их үнэ цэнэтэй өгөгдлийн хөрөнгөө хамгаалахын тулд эхлээд энд өөрчлөлт оруулаад, дарааллаар нь үргэлжлүүлээрэй.

- Байгууллага доторх бүх хөрөнгө, хэрэглэгчид, ажлын урсгал, мэдээлэл солилцоог сайтар шалгаарай. Энэ нь танд хамгаалах шаардлагатай нөөцийн зураглалыг гаргах боломжийг олгоно. Хүмүүс эдгээр нөөцийг хэрхэн ашиглаж байгааг ойлгосны дараа тэдгээрийг хамгаалахад шаардлагатай бодлогоо боловсруулж болно.

- Бизнесийн эрсдэл, боломжийн үндсэн дээр төслүүдийг эрэмбэлэх. Таны аюулгүй байдлын ерөнхий төлөв байдалд аль нь хамгийн их нөлөө үзүүлэх вэ? Аль нь хурдан дуусгахад хамгийн хялбар байх вэ? Аль нь эцсийн хэрэглэгчдэд хамгийн бага саад учруулах вэ? Иймэрхүү асуултуудыг асуух нь танай багт стратегийн шийдвэр гаргах боломжийг олгоно.

Алхам 4: Технологийн шийдлүүдийг үнэлж, аль нь таны бизнесийн үйл явц болон одоогийн мэдээллийн технологийн экосистемд хамгийн сайн тохирохыг хараарай.

Энэ нь зах зээл дээр байгаа зүйлийн дүн шинжилгээ хийхээс гадна дотогшоо харах шаардлагатай болно.

Асуух асуултуудад дараахь зүйлс орно.

- Манай компани ажилчдын эзэмшдэг төхөөрөмжийг ашиглахыг зөвшөөрдөг үү? Хэрэв тийм бол энэ шийдэл нь таны одоо байгаа өөрийн төхөөрөмж (BYOD) бодлоготой ажиллах уу?

- Энэхүү шийдэл нь нийтийн үүлэн дотор эсвэл бидний дэд бүтцээ барьсан үүлэн дотор ажилладаг уу? Энэ нь SaaS програмуудад хандах хандалтыг зохицуулж чадах уу (хэрэв бид тэдгээрийг ашиглаж байгаа бол)? Энэ нь мөн газар дээрх хөрөнгөд (хэрэв бидэнд байгаа бол) ажиллах боломжтой юу?

- Энэ шийдэл нь лог цуглуулахыг дэмждэг үү? Энэ нь бидний хандалтын шийдвэр гаргахад ашигладаг платформ эсвэл шийдэлтэй нийцдэг үү?

- Энэхүү шийдэл нь манай орчинд ашиглагдаж буй бүх програм, үйлчилгээ, протоколуудыг дэмждэг үү?

- Энэхүү шийдэл нь манай ажилчдын ажлын арга барилд тохирсон уу? Хэрэгжүүлэхийн өмнө нэмэлт сургалт шаардлагатай юу?

Алхам 5: Анхны байршуулалтыг хэрэгжүүлж, гүйцэтгэлийг нь хянах.

Төсөлийнхөө амжилтанд сэтгэл хангалуун байгаа бол Zero Trust төлөвшил рүү чиглэсэн дараагийн алхмуудыг хийснээр үүн дээр тулгуурлаж болно.

Олон үүлэн орчинд итгэх итгэлийг тэглэх

- Загварын хувьд Zero Trust нь нэг буюу хэд хэдэн үүл үйлчилгээ үзүүлэгчийн бүрэлдэхүүн хэсгүүдийг багтаасан орчин үеийн мэдээллийн технологийн экосистемд ашиглахад зориулагдсан. Zero Trust нь олон үүлтэй орчинд тохиромжтой. Олон төрлийн төхөөрөмж, хэрэглэгчид болон байршилд тууштай бодлого боловсруулж, хэрэгжүүлэх нь бэрхшээлтэй байж болох бөгөөд олон үүлэн үйлчилгээ үзүүлэгчид найдах нь таны орчны нарийн төвөгтэй байдал, олон талт байдлыг нэмэгдүүлдэг.

- Таны босоо чиглэл, бизнесийн зорилго, дагаж мөрдөх шаардлага зэргээс шалтгаалан танай байгууллагын стратеги нь бусдынхаас өөр байх болно. Шийдвэрүүдийг сонгох, хэрэгжүүлэх стратеги боловсруулахдаа эдгээр ялгааг харгалзан үзэх нь чухал юм.

- Хүчтэй multicloud identity архитектурыг бий болгох нь маш чухал юм. Хувийн хэрэглэгчдийн төхөөрөмжүүд нь таны дотоод сүлжээ, үүлэн нөөц болон (ихэнх тохиолдолд) бусад алсын хөрөнгөтэй холбогдох боломжтой байх шаардлагатай. SASE, SSE эсвэл SD-WAN зэрэг шийдэл нь бодлогын хэрэгжилтийг дэмжихийн зэрэгцээ энэ холболтыг идэвхжүүлж чадна. Zero Trust-ийг хэрэгжүүлэх зорилгоор бүтээгдсэн олон үүлэн сүлжээний хандалтын хяналтын (NAC) шийдэл нь маш олон янзын орчинд ч ухаалаг нотолгооны шийдвэр гаргах боломжтой болгодог.

Клоуд борлуулагчаас гаргасан шийдлүүдийн талаар бүү мартаарай.

AWS, Microsoft, болон Google зэрэг олон нийтийн үүлэн үйлчилгээ үзүүлэгчид нь таны үүлэн аюулгүй байдлын төлөв байдалд дүн шинжилгээ хийх, сайжруулах, хадгалахад ашиглаж болох эх хэрэгслийг санал болгодог. Ихэнх тохиолдолд эдгээр шийдлүүдийг ашиглах нь бизнесийн утга учиртай байдаг. Тэд зардал багатай, өндөр чадвартай байж болно.

Итгэмжлэгдсэн түнштэй ажиллахын үнэ цэнэ

Zero Trust-ийг хэрэгжүүлэхэд гаргах ёстой архитектурын дизайны ихэнх шийдвэрүүд нь нарийн төвөгтэй байдаг. Технологийн зөв түнш нь өнөөдөр зах зээл дээр байгаа бүх технологийн бүтээгдэхүүн, үйлчилгээ, шийдлүүдийг сайн мэддэг байх тул аль нь таны бизнест хамгийн тохиромжтой болохыг нарийн мэдрэх болно.

Мэргэжилтнүүдийн зөвлөгөө:

- Олон нийтийн үүл, платформыг нэгтгэх талаар сайн мэддэг түншийг хайж олоорой.

- Зардлын хяналт нь олон үүлтэй орчинд асуудал байж болно: борлуулагчаас хангасан шийдлүүдийг ашиглах нь бага өртөгтэй боловч өөр өөр платформ эсвэл дэд бүтцэд тогтвортой хяналт тавихад илүү хэцүү болгодог. Хамгийн сайн стратегийг олохын тулд зардал-үр ашгийн дүн шинжилгээ хийхээс гадна мэдээллийн технологийн орчноо гүнзгий ойлгох шаардлагатай.

- Зөв хамтрагч танд энэ шийдвэр гаргахад тусалж чадна. Тэд аюулгүй байдлын шийдлүүдийн олон үйлдвэрлэгчидтэй өргөн хүрээтэй түншлэлийн харилцаатай байх ёстой бөгөөд ингэснээр аль шийдэл нь таны хэрэгцээнд хамгийн сайн тохирохыг олж мэдэхийн тулд өмнөх үйлдвэрлэгчдийн нэхэмжлэлийг харахад туслах боломжтой болно. Тэд мөн урьдчилан сэргийлэх боломжтой байж болноtagТэд олон борлуулагчтай нэгэн зэрэг ажилладаг тул таны өмнөөс үнэ тогтоодог.

- Шаардлагатай бол нэг удаагийн зөвлөх үйлчилгээ үзүүлэх чадвартай, гэхдээ урт хугацааны туршид удирдан чиглүүлэх үйлчилгээ үзүүлэх туршлагатай борлуулагчийг хайж олоорой. Ингэснээр та захиргааны хэт их ачаалалтай тулгарахгүй, сонгосон хэрэгсэл, шийдлээсээ бүрэн үнэ цэнийг олж авах боломжтой гэдэгт итгэлтэй байж болно.

Уулзалтын холболт

- Байгууллагуудыг улам бүр нэмэгдэж буй кибер эрсдэлээс хамгаалахын тулд Zero Trust архитектурыг хэрэгжүүлэх нь нэн чухал юм. Гэхдээ энэ нь бас төвөгтэй юм. Zero Trust тогтолцоог ойлгохоос эхлээд технологи сонгох хүртэл

Хэрэгжүүлэх стратеги боловсруулж, Zero Trust-ийн төлөвшлийг ахиулах нь олон хөдөлгөөнт хэсгүүдтэй урт хугацааны төсөл байж болно. - Зөв үйлчилгээ, шийдэлтэй хамтран ажиллах нь Zero Trust руу ахиц дэвшил гаргахад хялбар бөгөөд хямд төсөр болно. Урт хугацааны туршид танай баг таны бизнест тулгарч буй хамгийн том (болон хамгийн үнэтэй) эрсдэлийг бууруулж байна гэдэгт итгэлтэй байж болно.

- Fortune 1000-д багтдаг Connection компани нь өсөлтийг нэмэгдүүлэх, бүтээмжийг нэмэгдүүлэх, инновацийг идэвхжүүлэхийн тулд салбартаа тэргүүлэгч технологийн шийдлүүдийг хэрэглэгчдэд хүргэх замаар мэдээллийн технологийн төөрөгдлийг тайвшруулдаг. Тусгай зориулалтын мэргэжилтнүүд онцгой үйлчилгээнд анхаарлаа хандуулж, үйлчлүүлэгчийн өвөрмөц хэрэгцээнд нийцүүлэн санал болгож байна. Connection нь 174 гаруй орны хэрэглэгчдэд шийдлийг хүргэж, технологийн олон талбарт туршлагаа санал болгодог.

- Microsoft, AWS, HP, Intel, Cisco, Dell, VMware зэрэг компаниудтай байгуулсан стратегийн түншлэл нь үйлчлүүлэгчдэдээ Zero Trust төлөвшлийг дээшлүүлэхэд шаардлагатай шийдлүүдийг олоход хялбар болгодог.

Холболт хэрхэн туслах вэ?

Холболт бол Zero Trust-ийн хэрэгжилтийн түнш юм. Техник хангамж, программ хангамжаас эхлээд зөвлөгөө өгөх, тохируулсан шийдлүүд хүртэл Zero Trust болон multicloud орчинд бид амжилтанд хүрэх чухал салбаруудад тэргүүлж байна.

Манай нөөцийг судлаарай

Орчин үеийн дэд бүтэц

Кибер аюулгүй байдлын үйлчилгээ

Өнөөдөр манай Холболтын мэргэжилтнүүдийн нэгэнд хандана уу:

Бидэнтэй холбоо барина уу

1.800.998.0067

©2024 PC Connection, Inc. Бүх эрх хуулиар хамгаалагдсан. Connection® ба бид IT® нь PC Connection, Inc. эсвэл түүний охин компаниудын худалдааны тэмдэг юм. Бүх зохиогчийн эрх болон барааны тэмдэг нь тус тусын эздийнхээ өмч хэвээр байна. 2879254-1224

ХАМТРАН ХАМТРАН

Хэрэглэгчийн урт хугацааны харилцаа, Cisco технологиудын туршлагаараа бид Cisco-той бизнес хийх арга барилаа үргэлж сайжруулж байдаг. Манай Cisco-н мэдлэг, зөвлөх үйлчилгээний цар хүрээ нь таны өрсөлдөх чадварыг хурдасгаж, үйлдвэрлэлийг нэмэгдүүлэх, үр ашгийг дээшлүүлэхэд тусална. Холболт нь Cisco-тай хамтран дижитал эрин үед бизнесээ өөрчлөх аялалд тань хөтлөх болно.

Хэрэглэгчийн урт хугацааны харилцаа, Cisco технологиудын туршлагаараа бид Cisco-той бизнес хийх арга барилаа үргэлж сайжруулж байдаг. Манай Cisco-н мэдлэг, зөвлөх үйлчилгээний цар хүрээ нь таны өрсөлдөх чадварыг хурдасгаж, үйлдвэрлэлийг нэмэгдүүлэх, үр ашгийг дээшлүүлэхэд тусална. Холболт нь Cisco-тай хамтран дижитал эрин үед бизнесээ өөрчлөх аялалд тань хөтлөх болно.

![]() Microsoft-ын шийдлийн түншийн хувьд Connection нь таны бизнесийг байнга өөрчлөгдөж буй технологийн орчинд дасан зохицоход туслах бүтээгдэхүүн, техникийн туршлага, үйлчилгээ, шийдлүүдийг санал болгодог. Бид Microsoft-ын техник хангамж, программ хангамж, үүлэн шийдлүүдийг түгээх, байршуулах замаар танай байгууллагад инновацийг бий болгож, таны Microsoft-ын хөрөнгө оруулалтаас хамгийн их ашиг хүртэхийн тулд бидний өргөн мэдлэг, батлагдсан чадавхийг ашиглан.

Microsoft-ын шийдлийн түншийн хувьд Connection нь таны бизнесийг байнга өөрчлөгдөж буй технологийн орчинд дасан зохицоход туслах бүтээгдэхүүн, техникийн туршлага, үйлчилгээ, шийдлүүдийг санал болгодог. Бид Microsoft-ын техник хангамж, программ хангамж, үүлэн шийдлүүдийг түгээх, байршуулах замаар танай байгууллагад инновацийг бий болгож, таны Microsoft-ын хөрөнгө оруулалтаас хамгийн их ашиг хүртэхийн тулд бидний өргөн мэдлэг, батлагдсан чадавхийг ашиглан.

Баримт бичиг / нөөц

|

Олон үүлэн орчинд холболтын тэг итгэлийг хэрэгжүүлэх [pdf] Хэрэглэгчийн гарын авлага Multi Cloud Environments in Zero Trust Implementation, Multi Cloud Environments дахь Trust Implementation, Multi Cloud Environments, Multi Cloud Environments, Cloud Environments, Environments дахь Итгэлцлийн хэрэгжилт |