Savienojuma nulles uzticamības ieviešana vairāku mākoņu vidēs

Informācija par produktu

Specifikācijas:

- Produkta nosaukums: Zero Trust Implementation in Multicloud Environments Guide

- Partneris: Savienojums

- Uzsvars: kibernoturība, Zero Trust drošības modelis

- Mērķauditorija: dažāda lieluma organizācijas dažādās nozarēs

Bieži uzdotie jautājumi

J: Kādas ir galvenās priekšrocības, izmantojot Zero Trust multimākoņu vidēs?

A. Zero Trust ieviešana vairāku mākoņu vidēs palīdz organizācijām uzlabot savu kiberdrošības stāvokli, mazināt ar mākoņpakalpojumiem saistītos riskus, uzlabot datu aizsardzību un stiprināt vispārējo drošības noturību.

J: Kā organizācijas var izmērīt savu progresu Zero Trust ceļojumā?

A: Organizācijas var izmērīt savu progresu nulles uzticamības ceļojumā, novērtējot vismazāko privilēģiju piekļuves, tīkla segmentācijas, nepārtrauktas autentifikācijas mehānismu un uzraudzības un reaģēšanas iespēju ieviešanu.

Ievads

Kibernoturība apvieno biznesa nepārtrauktības plānošanu, kiberdrošību un darbības noturību. Mērķis ir nodrošināt darbību ar nelielu dīkstāvi vai bez tās pat tad, ja notiek sliktākais scenārijs — postošs kiberuzbrukums vai cita katastrofa.

Mūsdienu pasaulē kibernoturībai ir jābūt starp katras organizācijas North Star mērķiem. Globālā mērogā kibernoziegumi upuriem izmaksā vairāk nekā 11 triljonus USD gadā, un tiek prognozēts, ka šis skaitlis līdz 20. gada beigām pieaugs virs 2026.1 triljoniem USD.2020.2 Izdevumi, kas saistīti ar datu pārkāpumiem, izspiedējprogrammatūru un izspiešanas uzbrukumiem, turpina pieaugt, pieaugot vidēji par vairāk nekā piecus procentus gadā kopš XNUMX. gada.XNUMX Taču šīs izmaksas ne vienmēr sedz visi cietušie. Dažām organizācijām, piemēram, tādām stingri regulētām nozarēm kā veselības aprūpe, ir augstāki vidējie ar pārkāpumiem saistītie izdevumi, savukārt citās, piemēram, organizācijās ar nobriedušām drošības operāciju programmām, kas izmanto automatizāciju un AI, ir zemākas izmaksas.

Plaisa starp kibernoziegumu upuriem, kuri piedzīvo postošus zaudējumus, un tiem, kuri saskata tikai nelielas pārkāpuma sekas, palielināsies, jo apdraudējuma dalībnieki uzlabos savas spējas. Jaunās tehnoloģijas, piemēram, ģeneratīvais AI, ļauj uzbrucējiem uzsākt mazāk sarežģītus uzbrukumus (piemēram, pikšķerēšanu) arvien plašākā mērogā. Kļūst arī vieglāk izveidot ļoti pielāgotu biznesa e-pasta kompromisu (BEC) un sociālo inženieriju campaigns.

Lai aizsargātu savus ieņēmumus un reputāciju un nodrošinātu klientu uzticības saglabāšanu, dažāda lieluma organizācijām visās nozarēs ir jāatsakās no vakardienas domām par kiberaizsardzību un tās ieviešanu.

Tas ir tieši tas, uz ko attiecas Zero Trust.

11 triljoni dolāru

gada kibernoziegumu izmaksas visā pasaulē1

58% pieaugums

pikšķerēšanas uzbrukumos no 2022. līdz 20233. gadam

108% pieaugums

biznesa e-pasta kompromitēšanas (BEC) uzbrukumos tajā pašā laika posmā4

- Statista, Paredzamās kibernoziedzības izmaksas visā pasaulē 2018.–2029. gadam, 2024. gada jūlijs.

- IBM, 2023. gada datu pārkāpuma pārskata izmaksas.

- Zscaler, 2024. gada ThreatLabz pikšķerēšanas ziņojums

- Nenormāla drošība, 1. gada 2024. pusgada e-pasta draudu ziņojums

Zero Trust: jauns redzējums mūsdienu tehnoloģiju ekosistēmu aizsardzībai

- Tā kā arvien vairāk organizāciju galvenās IT infrastruktūras daļas pārvieto uz mākoni, ir svarīgi pieņemt kiberdrošības stratēģijas, kas ir labi piemērotas mūsdienu tehnoloģiju videi. Tie parasti ir sarežģīti, izkliedēti un bez robežām. Šajā ziņā tie radikāli atšķiras no lokālajiem tīkliem — ar serveriem un galddatoriem, ko aizsargā perimetra ugunsmūris —, kuru aizsardzībai tika izveidotas mantotās drošības pieejas.

- Zero Trust tika izgudrots, lai aizpildītu šo plaisu. Izstrādāts, lai novērstu ievainojamības, kas rodas, kad lietotājiem pēc noklusējuma tiek uzticēts automātiski (piemēram, kad viņi atrodas mantotā tīkla perimetrā), Zero Trust ir labi piemērots mūsdienu IT vidēm, kur lietotāji dažādās vietās pastāvīgi piekļūst. datus un pakalpojumus gan korporatīvajā tīklā, gan ārpus tā.

- Taču saprast, kas nepieciešams, lai pieņemtu Zero Trust, ne vienmēr ir vienkārši. Tāpat nav viegli izdomāt, kā uzlabot savas organizācijas Zero Trust briedumu. Lai izvēlētos pareizo tehnoloģiju ieviešanai, ir jāizpēta konkurējošu pārdevēju prasību jūra, un pat pirms to varat izdarīt, jums ir jāatrod pareizā stratēģija.

- Lai to atvieglotu, esam izveidojuši šo praktisko rokasgrāmatu. Tajā jūs atradīsiet piecu soļu plānu, kas palīdzēs jūsu organizācijai paātrināt tās progresu ceļā uz Zero Trust.

Kas ir Zero Trust

Zero Trust ir kiberdrošības stratēģija, kuras pamatā ir pamatprincips “nekad neuzticies, vienmēr pārbaudi”. Šis termins tika plaši izmantots, jo nozares eksperti novēroja arvien vairāk kiberuzbrukumu, kuros tika veiksmīgi pārkāpti tīkla perimetri. 2000. gadu sākumā lielākajai daļai korporatīvo tīklu bija iekšēja “uzticamā zona”, ko aizsargāja ugunsmūri, kas ir pazīstams kā pils un grāvja pieeja kiberdrošībai.

Attīstoties IT videi un draudu ainavai, kļuva arvien skaidrāks, ka gandrīz katrs šī modeļa aspekts ir kļūdains.

- Tīkla perimetrus vienkārši nevar nodrošināt tā, lai tas būtu 100% droši.

Apņēmīgiem uzbrucējiem vienmēr būs iespēja atrast caurumus vai nepilnības. - Ikreiz, kad uzbrucējs var piekļūt “uzticamajai zonai”, viņam kļūst ļoti viegli nozagt datus, izvietot izspiedējvīrusu vai citādi nodarīt kaitējumu, jo nekas neaizkavē turpmāku kustību.

- Tā kā organizācijas arvien vairāk izmanto mākoņdatošanu un ļauj saviem darbiniekiem strādāt attālināti, jēdziens būt tīklā ir arvien mazāk saistīts ar viņu drošības stāvokli.

- Zero Trust tika izveidots, lai risinātu šīs problēmas, nodrošinot jaunu datu un resursu drošības modeli, kura pamatā ir nepārtraukta pārbaude, ka lietotājam/ierīcei ir jāpiešķir piekļuve, pirms tie var izveidot savienojumu ar kādu pakalpojumu vai resursu.

Zero Trust kļūst par starpnozaru standartu

Zero Trust ir plaši pieņēmušas organizācijas dažādās vertikālēs. Saskaņā ar neseno aptauju gandrīz 70% tehnoloģiju līderu savos uzņēmumos ievieš nulles uzticības politiku.5 Ir bijuši arī tālejoši centieni ieviest nulles uzticību publiskajā sektorā. Piemēram, 2021. gada izpildrīkojumā par valsts kiberdrošības uzlabošanu federālajai valdībai un organizācijām kritiskās infrastruktūras nozarēs tika aicināts uzlabot nulles uzticības briedumu.6 Gan Nacionālais standartu un tehnoloģiju institūts (NIST), gan Kiberdrošības un infrastruktūras drošības aģentūra. (CISA) ir publicējuši detalizētas Zero Trust definīcijas, kā arī plašus norādījumus par to, kā to sasniegt.

Nulles uzticēšanās: oficiālās definīcijas

Nacionālais standartu un tehnoloģiju institūts (NIST):

Zero Trust (ZT) ir termins, kas apzīmē mainīgu kiberdrošības paradigmu kopumu, kas pārvieto aizsardzību no statiskiem, tīkla perimetriem, lai koncentrētos uz lietotājiem, aktīviem un resursiem. Zero Trust arhitektūra (ZTA) izmanto Zero Trust principus

plānot rūpniecības un uzņēmumu infrastruktūru un darbplūsmas. Zero Trust pieņem, ka aktīviem vai lietotāju kontiem netiek piešķirta netieša uzticēšanās, pamatojoties tikai uz to fizisko vai tīkla atrašanās vietu (t. i., lokālie tīkli salīdzinājumā ar internetu) vai pamatojoties uz īpašuma īpašumtiesībām (uzņēmums vai personīgi). Autentifikācija un autorizācija (gan priekšmets, gan ierīce) ir atsevišķas funkcijas, kas tiek veiktas pirms uzņēmuma resursa sesijas izveides. Zero Trust ir atbilde uz uzņēmuma tīkla tendencēm, kas ietver attālos lietotājus, savu ierīci (BYOD) un mākoņa resursus, kas neatrodas uzņēmumam piederošā tīkla robežās. Zero Trust koncentrējas uz resursu (aktīvu, pakalpojumu, darbplūsmu, tīkla kontu utt.) aizsardzību, nevis uz tīkla segmentiem, jo tīkla atrašanās vieta vairs netiek uzskatīta par resursa drošības pozīcijas galveno sastāvdaļu. 7

Kiberdrošības un infrastruktūras drošības aģentūra (CISA):

Zero Trust nodrošina koncepciju un ideju kolekciju, kas izstrādāta, lai samazinātu nenoteiktību, īstenojot precīzus, vismazāko privilēģiju piekļuves lēmumus informācijas sistēmās un pakalpojumos, saskaroties ar tīklu. viewed kā kompromitēts. Zero Trust Architecture (ZTA) ir uzņēmuma kiberdrošības plāns, kas izmanto Zero Trust koncepcijas un ietver komponentu attiecības, darbplūsmas plānošanu un piekļuves politikas. Tāpēc nulles uzticības uzņēmums ir tīkla infrastruktūra (fiziskā un virtuālā) un darbības politikas, kas ir ieviestas uzņēmumam kā ZTA plāna produkts.8

Panākt progresu jūsu nulles uzticības ceļojumā

- Zero Trust ir plaši pieņemts kā drošības standarts, uz kuru organizācijām jātiecas. Tas ir arī sarežģīts jēdziens, kā to skaidri parāda iepriekš minētās definīcijas.

- Lielākā daļa organizāciju, kurām ir izveidotas drošības programmas, jau būs ieviesušas vismaz dažas kontroles, kas paredzētas to iekšējā korporatīvā tīkla aizsardzībai (piemēram, fiziski ugunsmūri). Šīm organizācijām izaicinājums ir pāriet no mantotā modeļa (un ar to saistītajiem domāšanas veidiem) uz nulles uzticības ieviešanu — pakāpeniski, nepārsniedzot budžetu un turpinot uzlabot redzamību, kontroli un spēju reaģēt. uz draudiem.

- Tas var nebūt viegli, bet tas ir ļoti iespējams ar pareizo stratēģiju.

1. darbība. Sāciet, izprotot Zero Trust ietvarus.

- NIST Zero Trust definīcija raksturo to kā arhitektūru, tas ir, veidu, kā plānot un ieviest uzņēmuma drošības infrastruktūru un darbplūsmu kopu, pamatojoties uz nulles uzticības principiem. Galvenā uzmanība tiek pievērsta atsevišķu resursu, nevis tīklu vai tīklu daļu (segmentu) aizsardzībai.

- NIST SP 800-207 ietver arī ceļvedi Zero Trust ieviešanai. Publikācijā ir aprakstīti elementi, kas nepieciešami nulles uzticības arhitektūras (Zero Trust Architecture — ZTA) izveidei. Šeit var izmantot dažādus rīkus, risinājumus un/vai procesus, ja vien tiem ir pareizā loma arhitektūras dizainā.

- No NIST viedokļa Zero Trust mērķis ir novērst nesankcionētu piekļuvi resursiem, vienlaikus padarot piekļuves kontroles izpildi pēc iespējas detalizētāku.

Ir divas galvenās uzsvara jomas:

- Mehānismi lēmumu pieņemšanai par to, kuriem lietotājiem vai satiksmes plūsmām tiek piešķirta piekļuve resursiem

- Mehānismi šo piekļuves lēmumu izpildei

Ir vairāki veidi, kā ieviest nulles uzticības arhitektūru. Tie ietver:

- Uz identitātes pārvaldību balstīta pieeja

- Uz mikrosegmentāciju balstīta pieeja, kurā atsevišķi resursi vai nelielas resursu grupas ir izolētas tīkla segmentā, ko aizsargā vārtejas drošības risinājums.

- Programmatūras definēta perimetra pieeja, kurā tīkla risinājums, piemēram, programmatūras definēts plaša apgabala tīkls (SD-WAN), drošas piekļuves pakalpojuma mala (SASE) vai drošības pakalpojuma mala (SSE), konfigurē visu tīklu, lai ierobežotu piekļuvi. uz resursiem atbilstoši ZT principiem

CISA nulles uzticības brieduma modelis ir balstīts uz līdzīgiem jēdzieniem. Tajā ir uzsvērta precīza drošības kontrole, kas regulē lietotāju piekļuvi sistēmām, lietojumprogrammām, datiem un līdzekļiem, un šo vadīklu izveide, vienlaikus paturot prātā lietotāju identitāti, kontekstu un datu piekļuves vajadzības.

Šī pieeja ir sarežģīta. Saskaņā ar CISA, ceļš uz nulles uzticību ir pakāpenisks process, kura īstenošana var aizņemt vairākus gadus.

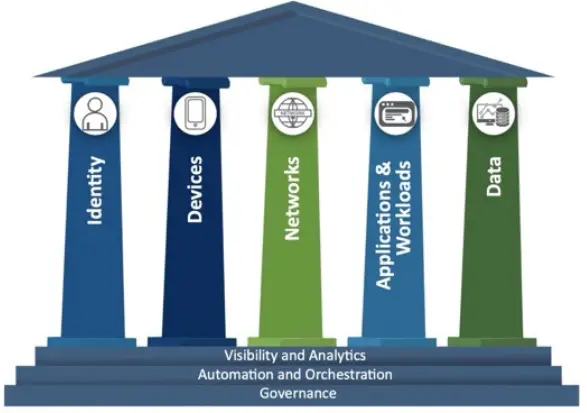

CISA modelī ir pieci pīlāri. Katrā no šīm jomām var veikt uzlabojumus, lai atbalstītu organizācijas virzību uz nulles uzticību.

Nulles uzticēšanās nozīmē pāreju no modeļa, kas orientēts uz atrašanās vietu, uz identitāti, kontekstu un datiem orientētu pieeju ar smalku drošības kontroli starp lietotājiem, sistēmām, lietojumprogrammām, datiem un līdzekļiem, kas laika gaitā mainās.

— CISA, Zero Trust Maturity Model, versija 2.0

Nulles uzticības brieduma modeļa pieci pīlāri

2. solis: izprotiet, ko nozīmē virzība uz briedumu.

CISA Zero Trust Maturity Model apraksta četras stagvirzība uz briedumu: tradicionālais, sākotnējais, progresīvais un optimālais.

Ir iespējams virzīties uz briedumu katrā no pieciem pīlāriem (identitāte, ierīces, tīkli, lietojumprogrammas un darba slodzes un dati). Tas parasti ietver automatizācijas pievienošanu, redzamības uzlabošanu, vācot datus izmantošanai analīzē, un pārvaldības uzlabošanu.

Uzticības nulles brieduma paaugstināšana

- Teiksim, piemēram, piemēramampka jūsu organizācija AWS izmanto mākoņa lietojumprogrammu.

- Lai panāktu progresu “identitātes” pīlārā, varētu būt pāreja no manuālas piekļuves nodrošināšanas un atcelšanas šai lietotnei (tradicionālā) uz ar identitāti saistītās politikas izpildes automatizācijas sākšanu (sākotnēji). Lai uzlabotu savu nulles uzticamības briedumu, varat lietot automatizētas dzīves cikla pārvaldības vadīklas, kas ir konsekventas šajā lietojumprogrammā un vairākās citās jūsu darbinātajās lietojumprogrammās (papildu). Zero Trust brieduma optimizēšana varētu ietvert pilnīgu automatizētu identitātes dzīves cikla pārvaldību tieši laikā, dinamiskas politikas ieviešanas pievienošanu ar automatizētu ziņošanu un telemetrijas datu apkopošanu, kas nodrošina visaptverošu redzamību šajā lietojumprogrammā un visās citās jūsu vidē.

- Jo nobriedušāka ir jūsu organizācija, jo vairāk varēsit saistīt notikumus starp pieciem pīlāriem. Tādā veidā drošības komandas var saprast, kā tās ir saistītas visā uzbrukuma dzīves ciklā — tas var sākties ar apdraudētu identitāti vienā ierīcē un pēc tam pārvietoties pa tīklu, lai atlasītu sensitīvus datus jūsu mākoņa lietotnē, kurā darbojas AWS.

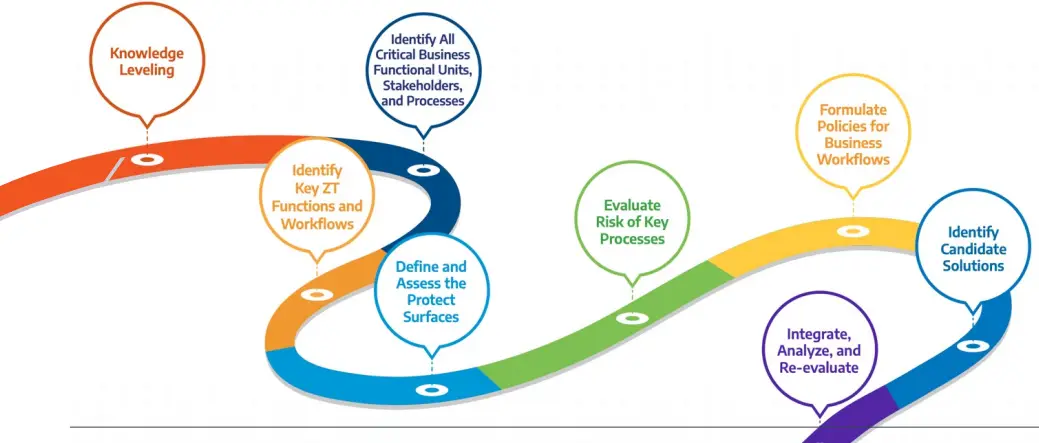

Nulles uzticības ceļvedis

3. darbība. Nosakiet nulles uzticības pieņemšanas vai migrācijas stratēģiju, kas vislabāk darbosies jūsu individuālajā organizācijā.

Ja vien jūs neveidojat jaunu arhitektūru no paša sākuma, parasti ir vissaprātīgāk strādāt pakāpeniski. Tas nozīmē Zero Trust arhitektūras komponentu ieviešanu pa vienam, vienlaikus turpinot darboties hibrīda perimetra/Zero Trust vidē. Izmantojot šo pieeju, jūs pakāpeniski attīstīsit savas pašreizējās modernizācijas iniciatīvas.

Pasākumi, kas jāveic pakāpeniskā pieejā:

- Sāciet, nosakot jomas, kurās ir vislielākais kiberrisks un biznesa risks. Vispirms veiciet izmaiņas šeit, lai aizsargātu savus visvērtīgākos datu līdzekļus, un pēc tam secīgi turpiniet.

- Rūpīgi pārbaudiet visus līdzekļus, lietotājus, darbplūsmas un datu apmaiņu savā organizācijā. Tas ļaus jums kartēt resursus, kas jums jāaizsargā. Kad esat sapratis, kā cilvēki izmanto šos resursus, varat izveidot politikas, kas būs nepieciešamas viņu aizsardzībai.

- Prioritāti piešķiriet projektiem, pamatojoties uz biznesa risku un iespējām. Kas visvairāk ietekmēs jūsu vispārējo drošības stāvokli? Kuru būs visvieglāk ātri pabeigt? Kurš būs vismazāk traucējošs galalietotājiem? Uzdodot šādus jautājumus, jūsu komanda varēs pieņemt stratēģiskus lēmumus.

4. darbība. Novērtējiet tehnoloģiju risinājumus, lai noskaidrotu, kuri no tiem vislabāk atbilst jūsu biznesa procesiem un pašreizējai IT ekosistēmai.

Tam būs nepieciešama pašpārbaude, kā arī tirgū esošā analīze.

Uzdodamie jautājumi ietver šādus jautājumus:

- Vai mūsu uzņēmums atļauj izmantot darbiniekiem piederošas ierīces? Ja tā, vai šis risinājums darbosies ar jūsu esošo ierīces (BYOD) politiku?

- Vai šis risinājums darbojas publiskajā mākonī vai mākoņos, kur esam izveidojuši savu infrastruktūru? Vai tas var arī regulēt piekļuvi SaaS lietotnēm (ja mēs tās izmantojam)? Vai tas var darboties arī lokālajiem īpašumiem (ja mums tādi ir)?

- Vai šis risinājums atbalsta žurnālu vākšanu? Vai tas ir integrēts platformā vai risinājumā, ko izmantojam piekļuves lēmumu pieņemšanai?

- Vai risinājums atbalsta visas mūsu vidē izmantotās lietojumprogrammas, pakalpojumus un protokolus?

- Vai risinājums ir piemērots mūsu darbinieku darba veidiem? Vai pirms ieviešanas būtu nepieciešama papildu apmācība?

5. darbība. Ieviesiet sākotnējo izvietošanu un pārraugiet tās veiktspēju.

Kad esat apmierināts ar sava projekta panākumiem, varat to izmantot, veicot nākamos soļus uz nulles uzticības briedumu.

Nulle uzticēšanās vairāku mākoņu vidēm

- Pēc konstrukcijas Zero Trust ir paredzēts lietošanai modernās IT ekosistēmās, kurās gandrīz vienmēr ir iekļauti komponenti no viena vai vairākiem mākoņpakalpojumu sniedzējiem. Zero Trust ir dabiski piemērots vairāku mākoņu vidēm. Tomēr konsekventu politiku izveide un ieviešana dažāda veida ierīcēs, lietotājiem un atrašanās vietām var būt sarežģīta, un paļaušanās uz vairākiem mākoņa pakalpojumu sniedzējiem palielina jūsu vides sarežģītību un daudzveidību.

- Atkarībā no jūsu vertikāles, biznesa mērķiem un atbilstības prasībām jūsu individuālās organizācijas stratēģija atšķirsies no citu stratēģiju. Izvēloties risinājumus un izstrādājot ieviešanas stratēģiju, ir svarīgi ņemt vērā šīs atšķirības.

- Spēcīgas vairāku mākoņu identitātes arhitektūras izveide ir ļoti svarīga. Atsevišķu lietotāju ierīcēm ir jāspēj izveidot savienojumu ar jūsu iekšējo tīklu, mākoņa resursiem un (daudzos gadījumos) ar citiem attāliem līdzekļiem. Risinājums, piemēram, SASE, SSE vai SD-WAN, var iespējot šo savienojumu, vienlaikus atbalstot detalizētu politikas ieviešanu. Multicloud tīkla piekļuves kontroles (NAC) risinājums, kas tika īpaši izstrādāts, lai nodrošinātu nulles uzticību, var padarīt iespējamu viedo autentifikācijas lēmumu pieņemšanu pat ļoti dažādās vidēs.

Neaizmirstiet par mākoņpakalpojumu sniedzēju nodrošinātajiem risinājumiem.

Publiskie mākoņdatošanas pakalpojumu sniedzēji, piemēram, AWS, Microsoft un Google, piedāvā vietējos rīkus, kurus var izmantot, lai analizētu, uzlabotu un uzturētu jūsu mākoņa drošības stāvokli. Daudzos gadījumos šo risinājumu izmantošana ir biznesa jēga. Tie var būt gan rentabli, gan ļoti spējīgi.

Vērtība strādāt ar uzticamu partneri

Daudzi arhitektūras projektēšanas lēmumi, kas jāpieņem, ieviešot Zero Trust, ir sarežģīti. Pareizais tehnoloģiju partneris labi pārzina visus šodien tirgū pieejamos tehnoloģiju produktus, pakalpojumus un risinājumus, tāpēc viņi labi sapratīs, kuri no tiem ir vislabākie jūsu uzņēmumam.

Eksperta padoms:

- Meklējiet partneri, kurš labi pārzina integrāciju vairākos publiskos mākoņos un platformās.

- Izmaksu kontrole var būt problēma vairāku mākoņu vidēs: piegādātāja nodrošināto risinājumu izmantošana var būt lētāka, taču var būt grūtāk uzturēt konsekventu vadību dažādās platformās vai infrastruktūrās. Lai izdomātu labāko stratēģiju, var būt nepieciešama izmaksu un ieguvumu analīze, kā arī dziļa izpratne par savu IT vidi.

- Pareizais partneris var jums palīdzēt pieņemt šo lēmumu. Viņiem vajadzētu būt plašām partnerattiecībām ar vairākiem drošības risinājumu piegādātājiem, lai viņi varētu palīdzēt jums redzēt iepriekšējos individuālos pārdevēju apgalvojumus, lai atklātu, kuri risinājumi patiešām ir vislabāk piemēroti jūsu vajadzībām. Viņi var arī nodrošināt avansutagizcenojumi jūsu vārdā, jo viņi vienlaikus strādā ar vairākiem pakalpojumu sniedzējiem.

- Meklējiet pārdevēju, kas vajadzības gadījumā var veikt vienreizēju konsultāciju pakalpojumu, taču kuram ir arī zināšanas, lai sniegtu pārvaldītus pakalpojumus ilgtermiņā. Tādā veidā jūs varat būt pārliecināti, ka nesaskarsieties ar pārmērīgu administratīvo slogu un varēsiet gūt pilnu labumu no atlasītajiem rīkiem un risinājumiem.

Iepazīstieties ar savienojumu

- Lai aizsargātu organizācijas pret pieaugošiem kiberriskiem, Zero Trust arhitektūras ieviešana ir ļoti svarīga. Bet tas ir arī sarežģīti. No Zero Trust ietvaru izpratnes līdz tehnoloģiju izvēlei līdz

Īstenošanas stratēģijas izveide, Zero Trust brieduma paaugstināšana var būt ilgtermiņa projekts ar daudzām kustīgām daļām. - Sadarbojoties ar pareizo pakalpojumu un risinājumu, var panākt progresu Zero Trust gan vienkāršāk, gan lētāk. Ilgākā laika posmā jūsu komanda var būt pārliecināta, ka jūs mazināsit dažus no lielākajiem (un potenciāli dārgākajiem) riskiem, ar kuriem saskaras jūsu uzņēmums.

- Connection, uzņēmums Fortune 1000, nomierina IT apjukumu, piedāvājot klientiem nozarē vadošos tehnoloģiju risinājumus, lai veicinātu izaugsmi, paaugstinātu produktivitāti un veicinātu inovācijas. Īpaši speciālisti, kas koncentrējas uz izcilu pakalpojumu, pielāgo piedāvājumus, kas pielāgoti klienta unikālajām vajadzībām. Connection piedāvā zināšanas vairākās tehnoloģiju jomās, piegādājot risinājumus klientiem vairāk nekā 174 valstīs.

- Mūsu stratēģiskās partnerattiecības ar tādiem uzņēmumiem kā Microsoft, AWS, HP, Intel, Cisco, Dell un VMware ļauj mūsu klientiem viegli atrast risinājumus, kas tiem nepieciešami, lai uzlabotu viņu nulles uzticamības briedumu.

Kā savienojums var palīdzēt

Savienojums ir jūsu partneris Zero Trust ieviešanai. No aparatūras un programmatūras līdz konsultācijām un pielāgotiem risinājumiem, mēs esam vadošie jomās, kas ir svarīgas panākumiem, izmantojot Zero Trust un multicloud vidi.

Izpētiet mūsu resursus

Mūsdienīga infrastruktūra

Kiberdrošības pakalpojumi

Sazinieties ar kādu no mūsu savienojumu ekspertiem jau šodien:

Sazinieties ar mums

1.800.998.0067

©2024 PC Connection, Inc. Visas tiesības paturētas. Connection® un we solve IT® ir PC Connection, Inc. vai tā meitasuzņēmumu preču zīmes. Visas autortiesības un preču zīmes paliek to attiecīgo īpašnieku īpašums. 2879254-1224

PARTNERĪBĀ AR

Pateicoties mūsu ilgstošajām attiecībām ar klientiem un zināšanām par Cisco tehnoloģijām, mēs vienmēr uzlabojam veidu, kā mēs veicam darījumus ar Cisco. Mūsu Cisco zināšanu un konsultāciju pakalpojumu apjoms var paātrināt jūsu konkurētspēju, palīdzēt palielināt ražošanu un uzlabot efektivitāti. Savienojums kopā ar Cisco var palīdzēt jums pārveidot savu biznesu digitālajā laikmetā.

Pateicoties mūsu ilgstošajām attiecībām ar klientiem un zināšanām par Cisco tehnoloģijām, mēs vienmēr uzlabojam veidu, kā mēs veicam darījumus ar Cisco. Mūsu Cisco zināšanu un konsultāciju pakalpojumu apjoms var paātrināt jūsu konkurētspēju, palīdzēt palielināt ražošanu un uzlabot efektivitāti. Savienojums kopā ar Cisco var palīdzēt jums pārveidot savu biznesu digitālajā laikmetā.

![]() Kā Microsoft risinājumu partneris Connection piedāvā produktus, tehniskās zināšanas, pakalpojumus un risinājumus, lai palīdzētu jūsu uzņēmumam pielāgoties nepārtraukti mainīgajai tehnoloģiju ainavai. Mēs veicinām inovācijas jūsu organizācijā, piegādājot un ieviešot Microsoft aparatūru, programmatūru un mākoņrisinājumus — izmantojot mūsu zināšanas un pārbaudītās iespējas, lai nodrošinātu, ka jūs gūstat maksimālu labumu no Microsoft investīcijām.

Kā Microsoft risinājumu partneris Connection piedāvā produktus, tehniskās zināšanas, pakalpojumus un risinājumus, lai palīdzētu jūsu uzņēmumam pielāgoties nepārtraukti mainīgajai tehnoloģiju ainavai. Mēs veicinām inovācijas jūsu organizācijā, piegādājot un ieviešot Microsoft aparatūru, programmatūru un mākoņrisinājumus — izmantojot mūsu zināšanas un pārbaudītās iespējas, lai nodrošinātu, ka jūs gūstat maksimālu labumu no Microsoft investīcijām.

Dokumenti / Resursi

|

Savienojuma nulles uzticamības ieviešana vairāku mākoņu vidēs [pdfLietotāja rokasgrāmata Nulles uzticamības ieviešana vairāku mākoņu vidēs, uzticamības ieviešana vairāku mākoņu vidēs, ieviešana vairāku mākoņu vidēs, vairāku mākoņu vidēs, mākoņu vidēs, vidēs |