داهوا وحدة التحكم في الوصول للتعرف على الوجه

معلومات المنتج

| اسم المنتج | جهاز التحكم في الوصول إلى التعرف على الوجه |

|---|---|

| إصدار | رقم V1.0.0 |

| وقت الإصدار | يونيو 2022 |

تعليمات استخدام المنتج

تعليمات السلامة

قد تظهر كلمات الإشارة التالية في الدليل:

| كلمات الإشارة | معنى |

|---|---|

| يشير إلى خطر محتمل كبير ، والذي إذا لم يتم تجنبه يؤدي إلى الوفاة أو الإصابة الخطيرة. |

|

| يشير إلى خطر محتمل متوسط أو منخفض ، إذا لم يكن كذلك تجنبها ، يمكن أن يؤدي إلى إصابة طفيفة أو متوسطة. |

|

| يشير إلى خطر محتمل قد ينتج عنه إن لم يتم تجنبه في تلف الممتلكات ، أو فقدان البيانات ، أو انخفاض الأداء ، أو نتائج غير متوقعة. |

|

| يقدم طرقًا لمساعدتك في حل مشكلة أو توفير الوقت. | |

| يوفر معلومات إضافية كمكمل لبرنامج نص. |

إشعار حماية الخصوصية

باعتبارك مستخدم الجهاز أو وحدة التحكم في البيانات، يمكنك جمع البيانات الشخصية للآخرين مثل وجوههم وبصمات أصابعهم ورقم لوحة الترخيص. يتعين عليك الالتزام بقوانين ولوائح حماية الخصوصية المحلية لديك لحماية الحقوق والمصالح المشروعة للأشخاص الآخرين من خلال تنفيذ التدابير التي تشمل على سبيل المثال لا الحصر:

- توفير هوية واضحة ومرئية لإعلام الناس بوجود منطقة المراقبة

- توفير معلومات الاتصال المطلوبة

الضمانات والتحذيرات الهامة

يغطي هذا القسم التعامل السليم مع وحدة التحكم في الوصول، ومنع المخاطر، ومنع الأضرار التي لحقت بالممتلكات. يرجى القراءة بعناية قبل استخدام وحدة التحكم في الوصول والالتزام بالإرشادات عند استخدامها.

متطلبات النقل

نقل واستخدام وتخزين وحدة التحكم في الوصول في ظل ظروف الرطوبة ودرجة الحرارة المسموح بها.

متطلبات التخزين

قم بتخزين وحدة التحكم في الوصول تحت ظروف الرطوبة ودرجة الحرارة المسموح بها.

متطلبات التثبيت

- لا تقم بتوصيل محول الطاقة بوحدة التحكم في الوصول أثناء تشغيل المحول.

- الالتزام الصارم بقواعد ومعايير السلامة الكهربائية المحلية.

- تأكد من أن حجم الصوت المحيطtage مستقر ويلبي متطلبات مصدر الطاقة لوحدة التحكم في الوصول.

- لا تقم بتوصيل وحدة التحكم في الوصول إلى نوعين أو أكثر من مصادر الطاقة لتجنب تلف وحدة التحكم في الوصول.

- قد يؤدي الاستخدام غير السليم للبطارية إلى نشوب حريق أو انفجار.

مقدمة

عام

يقدم هذا الدليل تركيب وتشغيل وحدة التحكم في الوصول للتعرف على الوجه (يشار إليها فيما بعد باسم "وحدة التحكم في الوصول"). اقرأ بعناية قبل استخدام الجهاز، واحتفظ بالدليل آمنًا للرجوع إليه في المستقبل.

تعليمات السلامة

قد تظهر كلمات الإشارة التالية في الدليل.

إشعار حماية الخصوصية

باعتبارك مستخدمًا للجهاز أو مسؤولاً عن البيانات، قد تجمع بيانات شخصية عن آخرين مثل وجوههم وبصمات أصابعهم وأرقام لوحات الترخيص. يجب أن تكون متوافقًا مع قوانين ولوائح حماية الخصوصية المحلية لديك لحماية الحقوق والمصالح المشروعة للأشخاص الآخرين من خلال تنفيذ التدابير التي تشمل على سبيل المثال لا الحصر: توفير هوية واضحة ومرئية لإبلاغ الأشخاص بوجود منطقة المراقبة وتوفير معلومات الاتصال المطلوبة.

حول الدليل

- الدليل مخصص للإشارة فقط. قد توجد اختلافات طفيفة بين الدليل والمنتج.

- نحن لا نتحمل أي مسؤولية عن الخسائر الناجمة عن تشغيل المنتج بطرق لا تتوافق مع الدليل.

- سيتم تحديث الدليل وفقًا لأحدث القوانين واللوائح المعمول بها في الولايات القضائية ذات الصلة. للحصول على معلومات مفصلة، راجع دليل المستخدم الورقي، أو استخدم قرصنا المضغوط، أو امسح رمز الاستجابة السريعة أو قم بزيارة موقعنا الرسمي webالموقع. الدليل هو للإشارة فقط. قد توجد اختلافات طفيفة بين النسخة الإلكترونية والنسخة الورقية.

- تخضع جميع التصميمات والبرامج للتغيير دون إشعار كتابي مسبق. قد تؤدي تحديثات المنتج إلى ظهور بعض الاختلافات بين المنتج الفعلي والدليل. يرجى الاتصال بخدمة العملاء للحصول على أحدث البرامج والوثائق التكميلية.

- قد تكون هناك أخطاء في الطباعة أو انحرافات في وصف الوظائف والعمليات والبيانات الفنية. في حالة وجود أي شك أو نزاع، نحتفظ بالحق في تقديم تفسير نهائي.

- قم بترقية برنامج القراءة أو جرب برنامج قراءة رئيسي آخر إذا تعذر فتح الدليل (بتنسيق PDF).

- جميع العلامات التجارية والعلامات التجارية المسجلة وأسماء الشركات في الدليل هي ملك لأصحابها.

- يرجى زيارة موقعنا webالموقع، اتصل بالمورد أو خدمة العملاء إذا حدثت أي مشاكل أثناء استخدام الجهاز.

- في حالة وجود أي شك أو خلاف، فإننا نحتفظ بالحق في التوضيح النهائي.

الضمانات والتحذيرات الهامة

يقدم هذا القسم محتوى يغطي التعامل الصحيح مع وحدة التحكم في الوصول ، ومنع المخاطر ، ومنع تلف الممتلكات. اقرأ بعناية قبل استخدام وحدة التحكم في الوصول ، والتزم بالإرشادات عند استخدامها.

متطلبات النقل

نقل واستخدام وتخزين وحدة التحكم في الوصول تحت ظروف الرطوبة ودرجة الحرارة المسموح بها.

متطلبات التخزين

قم بتخزين وحدة التحكم في الوصول تحت ظروف الرطوبة ودرجة الحرارة المسموح بها.

متطلبات التثبيت

- لا تقم بتوصيل محول الطاقة بوحدة التحكم في الوصول أثناء تشغيل المحول.

- التزم بدقة بقواعد ومعايير السلامة الكهربائية المحلية. تأكد من أن مستوى الصوت المحيطtage مستقر ويلبي متطلبات مصدر الطاقة لوحدة التحكم في الوصول.

- لا تقم بتوصيل وحدة التحكم في الوصول إلى نوعين أو أكثر من مصادر الطاقة، لتجنب تلف وحدة التحكم في الوصول.

- قد يؤدي الاستخدام غير السليم للبطارية إلى نشوب حريق أو انفجار.

- يجب على الأفراد الذين يعملون في الأماكن المرتفعة اتخاذ كافة التدابير اللازمة لضمان سلامتهم الشخصية بما في ذلك ارتداء الخوذة وأحزمة الأمان.

- لا تضع وحدة التحكم في الوصول في مكان معرض لأشعة الشمس أو بالقرب من مصادر الحرارة.

- أبقِ وحدة التحكم في الوصول بعيدًا عن دampالروائح والغبار والسخام.

- قم بتثبيت وحدة التحكم في الوصول على سطح ثابت لمنعها من السقوط.

- قم بتركيب وحدة التحكم في الوصول في مكان جيد التهوية، ولا تحجب تهويتها.

- استخدم محولاً أو مصدر طاقة خزانة يوفره لك المصنع.

- استخدم أسلاك الطاقة الموصى بها للمنطقة والتي تتوافق مع مواصفات الطاقة المقدرة.

- يجب أن يتوافق مصدر الطاقة مع متطلبات ES1 في معيار IEC 62368-1 وألا يكون أعلى من PS2. يرجى ملاحظة أن متطلبات مصدر الطاقة تخضع لملصق وحدة التحكم في الوصول.

- وحدة التحكم في الوصول هي جهاز كهربائي من الفئة الأولى. تأكد من توصيل مصدر الطاقة الخاص بوحدة التحكم في الوصول بمقبس طاقة مزود بتأريض وقائي.

متطلبات التشغيل

- تأكد من أن مصدر الطاقة صحيح قبل الاستخدام.

- لا تقم بفصل سلك الطاقة الموجود على جانب وحدة التحكم في الوصول أثناء تشغيل المحول.

- قم بتشغيل وحدة التحكم في الوصول ضمن النطاق المقدر لإدخال وإخراج الطاقة.

- استخدم وحدة التحكم في الوصول في ظل ظروف الرطوبة ودرجة الحرارة المسموح بها.

- لا تقم بإسقاط أو رش السائل على وحدة التحكم في الوصول، وتأكد من عدم وجود أي شيء مملوء بالسائل على وحدة التحكم في الوصول لمنع تدفق السائل إليها.

- لا تقم بتفكيك وحدة التحكم في الوصول دون تعليمات احترافية.

بناء

قد يختلف المظهر الأمامي وفقًا للطرز المختلفة لوحدة التحكم في الوصول. هنا نأخذ نموذج بصمة الإصبع كمثالampليه.

التوصيل والتركيب

متطلبات التثبيت

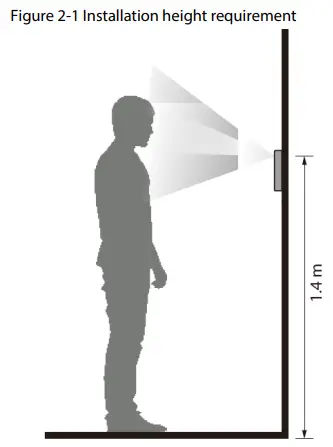

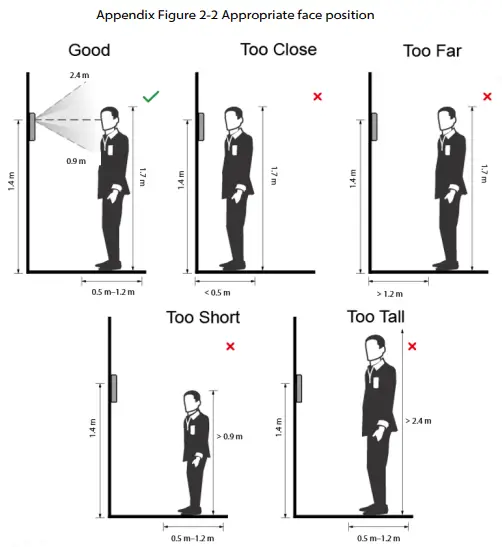

- ارتفاع التركيب 1.4 م (من العدسة إلى الأرض).

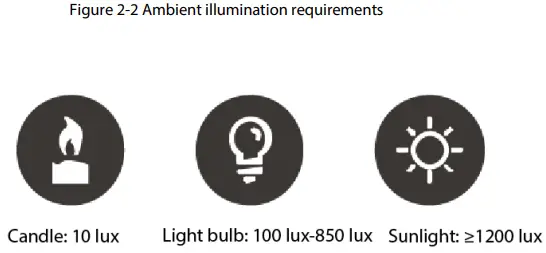

- يجب ألا يقل الضوء الموجود على مسافة 0.5 متر من وحدة التحكم في الوصول عن 100 لوكس.

- ننصحك بتثبيت الجزء الداخلي على بعد 3 أمتار على الأقل من النوافذ والأبواب، و2 متر من مصدر الضوء.

- تجنب الإضاءة الخلفية وأشعة الشمس المباشرة والضوء القريب والضوء المائل.

- ارتفاع التثبيت

- متطلبات الإضاءة المحيطة

- موقع التثبيت الموصى به

- موقع التثبيت غير مستحسن

الأسلاك

- إذا كنت تريد توصيل وحدة أمان خارجية، فحدد الاتصال > المنفذ التسلسلي > إعدادات RS-485 > وحدة الأمان. يجب شراء وحدة الأمان بشكل منفصل من قبل العملاء.

- عند تشغيل وحدة الأمان، لن يكون زر الخروج والتحكم في القفل فعالين.

عملية التثبيت

جميع وحدات التحكم في الوصول لها نفس طريقة التثبيت. يأخذ هذا القسم نموذج بصمة الإصبع لوحدة التحكم في الوصول كمثالampليه.

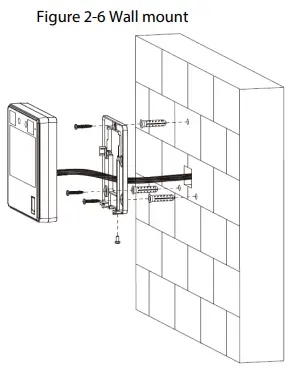

- حامل الحائط

- الخطوة 1 وفقًا لموضع الفتحات الموجودة في دعامة التثبيت، قم بثقب 3 فتحات في الحائط. ضع مسامير التوسع في الثقوب.

- الخطوة 2 استخدم البراغي الثلاثة لتثبيت دعامة التثبيت على الحائط.

- الخطوة 3 قم بتوصيل وحدة تحكم الوصول.

- الخطوة 4 قم بإصلاح وحدة التحكم في الوصول على الحامل.

- الخطوة 5 قم بربط برغي واحد بشكل آمن في الجزء السفلي من وحدة التحكم في الوصول

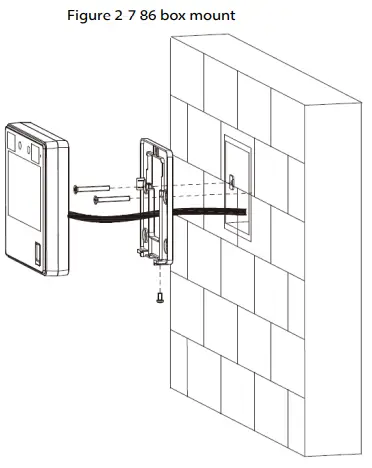

- 86 صندوق جبل

- الخطوة 1 ضع صندوق 86 في الحائط على ارتفاع مناسب.

- الخطوة 2 قم بتثبيت شريحة التثبيت في صندوق 86 باستخدام 2 براغي.

- الخطوة 3 قم بتوصيل وحدة تحكم الوصول.

- الخطوة 4 قم بإصلاح وحدة التحكم في الوصول على الحامل.

- الخطوة 5 قم بربط برغي واحد بشكل آمن في الجزء السفلي من وحدة التحكم في الوصول

التكوينات المحلية

قد تختلف العمليات المحلية وفقًا للنماذج المختلفة.

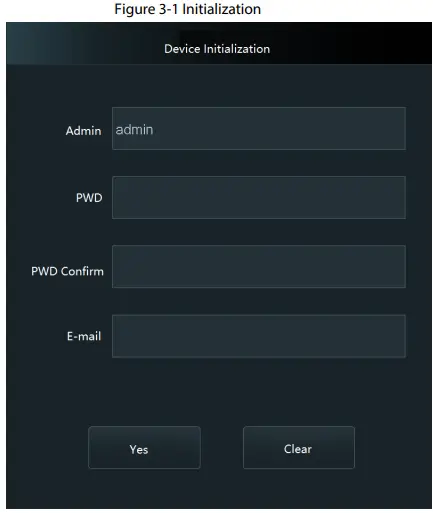

التهيئة

للاستخدام لأول مرة أو بعد استعادة إعدادات المصنع الافتراضية، تحتاج إلى تحديد لغة، ثم تعيين كلمة مرور وعنوان بريد إلكتروني لحساب المسؤول. بعد ذلك، يمكنك استخدام حساب المسؤول لتسجيل الدخول إلى شاشة القائمة الرئيسية لوحدة التحكم في الوصول ووحدة التحكم الخاصة بها webصفحة.

- إذا نسيت كلمة مرور المسؤول ، فأرسل طلب إعادة تعيين إلى عنوان بريدك الإلكتروني المرتبط.

- يجب أن تتكون كلمة المرور من 8 إلى 32 حرفًا غير فارغ وتحتوي على نوعين على الأقل من الأحرف التالية: الأحرف الكبيرة والصغيرة والأرقام والأحرف الخاصة (باستثناء "" ؛: &). قم بتعيين كلمة مرور عالية الأمان باتباع مطالبة قوة كلمة المرور.

إضافة مستخدمين جدد

قم بإضافة مستخدمين جدد عن طريق إدخال معلومات المستخدم مثل الاسم ورقم البطاقة والوجه وبصمة الإصبع، ثم قم بتعيين أذونات المستخدم.

- الخطوة 1 في شاشة القائمة الرئيسية، حدد مستخدم جديد > مستخدم.

- الخطوة 2 تكوين معلمات المستخدم.

المعلمة وصف معرف المستخدم أدخل معرف المستخدم. يمكن أن يكون المعرف عبارة عن أرقام وحروف ومجموعاتها، والحد الأقصى لطول معرف المستخدم هو 32 حرفًا. كل معرف فريد من نوعه. اسم أدخل اسم المستخدم والحد الأقصى للطول هو 32 حرفًا، بما في ذلك الأرقام والرموز والحروف. المعلمة وصف FP يمكن لكل مستخدم تسجيل ما يصل إلى 3 بصمات أصابع. اتبع المطالبات التي تظهر على الشاشة لتسجيل بصمات الأصابع. يمكنك ضبط بصمة الإصبع المسجلة كبصمة إكراه، وسيتم إطلاق إنذار إذا تم فتح الباب ببصمة الإكراه. ● لا ننصحك بتعيين البصمة الأولى كبصمة إكراه.

● وظيفة بصمة الإصبع متاحة فقط لطراز بصمة الإصبع الخاص بوحدة التحكم في الوصول.

وجه تأكد من توسيط وجهك في إطار التقاط الصورة، وسيتم التقاط صورة الوجه تلقائيًا. يمكنك التسجيل مرة أخرى إذا وجدت أن صورة الوجه الملتقطة غير مرضية. بطاقة يمكن للمستخدم تسجيل ما يصل إلى خمس بطاقات. أدخل رقم بطاقتك أو قم بتمرير بطاقتك، وبعد ذلك ستتم قراءة معلومات البطاقة بواسطة وحدة التحكم في الوصول. يمكنك ضبط البطاقة المسجلة كبطاقة الإكراه، وبعد ذلك سيتم إطلاق إنذار عند استخدام بطاقة الإكراه لفتح الباب.

نموذج تمرير البطاقة فقط هو الذي يدعم هذه الوظيفة.

الأشخاص ذوي الإعاقة أدخل كلمة مرور المستخدم لفتح الباب. الحد الأقصى لطول كلمة المرور هو 8 أرقام. مستوى المستخدم تعيين أذونات المستخدم للمستخدمين الجدد. ● عام: لدى المستخدمين إذن الوصول من الباب فقط.

● مسؤل: يمكن للمسؤولين فتح الباب وتكوين جهاز الوصول.

فترة يُسمح للمستخدمين بالدخول إلى منطقة خاضعة للرقابة خلال الفترة المحددة. القيمة الافتراضية هي 255، مما يعني أنه لم يتم تكوين أي فترة. خطة العطلة يُسمح للمستخدمين بدخول منطقة خاضعة للرقابة خلال العطلات المقررة. القيمة الافتراضية هي 255، مما يعني أنه لم يتم تكوين خطة للعطلات. تاريخ صالح حدد الفترة التي يتم خلالها منح المستخدم إمكانية الوصول إلى منطقة آمنة. المعلمة وصف نوع المستخدم ● عام: يمكن للمستخدمين العامين فتح الباب بشكل طبيعي. ● القوائم السوداء: عندما يفتح المستخدمون في قائمة الحظر الباب ، يتلقى موظفو الخدمة إشعارًا.

● ضيف: يمكن للضيوف فتح الباب خلال فترة محددة أو لعدد معين من المرات. بعد انتهاء الفترة المحددة أو نفاد أوقات الفتح ، لا يمكنهم فتح الباب.

● دورية: يمكن أن يتم تعقب حضور المستخدمين الذين يطلقون سراحهم ، لكن ليس لديهم أذونات إلغاء القفل.

● كبار الشخصيات: عندما يقوم VIP بفتح الباب، سيتلقى موظفو الخدمة إشعارًا.

● آحرون: عندما يفتحون الباب ، سيبقى الباب مفتوحًا لمدة 5 ثوانٍ أخرى.

● مستخدم مخصص 1/2: مثل عام.

- الخطوة 3 مقبض ✓.

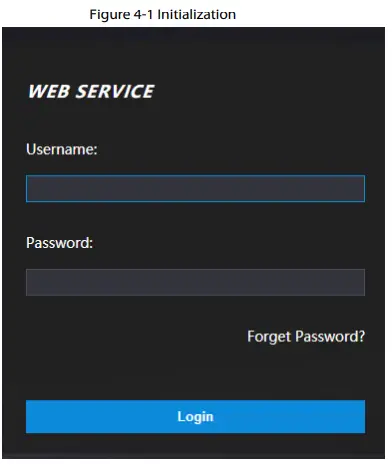

تسجيل الدخول إلى Webصفحة

على webالصفحة، يمكنك أيضًا تكوين وحدة التحكم في الوصول وتحديثها.

المتطلبات الأساسية

- تأكد من أن الكمبيوتر المستخدم لتسجيل الدخول إلى webالصفحة موجودة على نفس الشبكة المحلية مثل وحدة التحكم في الوصول.

- Webتختلف تكوينات الصفحة وفقًا لنماذج وحدة التحكم في الوصول. تدعم نماذج معينة فقط من وحدة التحكم في الوصول الاتصال بالشبكة.

إجراء

- الخطوة 1 افتح web المتصفح، انتقل إلى عنوان IP الخاص بوحدة التحكم في الوصول.

يمكنك استخدام IE11 أو Firefox أو Chrome. - الخطوة 2 أدخل اسم المستخدم وكلمة المرور.

- اسم المستخدم الافتراضي للمسؤول هو admin ، وكلمة المرور هي الاسم الذي قمت بتعيينه أثناء التهيئة. نوصي بتغيير كلمة مرور المسؤول بانتظام لزيادة أمان الحساب.

- إذا نسيت كلمة مرور المسؤول، فيمكنك النقر فوق هل نسيت كلمة المرور؟ لإعادة تعيين كلمة المرور.

- الخطوة 3 انقر فوق تسجيل الدخول.

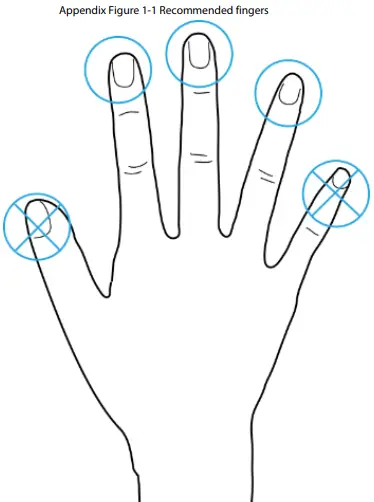

الملحق 1 نقاط مهمة لتعليمات تسجيل بصمات الأصابع

عند تسجيل البصمة ، انتبه للنقاط التالية:

- تأكد من نظافة وجفاف أصابعك وسطح الماسح الضوئي.

- اضغط بإصبعك في منتصف الماسح الضوئي لبصمة الإصبع.

- لا تضع مستشعر بصمة الإصبع في مكان به إضاءة شديدة ودرجة حرارة عالية ورطوبة عالية.

- إذا كانت بصمات أصابعك غير واضحة ، فاستخدم طرقًا أخرى لفتح القفل.

يوصى باستخدام الأصابع

يوصى باستخدام أصابع السبابة والوسطى والبنصر. لا يمكن وضع الإبهام والأصابع الصغيرة في مركز التسجيل بسهولة.

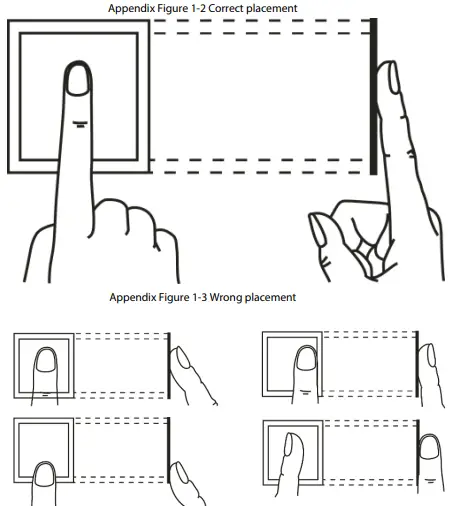

كيفية الضغط على بصمة إصبعك على الماسح الضوئي

الملحق 2 نقاط مهمة لتسجيل الوجه

قبل التسجيل

- قد تؤثر النظارات والقبعات واللحية على أداء التعرف على الوجوه.

- لا تغطي حاجبيك عند ارتداء القبعات.

- لا تغير شكل لحيتك بشكل كبير إذا كنت تستخدم خاصية الوقت والحضور؛ وإلا فقد يفشل التعرف على الوجوه.

- حافظ على نظافة وجهك.

- إبقاء وقت الحضور على بعد 2 متر على الأقل من مصدر الضوء و 3 أمتار على الأقل من النوافذ أو الأبواب. وإلا فإن الإضاءة الخلفية وأشعة الشمس المباشرة قد تؤثر على أداء التعرف على الوجه في الوقت والحضور.

أثناء التسجيل

- يمكنك تسجيل الوجوه من خلال الجهاز أو من خلال المنصة. للتسجيل عبر المنصة، راجع دليل مستخدم المنصة.

- اجعل رأسك مركزًا على إطار التقاط الصورة. سيتم التقاط صورة الوجه تلقائيًا.

- لا تهز رأسك أو جسمك، وإلا قد يفشل التسجيل.

تجنب ظهور وجهين في إطار الالتقاط في نفس الوقت.

- لا تهز رأسك أو جسمك، وإلا قد يفشل التسجيل.

موقف الوجه

إذا لم يكن وجهك في الموضع المناسب، فقد تتأثر دقة التعرف على الوجه.

متطلبات الوجوه

- التأكد من نظافة الوجه وعدم تغطية الجبهة بالشعر.

- لا ترتدي نظارات أو قبعات أو لحى ثقيلة أو أي زينة أخرى للوجه تؤثر على تسجيل صورة الوجه.

- مع عيون مفتوحة، دون تعابير الوجه، وجعل وجهك نحو مركز الكاميرا.

- عند تسجيل وجهك أو أثناء التعرف على الوجه ، لا تجعل وجهك قريبًا جدًا من الكاميرا أو بعيدًا عنها.

- عند استيراد صور الوجه من خلال منصة الإدارة، تأكد من أن دقة الصورة تقع ضمن النطاق 150 × 300 بكسل - 600 × 1200 بكسل؛ بكسلات الصورة أكثر من 500 × 500 بكسل؛ حجم الصورة أقل من 100 كيلو بايت، واسم الصورة ومعرف الشخص متماثلان.

- تأكد من أن الوجه يشغل أكثر من 1/3 ولكن ليس أكثر من 2/3 من مساحة الصورة بأكملها، وأن نسبة العرض إلى الارتفاع لا تتجاوز 1:2.

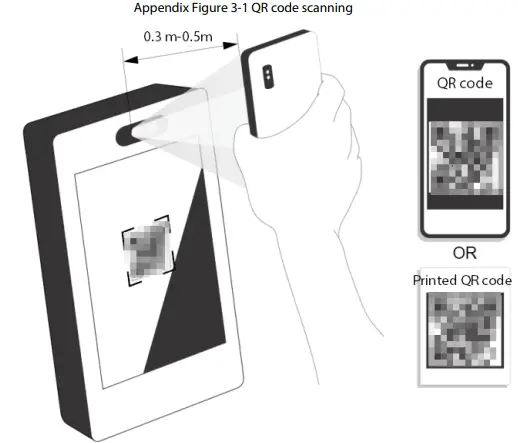

الملحق 3 النقاط المهمة لمسح رمز الاستجابة السريعة

ضع رمز الاستجابة السريعة على مسافة 30 سم إلى 50 سم بعيدًا عن عدسة وحدة التحكم في الوصول أو عدسة وحدة تمديد رمز الاستجابة السريعة. وهو يدعم رمز الاستجابة السريعة الذي يزيد حجمه عن 30 سم × 30 سم وحجمه أقل من 100 بايت.

تختلف مسافة اكتشاف رمز الاستجابة السريعة اعتمادًا على البايتات وحجم رمز الاستجابة السريعة.

الملحق 4 توصيات الأمن السيبراني

الإجراءات الإلزامية الواجب اتخاذها لأمن شبكة المعدات الأساسية:

- استخدم كلمات مرور قوية

يرجى الرجوع إلى الاقتراحات التالية لتعيين كلمات المرور:- الطول لا ينبغي أن يقل عن 8 أحرف.

- يجب أن تتضمن نوعين على الأقل من الأحرف؛ وتشمل أنواع الأحرف الأحرف الكبيرة والصغيرة والأرقام والرموز.

- لا تحتوي على اسم الحساب أو اسم الحساب بالترتيب العكسي.

- لا تستخدم الأحرف المستمرة، مثل 123، abc، وما إلى ذلك.

- لا تستخدم الأحرف المتداخلة، مثل 111، aaa، وما إلى ذلك.

- تحديث البرامج الثابتة وبرامج العميل في الوقت المناسب

- وفقًا للإجراء القياسي في Tech-Industry ، نوصي بالحفاظ على أجهزتك (مثل NVR و DVR وكاميرا IP وما إلى ذلك) محدثة للتأكد من أن النظام مزود بأحدث تصحيحات الأمان والإصلاحات. عند توصيل الجهاز بالشبكة العامة ، يوصى بتمكين وظيفة "التحقق التلقائي من وجود تحديثات" للحصول على معلومات في الوقت المناسب عن تحديثات البرامج الثابتة الصادرة عن الشركة المصنعة.

- نقترح عليك تنزيل أحدث إصدار من برنامج العميل واستخدامه.

توصيات "من الجيد أن يكون لديك" لتحسين أمان شبكة معداتك:

- الحماية الجسدية

نقترح أن تقوم بالحماية المادية للمعدات ، وخاصة أجهزة التخزين. على سبيل المثالample ، ضع الجهاز في غرفة كمبيوتر خاصة وخزانة ، وقم بتنفيذ إذن التحكم في الوصول إلى Welldone وإدارة المفاتيح لمنع الأفراد غير المصرح لهم من تنفيذ جهات اتصال مادية مثل تلف الأجهزة ، والاتصال غير المصرح به للمعدات القابلة للإزالة (مثل قرص فلاش USB ، ومنفذ تسلسلي )، إلخ. - تغيير كلمات المرور بشكل منتظم

نقترح عليك تغيير كلمات المرور بانتظام لتقليل خطر تخمينها أو اختراقها. - تعيين كلمات المرور وتحديثها وإعادة تعيين معلوماتها في الوقت المناسب

يدعم الجهاز وظيفة إعادة تعيين كلمة المرور. يرجى إعداد المعلومات ذات الصلة لإعادة تعيين كلمة المرور في الوقت المناسب، بما في ذلك صندوق بريد المستخدم النهائي وأسئلة حماية كلمة المرور. إذا تغيرت المعلومات، يرجى تعديلها في الوقت المناسب. عند إعداد أسئلة حماية كلمة المرور، يُنصح بعدم استخدام تلك التي يمكن تخمينها بسهولة. - تمكين قفل الحساب

يتم تمكين ميزة قفل الحساب افتراضيًا، ونوصيك بإبقائها قيد التشغيل لضمان أمان الحساب. إذا حاول أحد المهاجمين تسجيل الدخول باستخدام كلمة مرور خاطئة عدة مرات، فسيتم قفل الحساب المقابل وعنوان IP المصدر. - تغيير منفذ HTTP الافتراضي والمنافذ الخدمية الأخرى

نقترح عليك تغيير منافذ HTTP الافتراضية وغيرها من المنافذ الخدمية إلى أي مجموعة من الأرقام بين 1024–65535، مما يقلل من خطر تمكن الغرباء من تخمين المنافذ التي تستخدمها. - تمكين HTTPS

نقترح عليك تمكين HTTPS، حتى تتمكن من الزيارة Web الخدمة من خلال قناة اتصال آمنة. - ربط عنوان MAC

نوصيك بربط عنوان IP وعنوان MAC للبوابة بالجهاز ، وبالتالي تقليل مخاطر انتحال ARP. - تخصيص الحسابات والامتيازات بشكل معقول

وفقًا لمتطلبات العمل والإدارة، قم بإضافة المستخدمين بشكل معقول وتعيين مجموعة أدنى من الأذونات لهم. - قم بتعطيل الخدمات غير الضرورية واختر الأوضاع الآمنة

- إذا لم تكن هناك حاجة لذلك، فمن المستحسن إيقاف تشغيل بعض الخدمات مثل SNMP وSMTP وUPnP وما إلى ذلك لتقليل المخاطر.

- إذا لزم الأمر، فمن المستحسن بشدة استخدام الأوضاع الآمنة، بما في ذلك على سبيل المثال لا الحصر الخدمات التالية:

- SNMP: اختر SNMP v3، وقم بإعداد كلمات مرور تشفير قوية وكلمات مرور مصادقة.

- SMTP: اختر TLS للوصول إلى خادم صندوق البريد.

- بروتوكول نقل الملفات: اختر SFTP، وقم بإعداد كلمات مرور قوية.

- AP نقطة الاتصال: اختر وضع التشفير WPA2-PSK، وقم بإعداد كلمات مرور قوية.

- نقل الصوت والفيديو المشفر

إذا كانت محتويات بيانات الصوت والفيديو الخاصة بك مهمة أو حساسة للغاية، فنوصيك باستخدام وظيفة النقل المشفرة، لتقليل خطر سرقة بيانات الصوت والفيديو أثناء النقل.

تذكير: سيؤدي الإرسال المشفر إلى حدوث بعض الخسارة في كفاءة الإرسال. - التدقيق الآمن

- التحقق من مستخدمي الإنترنت: نقترح عليك التحقق من مستخدمي الإنترنت بانتظام لمعرفة ما إذا كان الجهاز قد سجل الدخول دون إذن.

- تحقق من سجل المعدات: بواسطة viewمن خلال السجلات، يمكنك معرفة عناوين IP التي تم استخدامها لتسجيل الدخول إلى أجهزتك وعملياتها الرئيسية.

- سجل الشبكة

نظرًا لسعة التخزين المحدودة للمعدات ، فإن السجل المخزن محدود. إذا كنت بحاجة إلى حفظ السجل لفترة طويلة ، فمن المستحسن أن تقوم بتمكين وظيفة سجل الشبكة للتأكد من مزامنة السجلات الهامة مع خادم سجل الشبكة للتتبع. - إنشاء بيئة شبكية آمنة

من أجل ضمان سلامة المعدات بشكل أفضل وتقليل المخاطر السيبرانية المحتملة ، نوصي بما يلي:- قم بتعطيل وظيفة تعيين المنفذ في جهاز التوجيه لتجنب الوصول المباشر إلى أجهزة الإنترنت من شبكة خارجية.

- يجب تقسيم الشبكة وعزلها وفقًا لاحتياجات الشبكة الفعلية. إذا لم تكن هناك متطلبات اتصال بين شبكتين فرعيتين، فمن المقترح استخدام VLAN وnetwork GAP وغيرها من التقنيات لتقسيم الشبكة، وذلك لتحقيق تأثير عزل الشبكة.

- إنشاء نظام مصادقة الوصول 802.1x لتقليل مخاطر الوصول غير المصرح به إلى الشبكات الخاصة.

- قم بتمكين وظيفة تصفية عنوان IP/MAC لتحديد نطاق المضيفين المسموح لهم بالوصول إلى الجهاز.

المستندات / الموارد

|

داهوا وحدة التحكم في الوصول للتعرف على الوجه [بي دي اف] دليل المستخدم وحدة التحكم في الوصول للتعرف على الوجه، وحدة التحكم في الوصول للتعرف على الوجه، وحدة التحكم في الوصول، وحدة التحكم |