Controller di accesso con riconoscimento facciale dahua

Informazioni sul prodotto

| Nome del prodotto | Controller di accesso per il riconoscimento facciale |

|---|---|

| Versione | V1.0.0 |

| Tempo di rilascio | Giugno 2022 |

Istruzioni per l'uso del prodotto

Istruzioni di sicurezza

Nel manuale potrebbero comparire le seguenti parole chiave:

| Parole di segnale | Senso |

|---|---|

| Indica un rischio potenziale elevato che, se non evitato, lo farà provocare morte o lesioni gravi. |

|

| Indica un rischio potenziale medio o basso che, in caso contrario evitato, potrebbe causare lesioni lievi o moderate. |

|

| Indica un rischio potenziale che, se non evitato, potrebbe comportare in danni alla proprietà, perdita di dati, riduzione delle prestazioni o risultati imprevedibili. |

|

| Fornisce metodi per aiutarti a risolvere un problema o a risparmiare tempo. | |

| Fornisce informazioni aggiuntive come supplemento al testo. |

Informativa sulla protezione della privacy

In qualità di utente del dispositivo o responsabile del trattamento dei dati, potresti raccogliere dati personali di altri come viso, impronte digitali e numero di targa. È necessario rispettare le leggi e i regolamenti locali sulla protezione della privacy per proteggere i diritti e gli interessi legittimi di altre persone implementando misure che includono ma non sono limitate a:

- Fornire un'identificazione chiara e visibile per informare le persone dell'esistenza dell'area di sorveglianza

- Fornire le informazioni di contatto richieste

Importanti misure di sicurezza e avvertenze

Questa sezione riguarda la corretta gestione del controller di accesso, la prevenzione dei rischi e la prevenzione di danni materiali. Si prega di leggere attentamente prima di utilizzare il controller di accesso e di rispettare le linee guida durante l'utilizzo.

Requisiti di trasporto

Trasportare, utilizzare e conservare il controller di accesso in condizioni di umidità e temperatura consentite.

Requisiti di conservazione

Conservare il controller di accesso nelle condizioni di umidità e temperatura consentite.

Requisiti di installazione

- Non collegare l'adattatore di alimentazione al controller di accesso mentre l'adattatore è acceso.

- Rispettare rigorosamente il codice e gli standard di sicurezza elettrica locali.

- Assicurati che l'ambient voltage è stabile e soddisfa i requisiti di alimentazione del controller di accesso.

- Non collegare il controller di accesso a due o più tipi di alimentatori per evitare danni al controller di accesso.

- L'uso improprio della batteria potrebbe causare incendi o esplosioni.

Prefazione

Generale

Questo manuale introduce l'installazione e il funzionamento del controller di accesso con riconoscimento facciale (di seguito denominato "controller di accesso"). Leggere attentamente prima di utilizzare il dispositivo e conservare il manuale al sicuro per riferimento futuro.

Istruzioni di sicurezza

Nel manuale potrebbero comparire le seguenti parole chiave.

Informativa sulla protezione della privacy

In qualità di utente del dispositivo o titolare del trattamento dei dati, potresti raccogliere i dati personali di altri, come il loro volto, le impronte digitali e il numero di targa. Devi rispettare le leggi e le normative locali sulla protezione della privacy per proteggere i legittimi diritti e interessi di altre persone, implementando misure che includono, ma non sono limitate a: Fornire un'identificazione chiara e visibile per informare le persone dell'esistenza dell'area di sorveglianza e fornire le informazioni di contatto richieste.

Informazioni sul manuale

- Il manuale è solo di riferimento. Potrebbero esserci leggere differenze tra il manuale e il prodotto.

- Non siamo responsabili per eventuali perdite derivanti dall'utilizzo del prodotto in modalità non conformi al manuale.

- Il manuale verrà aggiornato in base alle ultime leggi e normative delle giurisdizioni correlate. Per informazioni dettagliate, consultare il manuale utente cartaceo, utilizzare il nostro CD-ROM, scansionare il codice QR o visitare il nostro sito ufficiale websito. Il manuale è solo di riferimento. Potrebbero esserci leggere differenze tra la versione elettronica e quella cartacea.

- Tutti i design e i software sono soggetti a modifiche senza preavviso scritto. Gli aggiornamenti del prodotto potrebbero comportare alcune differenze tra il prodotto effettivo e il manuale. Contattare il servizio clienti per il programma più recente e la documentazione supplementare.

- Potrebbero esserci errori nella stampa o deviazioni nella descrizione delle funzioni, delle operazioni e dei dati tecnici. In caso di dubbi o controversie, ci riserviamo il diritto di spiegazione finale.

- Se non è possibile aprire il manuale (in formato PDF), aggiornare il software del lettore o provare un altro software di lettura di uso comune.

- Tutti i marchi, i marchi registrati e i nomi aziendali presenti nel manuale sono di proprietà dei rispettivi proprietari.

- Si prega di visitare il nostro websito, contattare il fornitore o il servizio clienti se si verificano problemi durante l'utilizzo del dispositivo.

- In caso di dubbi o controversie, ci riserviamo il diritto di fornire spiegazioni definitive.

Importanti misure di sicurezza e avvertenze

Questa sezione introduce contenuti che riguardano la corretta gestione del controller di accesso, la prevenzione dei rischi e la prevenzione dei danni alla proprietà. Leggere attentamente prima di utilizzare il controller di accesso e rispettare le linee guida durante l'utilizzo.

Requisiti di trasporto

Trasportare, utilizzare e conservare il controller di accesso nelle condizioni di umidità e temperatura consentite.

Requisiti di conservazione

Conservare il controller di accesso nelle condizioni di umidità e temperatura consentite.

Requisiti di installazione

- Non collegare l'adattatore di alimentazione al controller di accesso mentre l'adattatore è acceso.

- Rispettare rigorosamente il codice e gli standard di sicurezza elettrica locali. Assicurarsi che il vol.tage è stabile e soddisfa i requisiti di alimentazione del controller di accesso.

- Non collegare il controller di accesso a due o più tipi di alimentazione, per evitare danni al controller di accesso.

- L'uso improprio della batteria potrebbe causare incendi o esplosioni.

- Il personale che lavora in quota deve adottare tutte le misure necessarie per garantire la sicurezza personale, tra cui indossare il casco e le cinture di sicurezza.

- Non posizionare il controller di accesso in un luogo esposto alla luce solare o vicino a fonti di calore.

- Tenere il controller di accesso lontano da damppolvere e fuliggine.

- Installare il controller di accesso su una superficie stabile per evitare che cada.

- Installare il controller di accesso in un luogo ben ventilato e non bloccarne la ventilazione.

- Utilizzare un adattatore o un alimentatore per armadietto forniti dal produttore.

- Utilizzare cavi di alimentazione consigliati per la regione e conformi alle specifiche di potenza nominale.

- L'alimentatore deve essere conforme ai requisiti di ES1 nella norma IEC 62368-1 e non essere superiore a PS2. Si prega di notare che i requisiti di alimentazione sono soggetti all'etichetta del controller di accesso.

- L'Access Controller è un elettrodomestico di classe I. Assicurarsi che l'alimentazione del controller di accesso sia collegata a una presa di corrente con messa a terra di protezione.

Requisiti operativi

- Prima dell'uso, verificare che l'alimentazione sia corretta.

- Non scollegare il cavo di alimentazione sul lato del controller di accesso mentre l'adattatore è acceso.

- Azionare il controller di accesso entro l'intervallo nominale di alimentazione in ingresso e in uscita.

- Utilizzare il controller di accesso alle condizioni di umidità e temperatura consentite.

- Non far cadere o spruzzare liquidi sul controller di accesso e assicurarsi che non vi siano oggetti pieni di liquido sul controller di accesso per evitare che il liquido penetri al suo interno.

- Non smontare il controller di accesso senza istruzioni professionali.

Struttura

L'aspetto anteriore potrebbe differire a seconda dei diversi modelli del controller di accesso. Qui prendiamo come ex il modello dell'impronta digitaleamplui.

Collegamento e installazione

Requisiti di installazione

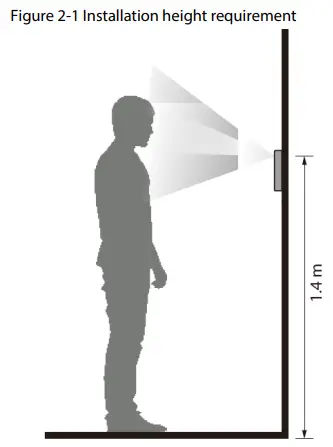

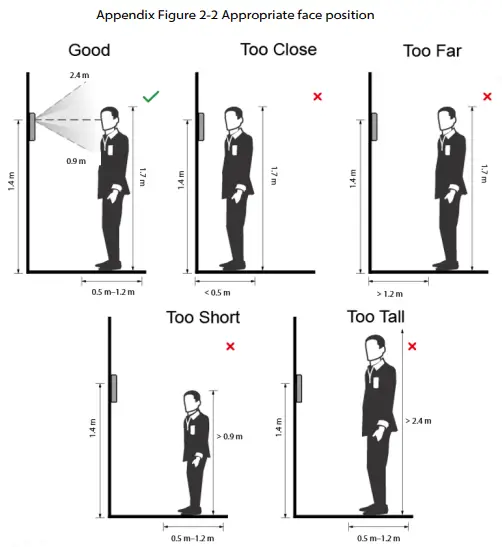

- L'altezza di installazione è di 1.4 m (dalla lente al suolo).

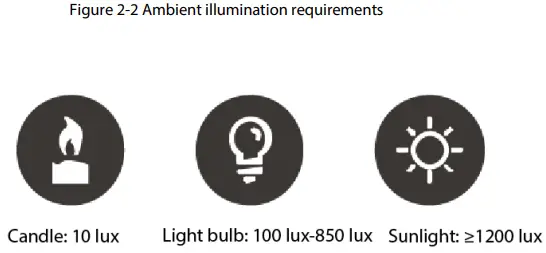

- La luce a 0.5 metri di distanza dal controller di accesso non deve essere inferiore a 100 lux.

- Si consiglia di installare in ambienti interni, ad almeno 3 metri di distanza da finestre e porte e a 2 metri dalla fonte luminosa.

- Evitare la retroilluminazione, la luce solare diretta, la luce ravvicinata e la luce obliqua.

- Altezza di installazione

- Requisiti di illuminazione ambientale

- Posizione di installazione consigliata

- Posizione di installazione non consigliata

Cablaggio

- Se desideri connettere un modulo di sicurezza esterno, seleziona Connessione > Porta seriale > Impostazioni RS-485 > Modulo di sicurezza. Il modulo di sicurezza deve essere acquistato separatamente dai clienti.

- Quando il modulo di sicurezza è acceso, il pulsante di uscita e il controllo della serratura non saranno efficaci.

Processo di installazione

Tutti i controller di accesso hanno lo stesso metodo di installazione. Questa sezione prende il modello di impronta digitale del controller di accesso come examplui.

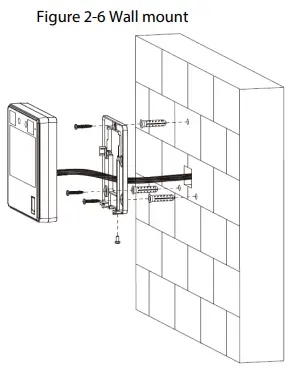

- Montaggio a parete

- Passo 1 A seconda della posizione dei fori nella staffa di installazione, praticare 3 fori nel muro. Metti i bulloni ad espansione nei fori.

- Passo 2 Utilizzare le 3 viti per fissare la staffa di installazione alla parete.

- Passo 3 Cablare il controller di accesso.

- Passo 4 Fissare il controller di accesso sulla staffa.

- Passo 5 Avvitare saldamente 1 vite nella parte inferiore del controller di accesso

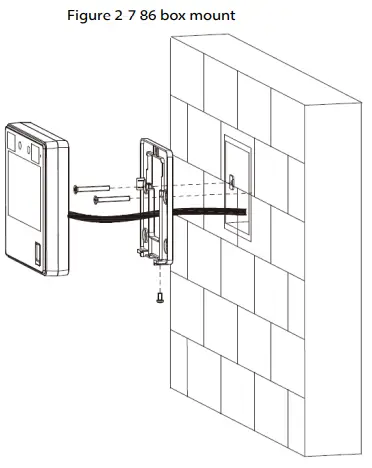

- 86 Montaggio su scatola

- Passo 1 Metti una scatola da 86 nel muro ad un'altezza adeguata.

- Passo 2 Fissare la staffa di installazione alla scatola 86 con 2 viti.

- Passo 3 Cablare il controller di accesso.

- Passo 4 Fissare il controller di accesso sulla staffa.

- Passo 5 Avvitare saldamente 1 vite nella parte inferiore del controller di accesso

Configurazioni locali

Le operazioni locali potrebbero differire a seconda dei diversi modelli.

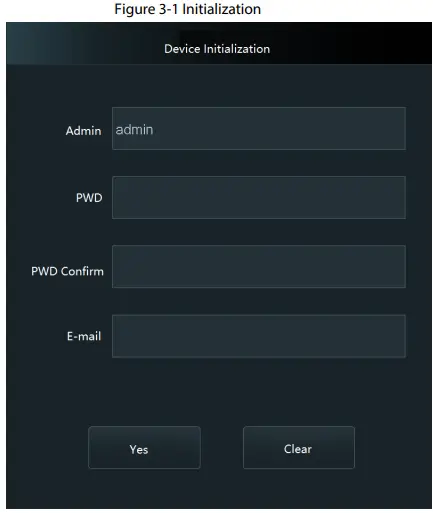

Inizializzazione

Per il primo utilizzo o dopo aver ripristinato le impostazioni di fabbrica, è necessario selezionare una lingua, quindi impostare una password e un indirizzo e-mail per l'account amministratore. Successivamente, puoi utilizzare l'account amministratore per accedere alla schermata del menu principale del controller di accesso e al suo webpagina.

- Se dimentichi la password dell'amministratore, invia una richiesta di ripristino al tuo indirizzo e-mail collegato.

- La password deve essere composta da 8 a 32 caratteri non vuoti e contenere almeno due tipi dei seguenti caratteri: maiuscolo, minuscolo, numeri e caratteri speciali (escluso ' ” ; : &). Imposta una password ad alta sicurezza seguendo la richiesta di sicurezza della password.

Aggiunta di nuovi utenti

Aggiungi nuovi utenti inserendo informazioni utente come nome, numero di carta, volto e impronta digitale, quindi imposta le autorizzazioni utente.

- Passo 1 Nella schermata del menu principale, selezionare Nuovo utente > Utente.

- Passo 2 Configurare i parametri utente.

Parametro Descrizione ID utente Immettere l'ID utente. L'ID può essere costituito da numeri, lettere e loro combinazioni e la lunghezza massima dell'ID utente è di 32 caratteri. Ogni ID è unico. Nome Inserisci il nome utente e la lunghezza massima è di 32 caratteri, inclusi numeri, simboli e lettere. Parametro Descrizione FP Ogni utente può registrare fino a 3 impronte digitali. Segui le istruzioni sullo schermo per registrare le impronte digitali. È possibile impostare l'impronta digitale registrata come impronta digitale di coercizione e verrà attivato un allarme se la porta viene sbloccata dall'impronta digitale di coercizione. ● Si sconsiglia di impostare la prima impronta digitale come impronta di coercizione.

● La funzione impronta digitale è disponibile solo per il modello impronta digitale del controller di accesso.

Viso Assicurati che il tuo viso sia centrato sulla cornice di acquisizione dell'immagine e l'immagine del viso verrà catturata automaticamente. Puoi registrarti di nuovo se trovi che l'immagine del viso catturata non è soddisfacente. Carta Un utente può registrare fino a cinque carte. Inserisci il numero della tua carta o striscia la tua carta, quindi le informazioni sulla carta verranno lette dal controller di accesso. È possibile impostare la carta registrata come carta coercizione, quindi verrà attivato un allarme quando viene utilizzata una carta coercizione per sbloccare la porta.

Solo il modello con carta magnetica supporta questa funzione.

Disabilità da lavoro Immettere la password utente per sbloccare la porta. La lunghezza massima della password è di 8 cifre. Livello utente Imposta le autorizzazioni utente per i nuovi utenti. ● Generale: Gli utenti hanno solo il permesso di accesso alla porta.

● Amministratore: Gli amministratori possono sbloccare la porta e configurare il terminale di accesso.

Periodo Gli utenti possono entrare in un'area controllata entro il periodo definito. Il valore predefinito è 255, il che significa che non è configurato alcun periodo. Piano Vacanze Gli utenti possono entrare in un'area controllata durante i giorni festivi previsti. Il valore predefinito è 255, il che significa che non è configurato alcun piano ferie. Data valida Definire un periodo durante il quale all'utente viene concesso l'accesso a un'area protetta. Parametro Descrizione Tipo di utente ● Generale: Gli utenti generici possono sbloccare la porta normalmente. ● Lista di Bloccati: quando gli utenti nella blocklist sbloccano la porta, il personale di servizio riceve una notifica.

● Ospite: Gli ospiti possono sbloccare la porta entro un periodo definito o per un certo numero di volte. Allo scadere del periodo definito o allo scadere dei tempi di sblocco, non possono sbloccare la porta.

● Pattuglia: Gli utenti che eseguono la parola possono tenere traccia della loro presenza, ma non hanno permessi di sblocco.

● Persona di spicco: Quando il VIP sblocca la porta, il personale di servizio riceverà una notifica.

● Altri: Quando sbloccano la porta, la porta rimarrà sbloccata per altri 5 secondi.

● Utente personalizzato 1/2: Uguale a Generale.

- Passo 3 Rubinetto ✓.

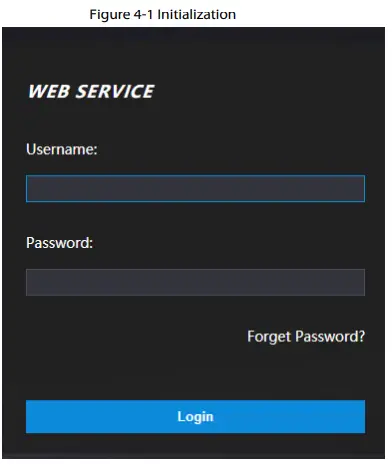

Accedere a Webpagina

Sul webpagina, è inoltre possibile configurare e aggiornare il controller di accesso.

Prerequisiti

- Assicurati che il computer utilizzato per accedere al websi trova sulla stessa LAN del controller di accesso.

- Weble configurazioni della pagina differiscono a seconda dei modelli del controller di accesso. Solo alcuni modelli di controller di accesso supportano la connessione di rete.

Procedura

- Passo 1 Aprire un web browser, andare all'indirizzo IP del controller di accesso.

Puoi utilizzare IE11, Firefox o Chrome. - Passo 2 Inserisci il nome utente e la password.

- Il nome utente predefinito dell'amministratore è admin e la password è quella impostata durante l'inizializzazione. Ti consigliamo di modificare regolarmente la password dell'amministratore per aumentare la sicurezza dell'account.

- Se dimentichi la password dell'amministratore, puoi fare clic su Hai dimenticato la password? per reimpostare la password.

- Passo 3 Fare clic su Accedi.

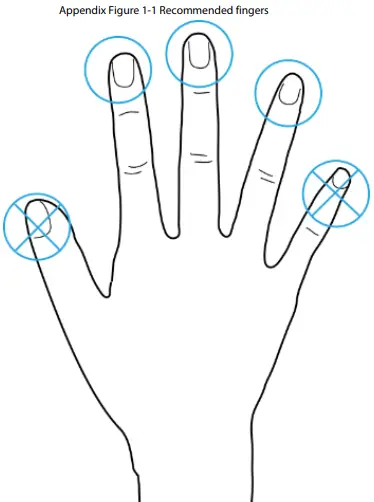

Appendice 1 Punti importanti delle istruzioni per la registrazione delle impronte digitali

Quando si registra l'impronta digitale, prestare attenzione ai seguenti punti:

- Assicurarsi che le dita e la superficie dello scanner siano pulite e asciutte.

- Premi il dito al centro dello scanner di impronte digitali.

- Non posizionare il sensore di impronte digitali in un luogo con luce intensa, temperatura elevata e umidità elevata.

- Se le tue impronte digitali non sono chiare, usa altri metodi di sblocco.

Consigliato per le dita

Si consiglia l'indice, il medio e l'anulare. Pollici e mignoli non possono essere messi facilmente al centro di registrazione.

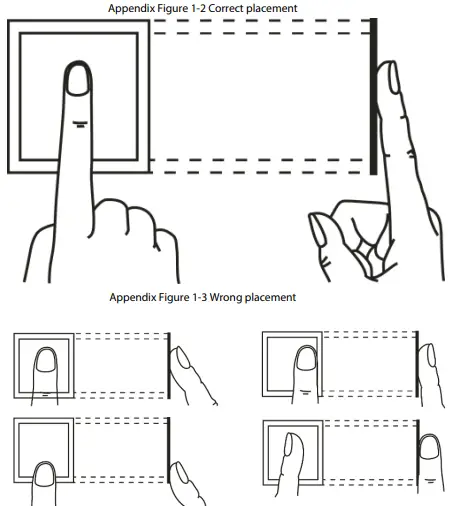

Come premere l'impronta digitale sullo scanner

Appendice 2 Punti importanti della registrazione del viso

Prima della registrazione

- Occhiali, cappelli e barbe potrebbero influenzare le prestazioni di riconoscimento facciale.

- Non coprire le sopracciglia quando indossi i cappelli.

- Non cambiare notevolmente lo stile della tua barba se usi la funzione Orari e presenze; in caso contrario il riconoscimento del volto potrebbe fallire.

- Tieni il viso pulito.

- Tenere il rilevatore di presenze ad almeno 2 metri di distanza da fonti di luce e ad almeno 3 metri da finestre o porte; in caso contrario, la retroilluminazione e la luce solare diretta potrebbero influenzare le prestazioni di riconoscimento facciale di Orari e presenze.

Durante la registrazione

- Puoi registrare i volti tramite il dispositivo o tramite la piattaforma. Per la registrazione attraverso la piattaforma, consultare il manuale utente della piattaforma.

- Metti la testa al centro della cornice di acquisizione delle foto. L'immagine del viso verrà catturata automaticamente.

- Non scuotere la testa o il corpo, altrimenti la registrazione potrebbe non riuscire.

Evita che due volti appaiano contemporaneamente nella cornice di acquisizione.

- Non scuotere la testa o il corpo, altrimenti la registrazione potrebbe non riuscire.

Posizione del viso

Se il tuo viso non è nella posizione appropriata, la precisione del riconoscimento facciale potrebbe risentirne.

Requisiti dei volti

- Assicurati che il viso sia pulito e la fronte non coperta da peli.

- Non indossare occhiali, cappelli, barbe pesanti o altri ornamenti per il viso che influiscono sulla registrazione dell'immagine del viso.

- Con gli occhi aperti, senza espressioni facciali e gira il viso verso il centro della fotocamera.

- Durante la registrazione del viso o durante il riconoscimento facciale, non tenere il viso troppo vicino o troppo lontano dalla fotocamera.

- Quando si importano immagini di volti tramite la piattaforma di gestione, assicurarsi che la risoluzione dell'immagine rientri nell'intervallo 150 × 300 pixel–600 × 1200 pixel; i pixel dell'immagine sono più di 500 × 500 pixel; la dimensione dell'immagine è inferiore a 100 KB e il nome dell'immagine e l'ID persona sono gli stessi.

- Assicurati che il viso occupi più di 1/3 ma non più di 2/3 dell'intera area dell'immagine e che le proporzioni non superino 1:2.

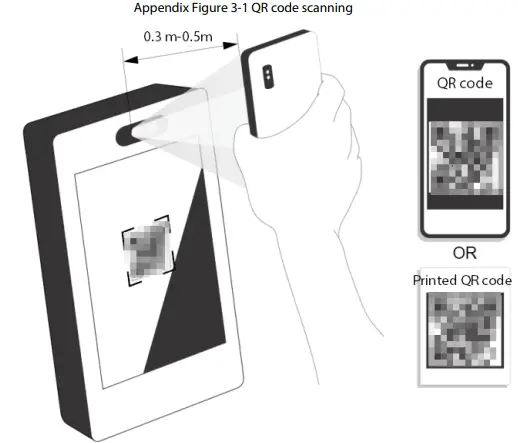

Appendice 3 Punti importanti della scansione del codice QR

Posizionare il codice QR a una distanza di 30 cm-50 cm dalla lente del controller di accesso o dalla lente del modulo di estensione del codice QR. Supporta codici QR di dimensioni superiori a 30 cm×30 cm e inferiori a 100 byte.

La distanza di rilevamento del codice QR varia a seconda dei byte e delle dimensioni del codice QR.

Appendice 4 Raccomandazioni sulla sicurezza informatica

Azioni obbligatorie da intraprendere per la sicurezza della rete delle apparecchiature di base:

- Usa password complesse

Per impostare le password, fare riferimento ai seguenti suggerimenti:- La lunghezza non deve essere inferiore a 8 caratteri.

- Includere almeno due tipi di caratteri; i tipi di caratteri includono lettere maiuscole e minuscole, numeri e simboli.

- Non contenere il nome dell'account o il nome dell'account in ordine inverso.

- Non utilizzare caratteri continui, come 123, abc, ecc.

- Non utilizzare caratteri sovrapposti, come 111, aaa, ecc.

- Aggiornare il firmware e il software client in tempo

- In base alla procedura standard nell'industria tecnologica, si consiglia di mantenere aggiornato il firmware dell'apparecchiatura (come NVR, DVR, telecamera IP, ecc.) per garantire che il sistema sia dotato delle patch e delle correzioni di sicurezza più recenti. Quando l'apparecchiatura è collegata alla rete pubblica, si consiglia di abilitare la funzione di “verifica automatica aggiornamenti” per ottenere informazioni tempestive sugli aggiornamenti firmware rilasciati dal produttore.

- Ti consigliamo di scaricare e utilizzare la versione più recente del software client.

Consigli "piacevoli da avere" per migliorare la sicurezza della rete delle apparecchiature:

- Protezione fisica

Ti consigliamo di proteggere fisicamente le apparecchiature, in particolare i dispositivi di archiviazione. Ad esempioample, posizionare l'apparecchiatura in una sala computer speciale e in un armadio e implementare un'autorizzazione di controllo degli accessi e una gestione delle chiavi ben fatte per impedire che personale non autorizzato esegua contatti fisici come danni all'hardware, connessione non autorizzata di apparecchiature rimovibili (come disco flash USB, porta seriale ), eccetera. - Cambiare regolarmente le password

Ti consigliamo di cambiare regolarmente le password per ridurre il rischio che vengano indovinate o violate. - Imposta e aggiorna le password Reimposta le informazioni tempestivamente

Il dispositivo supporta la funzione di reimpostazione della password. Si prega di impostare in tempo le informazioni correlate per la reimpostazione della password, tra cui la casella di posta dell'utente finale e le domande di protezione della password. Se le informazioni cambiano, si prega di modificarle in tempo. Quando si impostano le domande di protezione della password, si consiglia di non utilizzare quelle che possono essere facilmente indovinate. - Abilita blocco account

La funzionalità di blocco dell'account è abilitata di default e ti consigliamo di tenerla attiva per garantire la sicurezza dell'account. Se un aggressore tenta di accedere con la password sbagliata più volte, l'account corrispondente e l'indirizzo IP di origine verranno bloccati. - Cambia le porte HTTP e di altri servizi predefinite

Ti consigliamo di modificare le porte HTTP e di altri servizi predefinite in un set di numeri compreso tra 1024 e 65535, riducendo il rischio che estranei possano indovinare quali porte stai utilizzando. - Abilita HTTPS

Ti consigliamo di abilitare HTTPS, in modo da poter visitare Web servizio tramite un canale di comunicazione sicuro. - Associazione indirizzo MAC

Si consiglia di associare l'indirizzo IP e MAC del gateway all'apparecchiatura, riducendo così il rischio di spoofing ARP. - Assegnare account e privilegi in modo ragionevole

In base alle esigenze aziendali e gestionali, è ragionevole aggiungere utenti e assegnare loro un set minimo di autorizzazioni. - Disattiva i servizi non necessari e scegli le modalità sicure

- Se non necessari, si consiglia di disattivare alcuni servizi come SNMP, SMTP, UPnP, ecc., per ridurre i rischi.

- Se necessario, si consiglia vivamente di utilizzare modalità provvisorie, tra cui, a titolo esemplificativo ma non esaustivo, i seguenti servizi:

- SNMP: Selezionare SNMP v3 e impostare password di crittografia e password di autenticazione complesse.

- Indirizzo SMTP: Selezionare TLS per accedere al server della casella di posta.

- Indirizzo FTP: Scegli SFTP e imposta password complesse.

- AP hotspot: scegli la modalità di crittografia WPA2-PSK e imposta password complesse.

- Trasmissione audio e video criptata

Se i tuoi dati audio e video sono molto importanti o sensibili, ti consigliamo di utilizzare la funzione di trasmissione crittografata, per ridurre il rischio che i dati audio e video vengano rubati durante la trasmissione.

Promemoria: la trasmissione crittografata causerà una certa perdita di efficienza nella trasmissione. - Auditing sicuro

- Controlla gli utenti online: ti consigliamo di controllare regolarmente gli utenti online per verificare se il dispositivo ha effettuato l'accesso senza autorizzazione.

- Controllare il registro dell'attrezzatura: a cura di viewConsultando i registri, puoi conoscere gli indirizzi IP utilizzati per accedere ai tuoi dispositivi e le relative operazioni chiave.

- Registro di rete

A causa della capacità di archiviazione limitata dell'apparecchiatura, il registro memorizzato è limitato. Se è necessario salvare il registro per un lungo periodo, si consiglia di abilitare la funzione di registro di rete per garantire che i registri critici siano sincronizzati con il server di registro di rete per la traccia. - Costruire un ambiente di rete sicuro

Al fine di garantire al meglio la sicurezza delle apparecchiature e ridurre i potenziali rischi informatici, si consiglia di:- Disattivare la funzione di mappatura delle porte del router per evitare l'accesso diretto ai dispositivi intranet dalla rete esterna.

- La rete dovrebbe essere partizionata e isolata in base alle effettive esigenze di rete. Se non ci sono requisiti di comunicazione tra due sottoreti, si consiglia di utilizzare VLAN, GAP di rete e altre tecnologie per partizionare la rete, in modo da ottenere l'effetto di isolamento della rete.

- Implementare il sistema di autenticazione degli accessi 802.1x per ridurre il rischio di accesso non autorizzato alle reti private.

- Abilitare la funzione di filtraggio degli indirizzi IP/MAC per limitare l'intervallo di host autorizzati ad accedere al dispositivo.

Documenti / Risorse

|

Controller di accesso con riconoscimento facciale dahua [pdf] Guida utente Controller di accesso con riconoscimento facciale, Volto, Controller di accesso con riconoscimento, Controller di accesso, Controller |