Université du Zhejiangview Technologies 0235C5R4 Terminal de contrôle d'accès à reconnaissance faciale

Guide de l'utilisateur

Liste de colisage

Les pièces jointes peuvent varier selon les modèles, veuillez consulter le modèle réel pour plus de détails.

| Non. | Nom | Quantité | Unité |

| 1 | Borne de contrôle d'accès à reconnaissance faciale | 1 | PC |

| 2 | Composant de vis | 2 | Ensemble |

| 3 | Support | 1 | PC |

| 4 | Autocollant d'installation | 1 | PC |

| 5 | Câble à 20 broches | 1 | PC |

| 6 | Borne 10 broches | 1 | PC |

| 7 | Câble d'alimentation à 2 broches | 1 | PC |

| 8 | Manuel d'utilisation | 1 | PC |

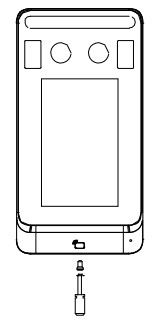

Produit terminéview

Le terminal de contrôle d'accès à reconnaissance faciale offre des performances élevées et une grande fiabilité. Il intègre parfaitement la technologie de reconnaissance faciale de notre entreprise et

prend en charge la vérification basée sur la numérisation du visage et l'ouverture de porte, mettant ainsi en œuvre un contrôle précis de l'accès du personnel. Le produit se distingue par son taux de reconnaissance élevé, sa grande capacité de stockage et sa reconnaissance rapide. Il peut être largement appliqué dans les systèmes de construction dans les communautés intelligentes, camputilisations et autres scènes similaires.

Apparence et dimensions

L'apparence réelle de l'appareil prévaudra. La figure ci-dessous montre la dimension de l'appareil.

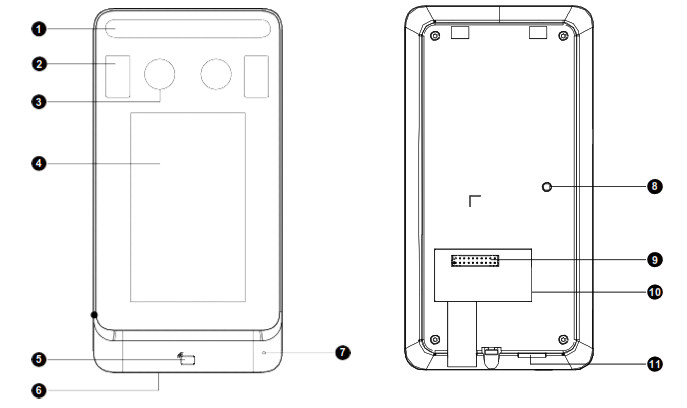

Description de la structure

La figure ci-dessous montre la structure de l'appareil. Le dispositif réel prévaudra.

| 1. Supplément léger lamp | 2. Illuminateur infrarouge |

| 3. Caméra | 4. Écran d'affichage |

| 5. Zone de lecture des cartes | 6. Bouton de redémarrage |

| 7. Microphone | 8. Tamper bouton de preuve |

| 9. Interface 20 broches | 10. Interface réseau |

| 11. Haut-parleur |

Installation de l'appareil

Environnement d'installation

Essayez d'éviter la lumière directe intense et les scènes de contre-jour intenses lors de l'installation de l'appareil. Veuillez garder la lumière ambiante brillante.

Outils Préparations

- Tournevis cruciforme

- Dragonne antistatique ou gants antistatiques

- Percer

- Mètre à ruban

- Marqueur

- Beaucoup de caoutchouc de silicone

- Pistolet silicone

Câblage de l'appareil

- Câblage Encastrement

Avant d'installer le terminal de contrôle d'accès à reconnaissance faciale, planifiez la disposition des câbles, y compris le câble d'alimentation, le câble réseau, le câble de verrouillage de porte, le câble d'alarme et le câble RS485. Le nombre de câbles dépend des conditions réelles de mise en réseau. Pour plus de détails, voir Description du câblage. - Description du câblage

Les figures ci-dessous montrent le câblage entre le terminal de contrôle d'accès et les différents appareils. Pour la borne de câblage de chaque appareil, consultez le manuel d'utilisation de l'appareil ou consultez les fabricants concernés.

NOTE!

NOTE!

Dans les schémas de câblage, les dispositifs d'entrée et les dispositifs de sortie sont définis comme suit :

- Les périphériques d'entrée désignent les périphériques qui envoient des signaux au terminal de contrôle d'accès.

- Les dispositifs de sortie font référence aux dispositifs qui reçoivent des signaux de sortie du terminal de contrôle d'accès.

Figure 3-1 Schémas de câblage (sans module de sécurité)

NOTE!

NOTE!

Vous pouvez également connecter des périphériques de sortie d'alarme comme suit :

Le terminal de contrôle d'accès à reconnaissance faciale peut également être connecté à un module de sécurité. La figure ci-dessous montre le câblage du module de sécurité.

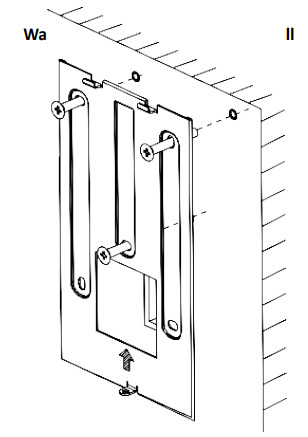

Étapes d'installation

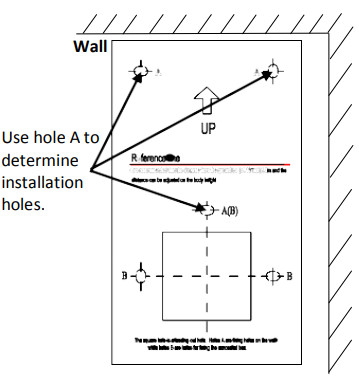

Avec une boîte de jonction 86*86mm

| 1. Déterminez la position de la boîte de jonction murale 86*86mm. Ce mode d'installation intègre une boîte de jonction de 86*86mm dans le mur en avancer ou faire un trou dans le mur pour encastrer la boîte.  NOTE! NOTE!Il y a deux trous d'installation sur la boîte de jonction murale de 86*86mm. Ils peuvent être parallèles au sol ou verticaux au sol. Ils doivent correspondre aux trous intermédiaires du support lors de l'installation proprement dite. |

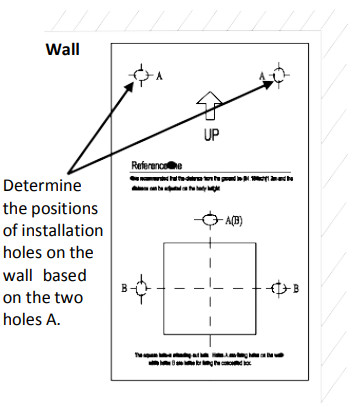

2. Alignez l'autocollant d'installation avec la boîte de jonction 86*86mm et alignez les deux trous B avec les deux installations trous sur la boîte de jonction 86*86mm. Déterminez les positions des trous d'installation sur le mur en vous basant sur les deux trous A.  |

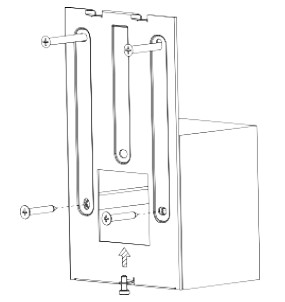

3. Utilisez une perceuse pour percer deux trous d'une profondeur de 30 mm et d'un diamètre de 6 mm à 6.5 mm sur le mur. PRUDENCE! PRUDENCE!Evitez les fils encastrés dans le mur lors du perçage ! |

4. Enfoncez les boulons d'expansion dans les deux trous d'installation sur le mur. |

5. Alignez les trous du support avec les trous d'installation sur le mur et la boîte de jonction murale de 86 x 86 mm et utilisez le tournevis cruciforme pour serrer les vis dans le sens des aiguilles d'une montre pour fixer le support. |

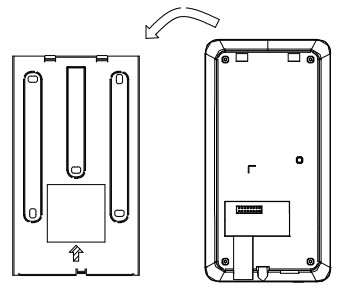

6. Fixez le terminal de contrôle d'accès au crochet du support. |

7. Au bas de l'appareil, utilisez la clé pour serrer les vis de fixation dans le sens des aiguilles d'une montre.  |

Sans boîte de jonction 86*86mm

1. Déterminez la position des trous d'installation sur le mur en fonction de la ligne de référence et du trou A sur l'autocollant d'installation. |

2. Utilisez une perceuse pour percer trois trous d'une profondeur de 30 mm et d'un diamètre de 6 mm à 6.5 mm sur le mur. PRUDENCE! PRUDENCE!Evitez les fils encastrés dans le mur lors du perçage ! |

| 3. Enfoncez les boulons d'expansion dans les trois trous d'installation sur le mur. | 4. Fixez le support au mur avec ses trous alignés avec l'installation trous, puis tournez les vis dans le sens des aiguilles d'une montre à l'aide d'un tournevis cruciforme pour fixer le support.  |

| 5. Reportez-vous aux étapes 6 à 7 de la section Avec une section de boîte de jonction de 86 x 86 mm pour terminer l'installation. | |

Démarrage de l'appareil

Une fois l'appareil correctement installé, connectez une extrémité de l'adaptateur secteur (acheté ou préparé) à l'alimentation secteur et l'autre extrémité à l'interface d'alimentation du terminal de contrôle d'accès à reconnaissance faciale, puis démarrez l'appareil. L'écran d'affichage du moniteur extérieur est sous tension et s'allume, et le direct view s'affiche à l'écran, indiquant que l'appareil a démarré avec succès.

Web Se connecter

Vous pouvez vous connecter au Web page du terminal de contrôle d'accès pour gérer et entretenir le dispositif. Pour des opérations détaillées, consultez le manuel d'utilisation du terminal de contrôle d'accès à reconnaissance faciale.

- Sur un PC client, ouvrez Internet Explorer (IE9 ou version ultérieure), entrez l'adresse IP de l'appareil 192.168.1.13 dans la barre d'adresse et appuyez sur Entrée.

- Dans la boîte de dialogue de connexion, saisissez le nom d'utilisateur (admin par défaut) et le mot de passe (123456 par défaut), puis cliquez sur Connexion pour accéder au Web page.

NOTE!

NOTE!

- DHCP est activé par défaut. Si un serveur DHCP est utilisé dans l'environnement réseau, une adresse IP peut être attribuée dynamiquement à l'appareil. Connectez-vous avec l'adresse IP réelle.

- Lors de la première connexion, le système vous demandera d'installer un plugin. Fermez tous les navigateurs lors de l'installation du plugin. Suivez les instructions sur la page pour terminer l'installation du plug-in, puis redémarrez Internet Explorer pour vous connecter au système.

- Le mot de passe par défaut de ce produit est utilisé uniquement pour la connexion initiale. Vous devez changer le mot de passe par défaut après la première connexion pour assurer la sécurité.

Définissez un mot de passe fort d'au moins neuf caractères comprenant les trois éléments : chiffres, lettres et caractères spéciaux. - Si le mot de passe a été modifié, utilisez le nouveau mot de passe pour vous connecter au Web interface.

Gestion du personnel

Le terminal de contrôle d'accès à reconnaissance faciale prend en charge la gestion du personnel sur le Web interface et interface graphique.

- Gestion du personnel sur le Web interface

Sur le Web interface, vous pouvez ajouter des personnes (une par une ou par lots), modifier des informations personnelles ou supprimer des personnes (une par une ou ensemble). Les opérations détaillées sont décrites comme suit :

1. Connectez-vous à la Web interface.

2. Choisissez Configuration > Intelligent > Bibliothèque de visages pour accéder à l'interface de la bibliothèque de visages, sur laquelle vous pouvez gérer les informations personnelles. Pour des opérations détaillées, consultez le manuel d'utilisation du terminal de contrôle d'accès à reconnaissance faciale. - Gestion du personnel sur l'interface graphique

1. Appuyez longuement sur l'interface principale du terminal de contrôle d'accès à la reconnaissance faciale (pendant plus de 3 secondes).

2. Sur l'interface de saisie du mot de passe affichée, saisissez le mot de passe d'activation correct pour accéder à l'interface de configuration de l'activation.

3. Dans l'interface de configuration d'activation, cliquez sur Gestion des utilisateurs. Sur l'interface de gestion des utilisateurs affichée, saisissez les informations personnelles. Pour des opérations détaillées, consultez le manuel d'utilisation du terminal de contrôle d'accès à reconnaissance faciale.

Appendice

Précautions relatives à la reconnaissance faciale

Exigences relatives à la collecte de photos de visage

- Exigence générale : photo de face, tête nue, face à l'appareil photo.

- Exigence de portée : la photo doit montrer le contour des deux oreilles d'une personne et couvrir la plage allant du haut de la tête (y compris tous les cheveux) au bas du cou.

- Exigence de couleur : photo en couleurs vraies.

- Exigence de maquillage : Il ne devrait y avoir aucune couleur cosmétique qui affecte la véritable apparence lors de la collecte, comme le maquillage des sourcils et le maquillage des cils.

- Exigence de fond : le fond blanc, bleu ou d'une autre couleur pure est acceptable.

- Exigences en matière de lumière : Une lumière avec une luminosité appropriée est requise pendant la collecte. Les photos trop sombres, les photos trop lumineuses et les photos de visage de couleur claire et foncée doivent être évitées.

Position d'appariement du visage

La figure ci-dessous montre la position de correspondance de visage correcte.

Figure 7-1 Position d'appariement de visage

NOTE!

NOTE!

La position de correspondance du visage doit se situer dans la plage reconnaissable illustrée sur la figure. Si la correspondance de visage échoue dans la zone 1 illustrée sur la figure, reculez. Si face à face le match échoue dans la zone 2 illustrée sur la figure, avancez.

Posture d'appariement du visage

- Expression faciale

Pour garantir l'exactitude de la correspondance des visages, gardez une expression naturelle pendant la correspondance (comme indiqué dans la figure ci-dessous).

Figure 7-2 Expression correcte

- Posture fasciale

Pour garantir la précision de la correspondance des visages, gardez le visage face à la fenêtre de reconnaissance pendant la correspondance. Évitez la tête d'un côté, le visage latéral, la tête trop haute, la tête trop basse et d'autres postures incorrectes.

Figure 7-3 Postures correctes et incorrectes

Avis de non-responsabilité et avertissements de sécurité

Déclaration de droits d'auteur

Aucune partie de ce manuel ne peut être copiée, reproduite, traduite ou distribuée sous quelque forme que ce soit, par quelque moyen que ce soit, sans le contenu écrit préalable de notre société (ci-après dénommée nous). Le produit décrit dans ce manuel peut contenir un logiciel propriétaire appartenant à notre société et à ses éventuels concédants de licence. Sauf autorisation, personne n'est autorisé à copier, distribuer, modifier, résumer, décompiler, désassembler, décrypter, désosser, louer, transférer ou sous-licencier le Logiciel sous quelque forme que ce soit et par quelque moyen que ce soit.

Déclaration de conformité à l'exportation

Notre société se conforme aux lois et réglementations applicables en matière de contrôle des exportations dans le monde entier, y compris celles de la République populaire de Chine et des États-Unis, et respecte les réglementations pertinentes relatives à l'exportation, la réexportation et le transfert de matériel, de logiciels et de technologie. En ce qui concerne le produit décrit dans ce manuel, notre société vous demande de bien comprendre et de respecter strictement les lois et réglementations d'exportation applicables dans le monde entier.

Rappel sur la protection de la vie privée

Notre société respecte les lois appropriées en matière de protection de la vie privée et s'engage à protéger la confidentialité des utilisateurs. Vous pouvez lire notre politique de confidentialité complète sur notre website et découvrez comment nous traitons vos informations personnelles. Veuillez noter que l'utilisation du produit décrit dans ce manuel peut impliquer la collecte d'informations personnelles telles que le visage, les empreintes digitales, le numéro de plaque d'immatriculation, l'e-mail, le numéro de téléphone, le GPS. Veuillez respecter les lois et réglementations locales lors de l'utilisation du produit.

À propos de ce manuel

- Ce manuel est destiné à plusieurs modèles de produits, et les photos, illustrations, descriptions, etc., dans ce manuel peuvent être différentes de l'apparence, des fonctions, des caractéristiques, etc. réelles du produit.

- Ce manuel est destiné à plusieurs versions de logiciels, et les illustrations et descriptions de ce manuel peuvent être différentes de l'interface utilisateur graphique et des fonctions réelles du logiciel.

- Malgré tous nos efforts, des erreurs techniques ou typographiques peuvent subsister dans ce manuel. Notre société ne peut être tenue responsable de telles erreurs et se réserve le droit de modifier le manuel sans préavis.

- Les utilisateurs sont entièrement responsables des dommages et des pertes résultant d’un fonctionnement incorrect.

- Notre société se réserve le droit de modifier toute information contenue dans ce manuel sans préavis ni indication. Pour des raisons telles que les mises à niveau de version du produit ou les exigences réglementaires des régions concernées, ce manuel sera périodiquement mis à jour.

Disclaimer of Liability

- Dans la mesure permise par la loi applicable, en aucun cas notre société ne sera responsable des dommages spéciaux, accessoires, indirects, consécutifs, ni de toute perte de bénéfices, de données et de documents.

- Le produit décrit dans ce manuel est fourni « tel quel ». Sauf si la loi applicable l'exige, ce manuel est uniquement à titre informatif, et toutes les déclarations, informations et recommandations contenues dans ce manuel sont présentées sans garantie d'aucune sorte, expresse ou implicite, y compris, mais sans s'y limiter, la qualité marchande, la satisfaction de la qualité, l'adéquation à un usage particulier et l'absence de contrefaçon.

- Les utilisateurs doivent assumer l'entière responsabilité et tous les risques liés à la connexion du produit à Internet, y compris, mais sans s'y limiter, les attaques de réseau, le piratage et les virus. Nous recommandons vivement aux utilisateurs de prendre toutes les mesures nécessaires pour améliorer la protection du réseau, de l'appareil, des données et des informations personnelles. Notre société décline toute responsabilité à cet égard, mais fournira volontiers l'assistance nécessaire en matière de sécurité.

- Dans la mesure où la loi applicable ne l'interdit pas, en aucun cas notre société et ses employés, concédants de licence, filiales, sociétés affiliées ne seront responsables des résultats résultant de l'utilisation ou de l'impossibilité d'utiliser le produit ou le service, y compris, sans s'y limiter, la perte de bénéfices. et tout autre dommage ou perte commerciale, perte de données, achat de biens ou services de substitution ; dommages matériels, blessures corporelles, interruption d'activité, perte d'informations commerciales ou toute perte spéciale, directe, indirecte, accessoire, consécutive, pécuniaire, exemplaire, subsidiaire, cependant, causée et sur toute théorie de responsabilité, que ce soit dans le cadre d'un contrat, strict responsabilité civile ou délictuelle (y compris la négligence ou autre) de quelque manière que ce soit en dehors de l'utilisation du produit, même si notre société a été informée de la possibilité de tels dommages (autres que ceux requis par la loi applicable dans les cas impliquant des blessures corporelles, des ou dommages subsidiaires).

- Dans la mesure permise par la loi applicable, en aucun cas notre responsabilité totale envers vous pour tous les dommages causés au produit décrit dans ce manuel (autre que ce qui peut être requis par la loi applicable dans les cas impliquant des blessures corporelles) ne dépassera le montant que vous avez payé pour le produit.

Sécurité du réseau

Veuillez prendre toutes les mesures nécessaires pour améliorer la sécurité du réseau de votre appareil.

Les mesures suivantes sont nécessaires pour la sécurité du réseau de votre appareil :

- Changer le mot de passe par défaut et définir un mot de passe fort : Il est fortement recommandé de changer le mot de passe par défaut après votre première connexion et de définir un mot de passe fort d'au moins neuf caractères comprenant les trois éléments : chiffres, lettres et caractères spéciaux.

- Maintenez le firmware à jour : il est recommandé de toujours mettre à jour votre appareil vers la dernière version pour bénéficier des dernières fonctions et d'une meilleure sécurité. Visitez notre site officiel website ou contactez votre revendeur local pour obtenir le dernier firmware.

Voici des recommandations pour améliorer la sécurité réseau de votre appareil : - Modifiez régulièrement le mot de passe : modifiez régulièrement le mot de passe de votre appareil et conservez-le en lieu sûr. Assurez-vous que seul l'utilisateur autorisé peut se connecter à l'appareil.

- Activer HTTPS/SSL : utilisez un certificat SSL pour chiffrer les communications HTTP et garantir la sécurité des données.

- Activer le filtrage d'adresse IP : autoriser l'accès uniquement à partir des adresses IP spécifiées.

- Mappage de ports minimal : configurez votre routeur ou votre pare-feu pour ouvrir un ensemble minimal de ports sur le WAN et conservez uniquement les mappages de ports nécessaires. Ne définissez jamais l'appareil comme hôte DMZ et ne configurez pas de NAT à cône complet.

- Désactiver les fonctionnalités de connexion automatique et d'enregistrement du mot de passe : si plusieurs utilisateurs ont accès à votre ordinateur, il est recommandé de désactiver ces fonctionnalités pour empêcher tout accès non autorisé.

- Choisissez discrètement le nom d'utilisateur et le mot de passe : évitez d'utiliser le nom d'utilisateur et le mot de passe de vos réseaux sociaux, de votre banque, de votre compte de messagerie, etc., comme nom d'utilisateur et mot de passe de votre appareil, au cas où les informations de votre réseau social, de votre banque et de votre compte de messagerie seraient divulguées.

- Restreindre les autorisations des utilisateurs : si plusieurs utilisateurs ont besoin d’accéder à votre système, assurez-vous que chaque utilisateur dispose uniquement des autorisations nécessaires.

- Désactiver UPnP : lorsque UPnP est activé, le routeur mappe automatiquement les ports internes et le système transfère automatiquement les données du port, ce qui entraîne des risques de fuite de données. Par conséquent, il est recommandé de désactiver UPnP si le mappage des ports HTTP et TCP a été activé manuellement sur votre routeur.

- SNMP : désactivez SNMP si vous ne l'utilisez pas. Si vous l'utilisez, SNMPv3 est recommandé.

- Multicast : la multidiffusion est destinée à transmettre de la vidéo à plusieurs appareils. Si vous n'utilisez pas cette fonction, il est recommandé de désactiver la multidiffusion sur votre réseau.

- Vérifier les journaux : vérifiez régulièrement les journaux de votre appareil pour détecter tout accès non autorisé ou opération anormale.

- Protection physique : Conservez l’appareil dans une pièce ou une armoire verrouillée pour empêcher tout accès physique non autorisé.

- Isoler le réseau de vidéosurveillance : Isoler votre réseau de vidéosurveillance avec d’autres réseaux de service permet d’empêcher l’accès non autorisé aux appareils de votre système de sécurité à partir d’autres réseaux de service.

Avertissements de sécurité

L'appareil doit être installé, entretenu et entretenu par un professionnel qualifié possédant les connaissances et les compétences nécessaires en matière de sécurité. Avant de commencer à utiliser l'appareil, veuillez lire attentivement ce guide et assurez-vous que toutes les exigences applicables sont respectées pour éviter tout danger et perte de propriété.

Stockage, transport et utilisation

- Stockez ou utilisez l'appareil dans un environnement approprié qui répond aux exigences environnementales, y compris, mais sans s'y limiter, la température, l'humidité, la poussière, les gaz corrosifs, le rayonnement électromagnétique, etc.

- Assurez-vous que l'appareil est solidement installé ou placé sur une surface plane pour éviter toute chute.

- Sauf indication contraire, n’empilez pas les appareils.

- Assurez une bonne ventilation de l'environnement d'utilisation. Ne couvrez pas les ouvertures d'aération de l'appareil. Laissez un espace suffisant pour la ventilation.

- Protégez l'appareil des liquides de toute nature.

- Assurez-vous que l'alimentation fournit un vol stabletage qui répond aux exigences de puissance de l'appareil. Assurez-vous que la puissance de sortie du bloc d'alimentation dépasse la puissance maximale totale de tous les appareils connectés.

- Vérifiez que l’appareil est correctement installé avant de le connecter à l’alimentation.

- Ne retirez pas le joint du corps de l'appareil sans consulter notre société au préalable. N'essayez pas de réparer le produit vous-même. Contactez un professionnel qualifié pour l'entretien.

- Débranchez toujours l’appareil de l’alimentation avant de tenter de le déplacer.

- Prenez les mesures d’étanchéité appropriées conformément aux exigences avant d’utiliser l’appareil à l’extérieur.

Exigences en matière d'alimentation

- L'installation et l'utilisation de l'appareil doivent être strictement conformes aux réglementations locales en matière de sécurité électrique.

- Utilisez une alimentation électrique certifiée UL qui répond aux exigences LPS si un adaptateur est utilisé.

- Utilisez le cordon d'alimentation recommandé conformément aux valeurs nominales spécifiées.

- Utilisez uniquement l’adaptateur secteur fourni avec votre appareil.

- Utilisez une prise secteur dotée d'une connexion de mise à la terre.

- Reliez correctement votre appareil à la terre si celui-ci est destiné à être mis à la terre.

Précautions d'utilisation de la batterie

- Lorsque la batterie est utilisée, évitez :

- Températures extrêmes élevées ou basses pendant l'utilisation, le stockage et le transport ;

- Pression d'air extrêmement basse ou pression d'air basse à haute altitude ;

- Remplacement de la batterie.

- Utilisez la batterie correctement. Une utilisation incorrecte de la batterie telle que la suivante peut entraîner des risques d'incendie, d'explosion ou de fuite de liquide ou de gaz inflammable.

- Remplacez la batterie par un type incorrect ;

- Jeter une batterie au feu ou dans un four chaud, ou écraser ou couper mécaniquement une batterie ;

- Jetez la batterie usagée conformément à la réglementation locale ou aux instructions du fabricant de la batterie.

Avertissements de sécurité personnelle :

- Risque de brûlure chimique. Ce produit contient une pile bouton. Ne pas ingérer la batterie. Si la pile bouton est avalée, elle peut provoquer de graves brûlures internes en seulement 2 heures et entraîner la mort.

- Conservez les piles neuves et usagées hors de portée des enfants.

- Si le compartiment à piles ne se ferme pas correctement, arrêtez d’utiliser le produit et gardez-le hors de portée des enfants.

- Si vous pensez que des piles ont pu être avalées ou placées à l’intérieur d’une partie du corps, consultez immédiatement un médecin.

Conformité réglementaire

Déclarations de la FCC

Cet appareil est conforme à la partie 15 des règles de la FCC. Son fonctionnement est soumis aux deux conditions suivantes : (1) cet appareil ne doit pas provoquer d'interférences nuisibles et (2) cet appareil doit accepter toute interférence reçue, y compris les interférences pouvant provoquer un fonctionnement indésirable.

Prudence: L'utilisateur est averti que les changements ou modifications non expressément approuvés par la partie responsable de la conformité pourraient annuler l'autorité de l'utilisateur à utiliser l'équipement.

NOTE: Cet équipement a été testé et jugé conforme aux limites d'un appareil numérique de classe B, conformément à la partie 15 des règles de la FCC. Ces limites sont conçues pour fournir une protection raisonnable contre les interférences nuisibles dans une installation résidentielle. Cet équipement génère, utilise et peut émettre de l'énergie radiofréquence et, s'il n'est pas installé et utilisé conformément aux instructions, peut provoquer des interférences nuisibles aux communications radio. Cependant, il n'y a aucune garantie que des interférences ne se produiront pas dans une installation particulière. Si cet équipement provoque des interférences nuisibles à la réception radio ou télévision, ce qui peut être déterminé en éteignant et en rallumant l'équipement, l'utilisateur est encouragé à essayer de corriger les interférences en prenant une ou plusieurs des mesures suivantes :

- Réorienter ou déplacer l’antenne de réception.

- Augmenter la séparation entre l’équipement et le récepteur.

- Branchez l’équipement sur une prise d’un circuit différent de celui auquel le récepteur est connecté.

- Consultez le revendeur ou un technicien radio/TV expérimenté pour obtenir de l’aide.

Déclarations IC

Cet appareil est conforme aux normes RSS d'Industrie Canada en matière d'exemption de licence. Son fonctionnement est soumis aux deux conditions suivantes :

- Cet appareil ne doit pas provoquer d'interférences et

- Cet appareil doit accepter toute interférence, y compris celles qui peuvent provoquer un fonctionnement indésirable de l'appareil.

Directive DBT/CEM

![]() Ce produit est conforme à la norme européenne Low Vol.tage Directive 2014/35/UE et Directive CEM 2014/30/UE.

Ce produit est conforme à la norme européenne Low Vol.tage Directive 2014/35/UE et Directive CEM 2014/30/UE.

Directive DEEE–2012/19/UE

![]() Le produit auquel ce manuel fait référence est couvert par la directive relative aux déchets d'équipements électriques et électroniques (DEEE) et doit être éliminé de manière responsable.

Le produit auquel ce manuel fait référence est couvert par la directive relative aux déchets d'équipements électriques et électroniques (DEEE) et doit être éliminé de manière responsable.

Directive sur les batteries 2013/56/CE

![]() La batterie du produit est conforme à la directive européenne sur les batteries

La batterie du produit est conforme à la directive européenne sur les batteries

2013/56/CE. Pour un recyclage approprié, rapportez la batterie à votre fournisseur ou à un point de collecte désigné.

Documents / Ressources

|

Université du Zhejiangview Technologies 0235C5R4 Terminal de contrôle d'accès à reconnaissance faciale [pdf] Guide de l'utilisateur 0235C5R4, 2AL8S-0235C5R4, 2AL8S0235C5R4, 0235C5R4 Terminal de contrôle d'accès à reconnaissance faciale, 0235C5R4, Terminal de contrôle d'accès à reconnaissance faciale |