Universidad de Zhejiangview Terminal de control de acceso con reconocimiento facial Technologies 0235C5R4

Guía del usuario

Lista de embalaje

Los accesorios pueden variar según el modelo; consulte el modelo real para obtener más detalles.

| No. | Nombre | Cantidad | Unidad |

| 1 | Terminal de control de acceso de reconocimiento facial | 1 | piezas |

| 2 | Componente de tornillo | 2 | Colocar |

| 3 | Soporte | 1 | piezas |

| 4 | Adhesivo de instalación | 1 | piezas |

| 5 | Cable de 20 pines | 1 | piezas |

| 6 | terminal de 10 pines | 1 | piezas |

| 7 | Cable de alimentación de 2 pines | 1 | piezas |

| 8 | Manual de usuario | 1 | piezas |

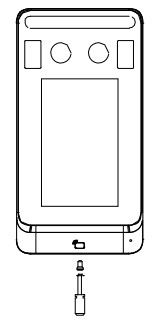

Producto terminadoview

El terminal de control de acceso con reconocimiento facial presenta un alto rendimiento y alta confiabilidad. Integra perfectamente la tecnología de reconocimiento facial de nuestra empresa y

admite la verificación basada en escaneo facial y la apertura de puertas, implementando así un control preciso del acceso del personal. El producto se destaca por su alta tasa de reconocimiento, gran capacidad de almacenamiento y rápido reconocimiento. Puede aplicarse ampliamente en sistemas de construcción en comunidades inteligentes, campusos, y otras escenas similares.

Apariencia y Dimensión

Prevalecerá la apariencia real del dispositivo. La siguiente figura muestra las dimensiones del dispositivo.

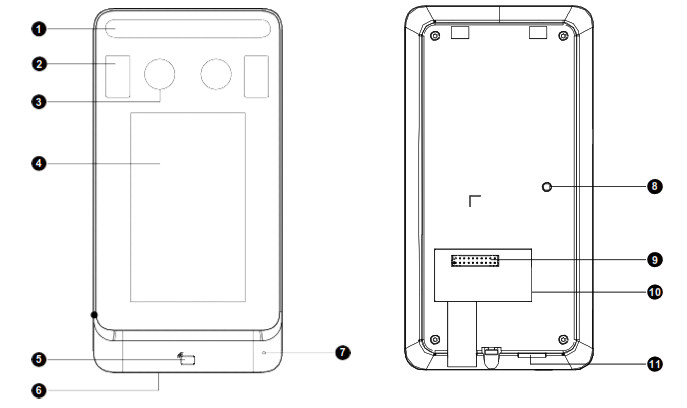

Descripción de la estructura

La siguiente figura muestra la estructura del dispositivo. Prevalecerá el dispositivo real.

| 1. Suplemento de luz lamp | 2. Iluminador de infrarrojos |

| 3. Cámara | 4. Pantalla de visualización |

| 5. Área de lectura de tarjetas | 6. Botón de reinicio |

| 7. Micrófono | 8. Tampbotón de prueba |

| 9. Interfaz de 20 pines | 10. Interfaz de red |

| 11 Altoparlante |

Instalación del dispositivo

Entorno de instalación

Intente evitar la luz directa intensa y las escenas de contraluz intensas al instalar el dispositivo. Por favor, mantenga la luz ambiental brillante.

Preparaciones de herramientas

- Destornillador Phillips

- Muñequera antiestática o guantes antiestáticos

- Perforar

- Cinta métrica

- Marcador

- Un montón de caucho de silicona

- Pistola de silicona

Cableado del dispositivo

- Incrustación de cableado

Antes de instalar el terminal de control de acceso con reconocimiento facial, planifique la disposición de los cables, incluidos el cable de alimentación, el cable de red, el cable de cerradura de puerta, el cable de alarma y el cable RS485. La cantidad de cables depende de las condiciones reales de la red. Para obtener más información, consulte Descripción del cableado. - Descripción de cableado

Las siguientes figuras muestran el cableado entre el terminal de control de acceso y diferentes dispositivos. Para el terminal de cableado de cada dispositivo, consulte el manual de operación del dispositivo o consulte a los fabricantes relacionados.

¡NOTA!

¡NOTA!

En los diagramas esquemáticos de cableado, los dispositivos de entrada y los dispositivos de salida se definen de la siguiente manera:

- Los dispositivos de entrada se refieren a dispositivos que envían señales al terminal de control de acceso.

- Los dispositivos de salida se refieren a dispositivos que reciben señales de salida del terminal de control de acceso.

Figura 3-1 Diagramas esquemáticos de cableado (sin módulo de seguridad)

¡NOTA!

¡NOTA!

También puede conectar dispositivos de salida de alarma de la siguiente manera:

El terminal de control de acceso de reconocimiento facial también se puede conectar a un módulo de seguridad. La siguiente figura muestra el cableado del módulo de seguridad.

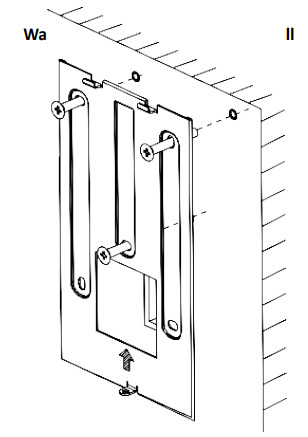

Pasos de instalación

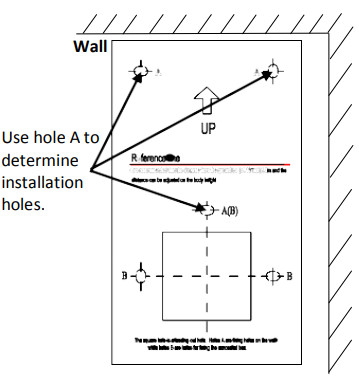

Con una caja de conexiones de 86*86 mm

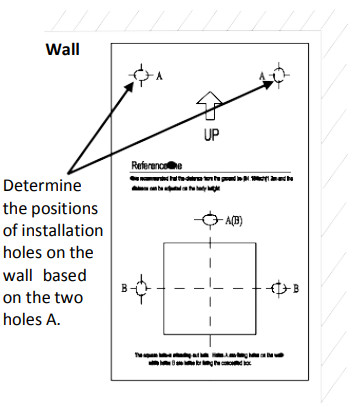

| 1. Determine la posición de la caja de conexiones montada en la pared de 86*86 mm. Este modo de instalación integra una caja de conexiones de 86*86 mm en la pared en avance o haga un agujero en la pared para empotrar la caja.  ¡NOTA! ¡NOTA!Hay dos orificios de instalación en la caja de conexiones montada en la pared de 86*86 mm. Pueden ser paralelos al suelo o verticales al suelo. Deben asignarse a los orificios intermedios del soporte durante la instalación real. |

2. Alinee la etiqueta de instalación con la caja de conexiones de 86*86 mm y alinee los dos orificios B con los dos orificios de instalación. Orificios en la caja de conexiones de 86*86mm. Determine las posiciones de los orificios de instalación en la pared basándose en los dos orificios A.  |

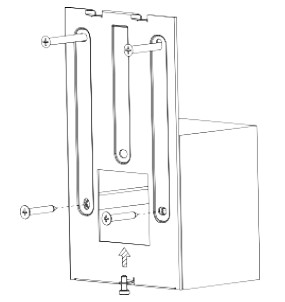

3. Utilice un taladro para perforar dos agujeros con una profundidad de 30 mm y un diámetro de 6 mm a 6.5 mm en la pared. ¡PRECAUCIÓN! ¡PRECAUCIÓN!¡Evite cables incrustados en la pared durante la perforación! |

4. Inserte los pernos de expansión dentro de los dos orificios de instalación en la pared. |

5. Alinee los orificios del soporte con los orificios de instalación en la pared y la caja de conexiones montada en la pared de 86*86 mm y use el destornillador Phillips para apretar los tornillos en el sentido de las agujas del reloj para fijar el soporte. |

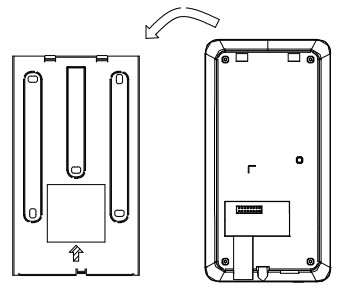

6. Fije el terminal de control de acceso al gancho del soporte. |

7. En la parte inferior del dispositivo, utilice la llave para apretar los tornillos de fijación en el sentido de las agujas del reloj.  |

Sin caja de conexiones de 86*86 mm

1. Determine la posición de los orificios de instalación en la pared según la línea de referencia y el orificio A en la etiqueta de instalación. |

2. Utilice un taladro para perforar tres agujeros con una profundidad de 30 mm y un diámetro de 6 mm a 6.5 mm en la pared. ¡PRECAUCIÓN! ¡PRECAUCIÓN!¡Evite cables incrustados en la pared durante la perforación! |

| 3. Inserte los pernos de expansión dentro de los tres orificios de instalación en la pared. | 4. Fije el soporte a la pared con los orificios alineados con la instalación. orificios y luego gire los tornillos en el sentido de las agujas del reloj con un destornillador Phillips para fijar el soporte.  |

| 5. Consulte los pasos 6 a 7 en Con una sección de caja de conexiones de 86*86 mm para completar la instalación. | |

Inicio del dispositivo

Una vez que el dispositivo se haya instalado correctamente, conecte un extremo del adaptador de corriente (comprado o preparado) a la fuente de alimentación y el otro extremo a la interfaz de alimentación del terminal de control de acceso de reconocimiento facial y luego encienda el dispositivo. La pantalla de visualización del monitor exterior está energizada y se enciende, y la transmisión en vivo view se muestra en la pantalla, lo que indica que el dispositivo se inició correctamente.

Web Acceso

Puedes iniciar sesión en el Web página del terminal de control de acceso para gestionar y mantener el dispositivo. Para operaciones detalladas, consulte el Manual de usuario del terminal de control de acceso con reconocimiento facial.

- En una PC cliente, abra Internet Explorer (IE9 o posterior), ingrese la dirección IP del dispositivo 192.168.1.13 en la barra de direcciones y presione Entrar.

- En el cuadro de diálogo de inicio de sesión, ingrese el nombre de usuario (admin por defecto) y la contraseña (123456 por defecto), y haga clic en Iniciar sesión para acceder al Web página.

¡NOTA!

¡NOTA!

- DHCP está habilitado de forma predeterminada. Si se utiliza un servidor DHCP en el entorno de red, se puede asignar dinámicamente una dirección IP al dispositivo. Inicie sesión con la dirección IP real.

- En el inicio de sesión inicial, el sistema le pedirá que instale un complemento. Cierre todos los navegadores cuando instale el complemento. Siga las instrucciones en la página para completar la instalación del complemento y luego reinicie Internet Explorer para iniciar sesión en el sistema.

- La contraseña predeterminada de este producto se utiliza sólo para el inicio de sesión inicial. Debe cambiar la contraseña predeterminada después del inicio de sesión inicial para garantizar la seguridad.

Establezca una contraseña segura de al menos nueve caracteres que incluya los tres elementos: dígitos, letras y caracteres especiales. - Si se ha cambiado la contraseña, utilice la nueva contraseña para iniciar sesión en el Web interfaz.

Gestión de personal

El terminal de control de acceso de reconocimiento facial admite la gestión de personal en el Web interfaz e interfaz GUI.

- Manejo de personal en el Web interfaz

En el Web interfaz, puede agregar personas (una por una o en lotes), modificar información personal o eliminar personas (una por una o juntas). Las operaciones detalladas se describen a continuación:

1. Inicie sesión en Web interfaz.

2. Elija Configuración > Inteligente > Biblioteca de rostros para ir a la interfaz de la Biblioteca de rostros, en la que puede administrar la información del personal. Para operaciones detalladas, consulte el Manual de usuario del terminal de control de acceso con reconocimiento facial. - Gestión de personal en la GUI

1. Mantenga pulsada la interfaz principal del terminal de control de acceso con reconocimiento facial (durante más de 3 segundos).

2. En la interfaz de entrada de contraseña que se muestra, ingrese la contraseña de activación correcta para ir a la interfaz de Configuración de activación.

3. En la interfaz de Configuración de activación, haga clic en Administración de usuarios. En la interfaz de Administración de usuarios que se muestra, ingrese la información del personal. Para operaciones detalladas, consulte el Manual de usuario del terminal de control de acceso con reconocimiento facial.

Apéndice

Precauciones de reconocimiento facial

Requisitos de la colección de fotos de rostros

- Requisito general: fotografía con la cabeza descubierta y de frente hacia la cámara.

- Requisito de rango: la foto debe mostrar el contorno de ambas orejas de una persona y cubrir el rango desde la parte superior de la cabeza (incluido todo el cabello) hasta la parte inferior del cuello.

- Requisito de color: fotografía en color verdadero.

- Requisito de maquillaje: no debe haber color cosmético que afecte la apariencia real durante la recolección, como maquillaje de cejas y maquillaje de pestañas.

- Requisito de fondo: Se acepta el fondo blanco, azul u otro color puro.

- Requisito de luz: Se requiere luz con el brillo adecuado durante la recolección. Deben evitarse las fotos demasiado oscuras, las fotos demasiado brillantes y las fotos de rostros de colores claros y oscuros.

Posición de coincidencia de caras

La siguiente figura muestra la posición correcta de coincidencia de rostros.

Figura 7-1 Posición de coincidencia de rostros

¡NOTA!

¡NOTA!

La posición de la cara debe estar dentro del rango reconocible que se muestra en la figura. Si la coincidencia de caras falla en el área 1 que se muestra en la figura, retroceda. Si el enfrentamiento falla en el área 2 que se muestra en la figura, avanza.

Postura de coincidencia de cara

- Expresión facial

Para garantizar la precisión de la coincidencia de rostros, mantenga una expresión natural durante la coincidencia (como se muestra en la siguiente figura).

Figura 7-2 Expresión correcta

- Postura fascial

Para garantizar la precisión de la coincidencia de rostros, mantenga la cara mirando hacia la ventana de reconocimiento durante la coincidencia. Evite la cabeza hacia un lado, la cara de lado, la cabeza demasiado alta, la cabeza demasiado baja y otras posturas incorrectas.

Figura 7-3 Posturas correctas e incorrectas

Aviso legal y advertencias de seguridad

Declaración de derechos de autor

Ninguna parte de este manual puede copiarse, reproducirse, traducirse o distribuirse de ninguna forma y por ningún medio sin el contenido previo por escrito de nuestra empresa (en lo sucesivo, nosotros). El producto descrito en este manual puede contener software propietario de nuestra empresa y sus posibles licenciantes. A menos que esté permitido, nadie puede copiar, distribuir, modificar, abstraer, descompilar, desensamblar, descifrar, realizar ingeniería inversa, alquilar, transferir o sublicenciar el Software de ninguna forma y por ningún medio.

Declaración de cumplimiento de exportaciones

Nuestra empresa cumple con las leyes y reglamentaciones de control de exportaciones aplicables en todo el mundo, incluidas las de la República Popular China y los Estados Unidos, y se rige por las reglamentaciones pertinentes relacionadas con la exportación, reexportación y transferencia de hardware, software y tecnología. Con respecto al producto descrito en este manual, nuestra empresa le pide que comprenda completamente y cumpla estrictamente con las leyes y regulaciones de exportación aplicables en todo el mundo.

Recordatorio de protección de la privacidad

Nuestra empresa cumple con las leyes de protección de la privacidad correspondientes y se compromete a proteger la privacidad del usuario. Puede leer nuestra política de privacidad completa en nuestra websitio y conozca las formas en que procesamos su información personal. Tenga en cuenta que el uso del producto descrito en este manual puede implicar la recopilación de información personal, como la cara, la huella dactilar, el número de matrícula, el correo electrónico, el número de teléfono, el GPS. Respete las leyes y normativas locales al utilizar el producto.

Acerca de este manual

- Este manual está destinado a varios modelos de productos, y las fotografías, ilustraciones, descripciones, etc. contenidas en este manual pueden ser diferentes de las apariencias, funciones, características, etc. reales del producto.

- Este manual está destinado a múltiples versiones de software, y las ilustraciones y descripciones de este manual pueden ser diferentes de la GUI y las funciones reales del software.

- A pesar de nuestros mejores esfuerzos, este manual puede contener errores técnicos o tipográficos. Nuestra empresa no se hace responsable de dichos errores y se reserva el derecho de modificar el manual sin previo aviso.

- Los usuarios son totalmente responsables de los daños y pérdidas que surjan debido a un funcionamiento inadecuado.

- Nuestra empresa se reserva el derecho de cambiar cualquier información en este manual sin previo aviso o indicación. Debido a razones tales como actualizaciones de la versión del producto o requisitos reglamentarios de regiones relevantes, este manual se actualizará periódicamente.

Exención de Responsabilidad

- En la medida en que lo permita la ley aplicable, en ningún caso nuestra empresa será responsable de ningún daño especial, incidental, indirecto o consecuente, ni de ninguna pérdida de beneficios, datos y documentos.

- El producto descrito en este manual se proporciona "tal cual". A menos que lo exija la ley aplicable, este manual es solo para fines informativos, y todas las declaraciones, información y recomendaciones en este manual se presentan sin garantía de ningún tipo, expresa o implícita, incluidas, entre otras, comerciabilidad, satisfacción con la calidad, idoneidad para un propósito particular, y no infracción.

- Los usuarios deben asumir la responsabilidad total y todos los riesgos al conectar el producto a Internet, incluidos, entre otros, ataques de red, piratería informática y virus. Recomendamos encarecidamente que los usuarios tomen todas las medidas necesarias para mejorar la protección de la red, el dispositivo, los datos y la información personal. Nuestra empresa renuncia a cualquier responsabilidad relacionada con esto, pero proporcionará fácilmente el soporte necesario relacionado con la seguridad.

- En la medida en que no lo prohíba la ley aplicable, en ningún caso nuestra empresa y sus empleados, licenciantes, subsidiarias o afiliados serán responsables de los resultados que surjan del uso o la imposibilidad de usar el producto o servicio, incluida, entre otras, la pérdida de ganancias. y cualquier otro daño o pérdida comercial, pérdida de datos, adquisición de bienes o servicios sustitutos; daños a la propiedad, lesiones personales, interrupción del negocio, pérdida de información comercial o cualquier pérdida especial, directa, indirecta, incidental, consecuente, pecuniaria, cobertura, ejemplar, subsidiaria, sin embargo, causada y según cualquier teoría de responsabilidad, ya sea contractual o estricta. responsabilidad o agravio (incluyendo negligencia o de otro tipo) de cualquier manera por el uso del producto, incluso si nuestra empresa ha sido informada de la posibilidad de dichos daños (distintos de los que puedan exigir las leyes aplicables en casos que involucren lesiones personales, daños incidentales o daño subsidiario).

- En la medida en que lo permita la ley aplicable, en ningún caso nuestra responsabilidad total hacia usted por todos los daños causados al producto descrito en este manual (excepto lo que pueda requerir la ley aplicable en casos que involucren lesiones personales) excederá la cantidad de dinero que usted haya pagado por el producto.

Seguridad de la red

Tome todas las medidas necesarias para mejorar la seguridad de la red de su dispositivo.

Las siguientes son medidas necesarias para la seguridad de la red de su dispositivo:

- Cambie la contraseña predeterminada y establezca una contraseña segura: le recomendamos encarecidamente que cambie la contraseña predeterminada después de su primer inicio de sesión y establezca una contraseña segura de al menos nueve caracteres que incluya los tres elementos: dígitos, letras y caracteres especiales.

- Mantenga el firmware actualizado: se recomienda que su dispositivo esté siempre actualizado a la última versión para obtener las últimas funciones y una mejor seguridad. Visite nuestra página oficial websitio o comuníquese con su distribuidor local para obtener el firmware más reciente.

Las siguientes son recomendaciones para mejorar la seguridad de la red de su dispositivo: - Cambie la contraseña regularmente: cambie la contraseña de su dispositivo regularmente y manténgala segura. Asegúrese de que solo el usuario autorizado pueda iniciar sesión en el dispositivo.

- Habilite HTTPS/SSL: utilice un certificado SSL para cifrar las comunicaciones HTTP y garantizar la seguridad de los datos.

- Habilitar filtrado de direcciones IP: permitir el acceso solo desde las direcciones IP especificadas.

- Asignación mínima de puertos: configure su enrutador o firewall para abrir un conjunto mínimo de puertos a la WAN y mantener solo las asignaciones de puertos necesarias. Nunca configure el dispositivo como host DMZ ni configure un NAT de cono completo.

- Deshabilite las funciones de inicio de sesión automático y guardar contraseña: si varios usuarios tienen acceso a su computadora, se recomienda que deshabilite estas funciones para evitar el acceso no autorizado.

- Elija el nombre de usuario y la contraseña discretamente: evite usar el nombre de usuario y la contraseña de su red social, banco, cuenta de correo electrónico, etc., como el nombre de usuario y la contraseña de su dispositivo, en caso de que se filtre la información de su red social, banco y cuenta de correo electrónico.

- Restringir los permisos de usuario: si más de un usuario necesita acceder a su sistema, asegúrese de que a cada usuario se le concedan únicamente los permisos necesarios.

- Deshabilitar UPnP: cuando UPnP está habilitado, el enrutador asignará automáticamente los puertos internos y el sistema reenviará automáticamente los datos del puerto, lo que genera riesgos de fuga de datos. Por lo tanto, se recomienda deshabilitar UPnP si se ha habilitado manualmente la asignación de puertos HTTP y TCP en el enrutador.

- SNMP: deshabilite SNMP si no lo utiliza. Si lo utiliza, se recomienda SNMPv3.

- Multidifusión: la multidifusión está pensada para transmitir vídeo a varios dispositivos. Si no utiliza esta función, se recomienda desactivar la multidifusión en su red.

- Comprobar registros: revise periódicamente los registros de su dispositivo para detectar accesos no autorizados u operaciones anormales.

- Protección física: mantenga el dispositivo en una habitación o armario cerrado para evitar el acceso físico no autorizado.

- Aislar la red de videovigilancia: aislar su red de videovigilancia con otras redes de servicio ayuda a evitar el acceso no autorizado a los dispositivos de su sistema de seguridad desde otras redes de servicio.

Advertencias de seguridad

El dispositivo debe ser instalado, reparado y mantenido por un profesional capacitado con los conocimientos y habilidades de seguridad necesarios. Antes de comenzar a usar el dispositivo, lea atentamente esta guía y asegúrese de que se cumplan todos los requisitos aplicables para evitar peligros y pérdidas materiales.

Almacenamiento, transporte y uso

- Almacene o utilice el dispositivo en un entorno adecuado que cumpla con los requisitos ambientales, incluidos, entre otros, temperatura, humedad, polvo, gases corrosivos, radiación electromagnética, etc.

- Asegúrese de que el dispositivo esté instalado de forma segura o colocado sobre una superficie plana para evitar que se caiga.

- A menos que se especifique lo contrario, no apile los dispositivos.

- Asegúrese de que haya una buena ventilación en el entorno de funcionamiento. No cubra las rejillas de ventilación del dispositivo. Deje suficiente espacio para la ventilación.

- Proteja el dispositivo del líquido de cualquier tipo.

- Asegúrese de que la fuente de alimentación proporcione un volumen estable.tage que cumpla con los requisitos de potencia del dispositivo. Asegúrese de que la potencia de salida de la fuente de alimentación supere la potencia máxima total de todos los dispositivos conectados.

- Verifique que el dispositivo esté correctamente instalado antes de conectarlo a la corriente.

- No retire el sello del cuerpo del dispositivo sin consultar primero con nuestra empresa. No intente reparar el producto usted mismo. Póngase en contacto con un profesional capacitado para realizar el mantenimiento.

- Desconecte siempre el dispositivo de la alimentación antes de intentar moverlo.

- Tome las medidas de impermeabilidad adecuadas de acuerdo con los requisitos antes de utilizar el dispositivo en exteriores.

Requisitos de energía

- La instalación y el uso del dispositivo deben realizarse en estricta conformidad con las regulaciones locales de seguridad eléctrica.

- Utilice una fuente de alimentación certificada por UL que cumpla con los requisitos de LPS si se utiliza un adaptador.

- Utilice el cable de alimentación recomendado de acuerdo con las clasificaciones especificadas.

- Utilice únicamente el adaptador de corriente suministrado con su dispositivo.

- Utilice una toma de corriente con conexión a tierra protectora.

- Conecte a tierra su dispositivo de forma adecuada si está diseñado para estar conectado a tierra.

Precauciones al utilizar la batería

- Cuando se utilice la batería, evite:

- Temperaturas extremas altas o bajas durante el uso, almacenamiento y transporte;

- Presión de aire extremadamente baja o presión de aire baja a gran altura;

- Reemplazo de batería.

- Utilice la batería correctamente. El uso inadecuado de la batería, como los siguientes, puede causar riesgos de incendio, explosión o fuga de líquido o gas inflamable.

- Reemplace la batería con un tipo incorrecto;

- Desechar una batería en el fuego o en un horno caliente, o triturarla o cortarla mecánicamente;

- Deseche la batería usada de acuerdo con las regulaciones locales o las instrucciones del fabricante de la batería.

Advertencias de seguridad personal:

- Peligro de quemaduras químicas. Este producto contiene una batería de tipo botón. No ingiera la batería. Si se ingiere la batería de tipo botón, puede provocar graves quemaduras internas en tan solo 2 horas y provocar la muerte.

- Mantenga las baterías nuevas y usadas fuera del alcance de los niños.

- Si el compartimento de la batería no cierra de forma segura, deje de usar el producto y manténgalo fuera del alcance de los niños.

- Si cree que las pilas pueden haber sido ingeridas o colocadas dentro de cualquier parte del cuerpo, busque atención médica inmediata.

Cumplimiento normativo

Declaraciones de la FCC

Este dispositivo cumple con la Parte 15 de las Normas de la FCC. Su funcionamiento está sujeto a las dos condiciones siguientes: (1) este dispositivo no puede causar interferencias perjudiciales y (2) este dispositivo debe aceptar cualquier interferencia que reciba, incluidas las interferencias que puedan causar un funcionamiento no deseado.

Precaución: Se advierte al usuario que los cambios o modificaciones no aprobados expresamente por la parte responsable del cumplimiento podrían anular la autoridad del usuario para operar el equipo.

NOTA: Este equipo ha sido probado y se ha determinado que cumple con los límites establecidos para dispositivos digitales de Clase B, de conformidad con la parte 15 de las Normas de la FCC. Estos límites están diseñados para proporcionar una protección razonable contra interferencias perjudiciales en una instalación residencial. Este equipo genera, utiliza y puede irradiar energía de radiofrecuencia y, si no se instala y utiliza de acuerdo con las instrucciones, puede causar interferencias perjudiciales en las comunicaciones por radio. Sin embargo, no existe garantía de que no se produzcan interferencias en una instalación en particular. Si este equipo causa interferencias perjudiciales en la recepción de radio o televisión, lo que se puede determinar encendiendo y apagando el equipo, se recomienda al usuario que intente corregir la interferencia mediante una o más de las siguientes medidas:

- Reorientar o reubicar la antena receptora.

- Aumente la separación entre el equipo y el receptor.

- Conecte el equipo a una toma de corriente de un circuito diferente al que está conectado el receptor.

- Consulte al distribuidor o a un técnico de radio/TV experimentado para obtener ayuda.

Declaraciones de IC

Este dispositivo cumple con las normas RSS exentas de licencia de Industry Canada. Su funcionamiento está sujeto a las dos condiciones siguientes:

- Este dispositivo no puede causar interferencias y

- Este dispositivo debe aceptar cualquier interferencia, incluida aquella que pueda provocar un funcionamiento no deseado del dispositivo.

Directiva LVD/EMC

![]() Este producto cumple con la normativa europea de bajo volumen.tagDirectiva 2014/35/UE y Directiva EMC 2014/30/UE.

Este producto cumple con la normativa europea de bajo volumen.tagDirectiva 2014/35/UE y Directiva EMC 2014/30/UE.

Directiva RAEE–2012/19/UE

![]() El producto al que se refiere este manual está cubierto por la Directiva sobre residuos de aparatos eléctricos y electrónicos (RAEE) y debe desecharse de forma responsable.

El producto al que se refiere este manual está cubierto por la Directiva sobre residuos de aparatos eléctricos y electrónicos (RAEE) y debe desecharse de forma responsable.

Directiva sobre baterías-2013/56/CE

![]() La batería del producto cumple con la Directiva europea sobre baterías.

La batería del producto cumple con la Directiva europea sobre baterías.

2013/56/CE. Para un reciclaje adecuado, devuelva la batería a su proveedor o a un punto de recogida designado.

Documentos / Recursos

|

Universidad de Zhejiangview Terminal de control de acceso con reconocimiento facial Technologies 0235C5R4 [pdf] Guía del usuario 0235C5R4, 2AL8S-0235C5R4, 2AL8S0235C5R4, 0235C5R4 Terminal de control de acceso con reconocimiento facial, 0235C5R4, Terminal de control de acceso con reconocimiento facial |